Einleitung

Wer mit einem Auto die Welt erkunden möchte muss sich mit dem Fahrzeug auskennen, es regelmäßig warten und pflegen. Rein rechtlich gesehen muss sogar ein Führerschein/eine Fahrerlaubnis vorhanden sein.

Ähnlich ist es mit einem Computer und dem Internet. Ein Führerschein ist heutzutage noch nicht notwendig. Jedoch sollte man den Computer oder das Smartphone, die den Nutzer im heimischen Wohnzimmer durch die Welt des Internets surfen lässt, richtig bedienen können. Auch hier sind eine regelmäßige Wartung und Pflege in vielerlei Form notwendig, um die Touren im Netz unbeschadet zu überstehen.

Zurzeit wird die Computer- und Internetnutzung, sei es zu Hause am Schreibtisch, bei der Arbeit im Büro oder unterwegs per Smartphone, Tablet-Computer oder Notebook nahezu jederzeit ermöglicht. Die Welt ist miteinander vernetzt. Viele wollen an dieser vernetzten Welt teilhaben, wissen aber nicht, wo die Gefahren lauern, auf was es die Täter im Netz abgesehen haben und wie schnell man sich davor schützen oder die Gefahren zumindest minimieren kann.

Viele betreibsbereite Computer, die heute im Handel, sei es beim Discounter, im Elektro-Fachmarkt oder online, gekauft werden, sind in der Regel mit nahezu aktueller Software und einem Grundschutz ausgestattet. Dieser Schutz sollte jedoch tatsächlich auch nur als Grundschutz angesehen werden. Vom Zeitpunkt der Produktion bis zum Verkauf des Computers ist Zeit vergangen. In der Computerwelt ist dies schon eine enorme Zeitspanne, in der viel passiert sein kann. Die installierten Programme benötigen Updates, also neue Daten, mit denen neue oder fehlerhafte Funktionen verbessert werden. Diese werden heutzutage über das Internet bezogen. Aber auch die Programmierer von Computerviren liefern neue Daten. Täglich gibt es tausende neuer Viren und vergleichbare Schadsoftware, die versuchen, ungeschützte Systeme auszunutzen, um letztendlich an die Daten oder das Geld des ahnungslosen Nutzers zu gelangen.

Erfahren Sie im Nachfolgenden, was Sie für einen Basisschutz von Hard- und Software beachten sollten. Nehmen Sie sich die Zeit und schützen Sie Ihre Daten vor Missbrauch! Für den Schutz Ihres Computers sind allein Sie selbst als Nutzer verantwortlich.

Aktuelles Betriebssystem

Betriebssysteme (auch „OS“ für Operating System) werden nach der Auslieferung an den Endanwender immer weiter verbessert. Fehler, die bei der Programmierung gemacht wurden, werden nach und nach entdeckt und beseitigt. Diese Korrekturen landen heute über das Internet als Updates beim Anwender. So eine Fehlersuche und solche Updates werden dann über mehrere Jahre erstellt und verteilt. Jedoch wird auch bei den Programmierern irgendwann die Updateproduktion eingestellt, da einerseits die Nutzer mittlerweile ein neueres Betriebssystem benutzen, was ebenfalls mit Neuerungen versorgt werden muss und andererseits auch wirtschaftliche Aspekte beachtet werden müssen.

Automatische Updates

Der Nutzer kann selber entscheiden, wie er die Updates einpflegen möchte (automatisch oder manuell). Es wird angeraten, die Updates automatisch vom Betriebssystem installieren zu lassen, da diese nicht immer regelmäßig erscheinen. Eine automatische Installation gewährleistet, dass das Betriebssystem immer auf einem aktuellen Stand ist. Bei der manuellen Installation muss der Nutzer selbst die Updatefunktion aufrufen und nach Neuerungen suchen lassen. Für die Nutzer, die eine Kontrolle über die Updates bekommen möchten, bieten einige Betriebssysteme die Funktion an, bei Neuerungen benachrichtigt zu werden.

Während in alten Betriebssystemen mittlerweile zahlreiche Fehler beseitigt wurden, beinhalten neue Betriebssysteme die Gefahr, dass diese erst nach und nach mit Fehlerbehebungen versorgt werden und zu Beginn noch voller unbekannter Fehler sind. In der Computerwelt werden solche Fehler auch als „Bug“ (englisch für Käfer) bezeichnet.

So ist es notwendig, bevor Sie den Computer erstmalig oder nach längerem Stillstand wieder nutzen möchten, zunächst zu aktualisieren. Auch hier werden Sie vielleicht erstaunt sein, wie viele Updates bereits für einen gerade gekauften, scheinbar neuen Computer aus dem Internet geladen werden.

- Halten Sie Ihr Betriebssystem auf dem aktuellen Stand.

- Nutzen Sie, wenn möglich, automatische Updates anstelle von manuellen Updates.

- Bei Erstnutzung oder langem Stillstand sollten zunächst Updates gemacht werden.

Für Windows sind uns derzeit (April 2019) folgende Laufzeiten für Support bekannt:

Quelle dieser und zusätzliche Informationen (insbesondere zu den einzelnen Windows 10-Versionen) finden Sie hier bei Microsoft: windows.microsoft.com/de-de/windows/lifecycle

Leider liegen uns für Apple keine konkreten Zeitdaten für Support der jeweiligen Betriebssysteme vor. Ggf. können Sie bei Wikipedia für MacOS und für iOS weitere Informationen erhalten.

Google bietet für Android eine Hilfeseite an. Für nicht Google-Geräte wird auf die jeweiligen Herstellerseiten verwiesen. Ob ein Smartphone/Tablet noch mit Updates versorgt wird, sollte regelmäßig geprüft werden. Besonders Schnäppchen aus dem Discounter oder im regulären Elektronikhandel weisen oft einen bereits veralteten Softwarestand aus, der möglicherweise nicht mehr unterstützt wird. Auf Wikipedia können Sie eine Übersicht über die Versionen einsehen. Die Internetseite Netzwelt hat eine kleine Übersicht bereitgestellt, welche Geräte mit welchem Update versorgt werden (Stand 8.Feb.2017). Alternativ können Geräte auch anderer Firmware versorgt werden („Rooten“). Hier sollten sich jedoch nur erfahrene Nutzer damit versuchen.

Aktuelle Software

Was für die Betriebssoftware gilt, zählt auch für die übrige Software auf dem Computer. Auch dort können sich bei der Programmierung Fehler eingeschlichen haben. Nicht jeder Fehler muss hierbei eine Sicherheitslücke darstellen, die die Täter ausnutzen, um an Ihre Daten zu kommen. Fehler können auch Performance-Einbußen bedeuten. Programme funktionieren nicht korrekt oder stürzen möglicherweise ab.

„Never touch a running system“ ist ein Spruch, der in der Computerwelt zu einer goldenen Regel geworden ist. Teilweise ist an dieser Aussage, ein funktionierendes System nicht zu verändern, auch was dran. Dennoch sollte das Bedürfnis, seinen Computer vor Angriffen aus dem Netz zu schützen, darüberstehen. Software-Updates können jedoch in seltenen Fällen auch zu Fehlfunktionen führen. Um diese Gefahren zu minimieren, führen Sie regelmäßige Backups (Sicherungen) Ihrer persönlichen Daten durch. Nutzen Sie auch die Wiederherstellungspunkte, die einige Betriebssysteme bei der Neuinstallation von Updates und Programmen teilweise automatisch setzen. Im Notfall kann somit ein Computer auf einen früheren Zustand zurückgesetzt werden.

Besonders wichtig ist die Aktualisierung von Programmen, die regelmäßig genutzt werden. Je nach Endverbraucher sind dies die gängigen Programme zur Anzeige von Filmen, Bildern, Musik, Texten und Internetinhalten wie Internetbrowser und Mailprogramme. Auch solche Programme werden derzeit immer mehr mit automatischen Updates versorgt, soweit diese Funktion aktiviert oder bei der Installation ausgewählt wurde. Weiterhin sind die Treiber-Programme und Firmware zu erwähnen, die die Hardware für den reibungslosen Betrieb benötigt. Auch hier können Updates zu Verbesserungen und zur Stabilität des Systems führen.

Bedenken Sie auch, dass selbst in z.B. Browsern weitere Programme implementiert sind, sogenannte Addons und Plugins, die ein multimediales Erlebnis oder den Austausch zu anderen Programmen ermöglichen (z.B. Flash-Player, PDF-Reader, Java). Auch diese sollten regelmäßig auf Updates überprüft werden

Sicherheitslücken in den Programmen nutzen die Täter insbesondere aufgrund der häufigen und verbreiteten Nutzung aus, um Schadsoftware auf die Computer anderer zu bringen.

Achten Sie bei der Installation von neuer Software und Updates auf die Optionen, die für diese Installation vorgesehen ist. Viele Programme installieren zusätzliche Software, die vom Nutzer nicht immer gewünscht ist. Lesen Sie aufmerksam die erscheinenden Infofenster durch. Setzen oder streichen Sie eventuell Haken für zusätzliche Funktionen oder Programme und klicken Sie dann auf weiter. Oft offenbaren sich diese Installationsvarianten mit zusätzlichen Funktionen oder Programmen erst bei der Auswahl einer „benutzerorientierten Installation“. Wird eine „Standard-Installation“ gewählt, so wird dem Nutzer oft keine Wahl gelassen und eine vollständige Programminstallation, die auch zusätzliche Programme enthalten kann, erfolgt.

Auch kann der Nutzer oftmals bereits vor dem Download entscheiden, ob noch zusätzliche Software geladen werden soll. Lesen Sie sich die Downloadbedingungen und -Optionen ebenfalls gut durch. Viele (auch reguläre) Downloadportale bieten somit zum Teil auch werbefinanzierte Software automatisch zum Download an.

- Halten Sie sämtliche Software auf dem aktuellen Stand.

- Nutzen Sie, wenn möglich, automatische Updates.

- Denken Sie auch an die Zusatzprogramme (Addons und Plugins) in z.B. Browsern.

- Wichtige Software-Updates gibt es z.B. bei: Flashplayer, PDF-Reader, Internetbrowser, Mailprogramme, Multimediasoftware, Bildbetrachter, Java, Addons und Plugins.

Aktuelle Firmware

Bei Firmware handelt es sich auch um eine besondere Art Software. Diese ist dafür verantwortlich, dass die Hardware, die im oder am Computer verbaut ist, korrekt arbeitet. Diese Firmware ist in den einzelnen Geräten selbst eingespielt und kann zum Teil durch den Endverbraucher selbst aktualisiert werden. Auch hier können Fehler enthalten sein, die die Sicherheit und Leistung der Geräte beeinträchtigen. Da hier jedoch die Gefahr besteht, dass der nicht versierte Nutzer bei der Installation solcher Firmware-Updates selbst auch falsch vorgeht, sollte diese Aktualisierung unter Beachtung der Vorgaben der Hersteller erfolgen. Eine fehlerhafte Installation kann zur Folge haben, dass das entsprechende Gerät letztendlich nicht mehr funktioniert. Ein Zurücksetzen auf den vorherigen Zustand ist in vielen Fällen nicht mehr möglich.

Ein Update kann aber neuere Funktionen und Verbesserungen bedeuteten. Hier sollte beim Hersteller nachgeschaut werden, wie einfach und sicher diese Firmware erneuert werden kann und welche Vorteile es Ihnen bringt. Möglicherweise sind Updates sogar zwingend notwendig, um die Geräte weiterhin nutzen zu können.

- Nutzen Sie möglichst aktuelle Firmware.

- Seien Sie sorgfältig bei der Installation und beachten Sie die Anweisungen der Hardware-Hersteller.

Backups – Ihre rettende Sicherheitskopie

Ein Backup ist die Sicherung der Software für den Notfall. Sollte die Computersoft- oder hardware eines Tages nicht mehr funktionieren, so ist der Datenbestand gefährdet. Festplatten oder andere Datenträger haben nur eine gewisse Lebensdauer. Je nach Nutzung kann diese länger, aber auch kürzer sein. Ist eine Festplatte oder ein anderer Datenträger defekt, so sind die Daten oft noch darauf enthalten. An diese Daten zu gelangen ist jedoch sehr schwer, zeit- und besonders kostenaufwendig. Gewisse Firmen haben sich auf Datenrettung spezialisiert und bieten Software oder Dienstleistungen an.

Verfügt man über ein Backup, so kann man ruhiger mit dem PC arbeiten. Wichtige Dateien, von Urlaubserinnerungen über Geschäftsdaten bis zu persönlichen Daten sollten regelmäßig gesichert werden. Hierfür stehen diverse Möglichkeiten zur Verfügung, die je nach Speichergröße, Haltbarkeit und Sicherheit ihren Preis haben. Eine Sicherung kann zu Hause z.B. auf externen Festplatten, USB-Sticks oder optischen Datenträgern oder in weiteren Festplattenpartitionen erfolgen. Ebenso können Datendienste im Netzwerk oder im Internet (sogenannte Clouds) genutzt werden.

Der Nutzer sollte hierbei selbst entscheiden, welche Daten er nicht verlieren und sicher behalten möchte. Mehrere Betriebssysteme oder zusätzliche Programme bieten hierbei eine Automatisierung solcher Backups an.

Zu Bedenken ist die Lagerung und Lebensdauer solcher Datensicherungen. Bei den Clouddiensten sollte man sich informieren, wie und wo die Daten gesichert werden und wie diese gegen Zugriffe Fremder gesichert sind.

Einige Betriebssysteme verfügen von Haus aus über interne Backup-Programme. Möglicherweise lässt sich so im Notfall ein defektes System wiederherstellen.

Richten Sie Backups ein, bevor der Notfall eintritt!

- Sichern Sie Ihre persönlichen/eigenen Daten regelmäßig auf andere Datenträger.

- Denken Sie auch an mögliche, gespeicherte Passwörter, Programmlizenzen, Zugangsdaten, Browser- und Maileinstellungen, die Sie vor Verlust schützen möchten.

- Denken Sie an unterschiedliche Datenträger, Partitionen oder Nutzeraccounts, die ggf. ebenfalls gesichert werden müssten. Eine Festplatte kann in mehrere Partitionen aufgeteilt werden, so dass diese für den Computer wie eigenständige Festplatten nutzbar sind.

Antivirenprogramme und Firewall

Antivirenprogramme prüfen im Idealfall den ein- und ausgehende Datenverkehr sowie die gespeicherten Daten auf darin enthaltene Schadcodes und entfernen diese im Ernstfall. Firewalls blocken zusätzlich Angriffe von außen auf das Computersystem, indem nur das hereingelassen wird, was auch die Erlaubnis hat.

Hier gibt es verschiedene Programme von unterschiedlichen Anbietern. Teilweise wird die Software sogar kostenlos zur Verfügung gestellt oder ist sogar bereits beim Kauf eines Computers vorinstalliert. Die Hersteller bieten auch mehrere Versionen der Software an. Neben einer schlichten Antivirensoftware gibt es ganze Sicherheitspakete (z.B. „Security Suite“), die einen nahezu Rundumschutz anbieten. Diverse Tests gängiger Computerzeitschriften und Testinstitute zeigten jedoch, dass nicht alle Angriffe entdeckt und beseitigt werden. Jedes Programm hat seine Vor- und Nachteile. Eine Empfehlung kann daher von Seiten der Polizei nicht erfolgen. Ebenso kann auch nicht verallgemeinert werden, dass kostenlose Software weniger Leistung bietet als kostenpflichtige. Kostenpflichtige Programme sind jedoch oft umfangreicher und bieten in der Regel mehr Schutzfunktionen, während Gratisversionen oft nur Grundfunktionen abdecken. Aus diesem Grund raten wir zu einer kostenpflichtigen Programmversion.

Wichtig ist hierbei, dass eine solche Software auf dem Computer vorhanden ist und aktuell gehalten wird. Sollten über einen längeren Zeitraum (z.B. Urlaub) keine Updates durchgeführt worden sein, so empfiehlt es sich, bei der nächsten Inbetriebnahme zunächst die Updates für das Antivirensystem zu laden, bevor die eigentliche Arbeit oder das Surfen im Netz am Computer beginnt.

Nutzen Sie auch die Möglichkeiten, Ihr System ausgiebig auf Schadsoftware untersuchen zu lassen. Die meisten Programme bieten diese Option an. Bedenken Sie hierbei auch externe Festplatten oder Netzwerkfestplatten.

Es wird oft behauptet, dass einige Betriebssysteme von Schadsoftware nicht heimgesucht werden. Dieses so zu behaupten, ist falsch. Hierfür muss auch die Denkweise der Täter bedacht werden. Diese wollen mit Ihrer Schadsoftware in der Regel eine breite Masse erreichen. Dafür werden letztendlich Betriebssysteme genutzt, die entsprechend am meisten verbreitet sind. Weniger verbreitete Betriebssysteme sind weniger rentabel für die Täter. Dies bedeutet aber nicht, dass es dafür keine Schadsoftware gibt. Auch dort wurden bereits in der Vergangenheit mehr oder weniger erfolgreiche Angriffe registriert und es ist sehr wahrscheinlich, dass das Augenmerk der Täter zunehmend auch auf solche Betriebssysteme gelegt wird, die derzeit einen Boom erleben. Dieses kann auch auf die Betriebssysteme der derzeitigen Smartphones bezogen werden. So gibt es aktuelle schon zahlreiche Schadprogramme für z.B. Android-Smartphones. Weiterhin sollten Sie auch bedenken, dass Ihr Betriebssystem vielleicht nicht so stark durch Schadsoftware angegriffen wird wie ein Windows-System, Sie jedoch als Überträger/Weiterverbreiter (z.B. Anhang in einer Mail) von Schadsoftware fungieren könnten.

Verwenden Sie am Computer nur eine Antivirensoftware. Der Gebrauch mehrerer Softwarevarianten kann zu gegenseitigen Störungen führen.

Bedenken Sie, dass Antivirenprogramme ggf. nur eine beschränkte Laufzeit haben. Dabei kann es sich um eine bei einem Neukauf vorinstallierte Testversion handeln oder um eine Jahres- oder Mehrjahreslizenz. Verlängern Sie rechtzeitig solche Lizenzen. Je nach Produktpaket sind auch mehrere Computer (auch Smartphones/Tablets) inkludiert.

Achten Sie auch darauf, dass Ihr Antivirenprogramm auch den ein- und ausgehenden Mailverkehr überwacht, wenn Sie Mailprogramme wie Outlook oder Thunderbird nutzen. Prüfen Sie dann auch, ob im Antivirenprogramm diese Kontrolle richtig eingeschaltet und konfiguriert ist. Hier müssen ggf. entsprechend Ihres Maildienstes (POP3 oder IMAP) die Ports richtig hinterlegt sein. Schauen Sie dazu in der Hilfedatei Ihres Antivirenprogrammes und bei den Einstellungen Ihres Mailprogrammes nach.

Eine Firewall ist in den meisten aktuellen DSL-Routern bereits verbaut. Windows 11 als Beispiel verfügt ebenfalls über eine eigene Firewall, so dass eine zusätzliche Software oft nicht mehr notwendig ist. Ebenso werden von Antivirenherstellern ebenfalls oft Firewalls in den Programmpaketen mitgeliefert. Egal, welche Sie davon benutzen, wichtig ist, dass diese aktiviert ist!

- Nutzen Sie, soweit verfügbar, aktuelle Antiviren- und Firewallsoftware.

- Nutzen Sie automatische Updates in dieser Software.

- Vergleichen Sie die Software vor Erwerb und stimmen Sie diese mit Ihren Belangen ab und achten Sie darauf, dass die Software für Ihren Computer und Betriebssystem geeignet ist.

- Bedenken Sie abgelaufene Lizenzen oder zeitlich / inhaltlich beschränkte Testlizenzen oder Programme.

- Kaufprogramme bieten in der Regel einen umfassenderen Schutz.

Tipp für Windowsnutzer:

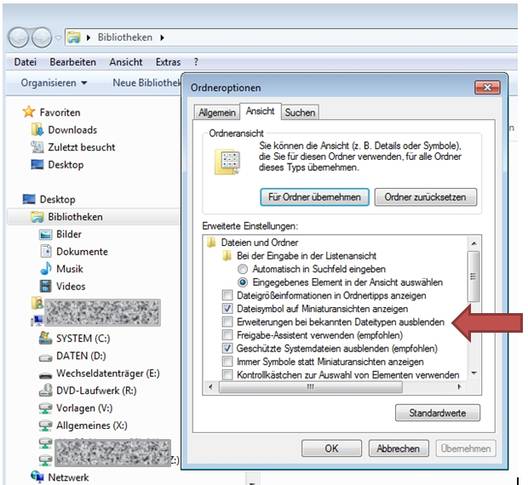

Leider ist es bei Windows möglich, bekannte Dateitypen-Endungen auszublenden. Diese Funktion nutzen Täter aus und verschicken z.B. per Mail Dateien die „Rechnung.pdf.exe“ betitelt sind. Wenn die Funktion entsprechend aktiv ist, wird dann nur noch „Rechnung.pdf“ angezeigt die Endung „.exe“ wird nicht mehr dargestellt. Wer nun diese Datei sieht und diesen „Fehler“ nicht bedenkt, der geht möglicherweise von einer harmlosen pdf-Datei aus und öffnet diese. Windows blendet in diesem Fall „.pdf“ nicht aus, da es hier keine Endung ist, sondern zum Dateinamen gehört. Tatsächlich wird aber eine exe-Datei (z.B. Schadsoftware) ausgeführt. Im Dateiexplorer unter Windows können Sie diese Funktion ausschalten und alle Endungen wieder sichtbar machen. In der Menüleiste klicken Sie auf „Extras“ und dann auf „Ordneroptionen“. Sollte die Symboleiste nicht verfügbar sein, drücken Sie die „Alt“-Taste zum Einblenden. Unter den Ordneroptionen gibt es den Auswahlpunkt „Ansicht“. Dort finden Sie in der Liste dann „Erweiterungen bei bekannten Dateitypen ausblenden“. Entfernen Sie den Haken davor und klicken Sie auf Übernehmen und OK.

Nutzerprofile – Adminrechte – Gastrechte

Auf einem Computer lassen sich in der Regel verschiedenen Nutzerprofile anlegen. Diese können durch den Administrator unterschiedliche Rechte beim Umgang mit dem Computer bekommen. Ein Administrator hat vollen Zugriff auf das Betriebssystem. Mit diesen Rechten können z.B. neue Nutzer angelegt, Software hinzugefügt oder entfernt werden. Eingeschränkte Konten haben diese Funktionen nur bedingt. So können Gastkonten mit Gastrechten für gelegentliche Besucher oder spezielle Konten für Kinder (z.B. mit Kinderschutzsoftware) eingerichtet werden. Sind diese Nutzerkonten durch gute Passwörter geschützt, dann ist ein gegenseitiger Zugriff, ohne Verwendung spezieller Software nicht möglich.

Der Vorteil von eingeschränkten Nutzerkonten liegt u.a. darin, dass zahlreiche Schadsoftware versucht, gewisse Softwareprozesse in Gang zu setzen, die jedoch Adminrechte benötigen. Sind diese nicht erteilt, kann die Schadsoftware nicht ausgeführt werden. So macht es Sinn, ein spezielles Nutzerkonto für das Surfen im Internet anzulegen. Ebenso sollte ein Profil für Onlinebanking eingerichtet sein. Das Administratorkonto sollte lediglich nur für Adminzwecke, nicht aber für den täglichen Gebrauch benutzt werden.

- Richten Sie unterschiedliche Nutzerkonten ein.

- Richten Sie ein zweites (Reserve) Admin-Konto ein, welches wirklich nur für den Notfall eingesetzt werden sollte.

- Nutzen Sie ein eingeschränktes Profil für das Surfen im Internet/den täglichen Bedarf.

- Richten Sie für Kinder eigene und sichere Profile an. Ggf. können Sie dort entsprechende Jugendschutzfunktionen zusätzlich aktivieren und konfigurieren.

- Nutzen Sie ein eigenes Profil für Onlinebanking.

- Sichern Sie bei Bedarf die Nutzerkonten mit jeweils eigenen und sicheren Passwörtern ab.

USB Sticks, Speicherkarten und Co – Externe Datenträger als Gefahrenquelle

USB-Sticks werden immer beliebter als mobiler Speicher. Idealerweise weil die Datenmenge, die darauf passt immer größer wird, die Sticks aber in ihren Abmessungen aber selber oft nicht. Auch andere Datenträger wie SD-Karten, DVD/CD-ROM oder externe Festplatten sind immer noch in guter Nutzung.

Aber auch diese Datenträger sind gefährdet und können letztendlich bei weiterer Nutzung gefährlich werden.

Datenträger als Backup

Backups sollte ein jeder machen, der seine Daten über einen längeren Zeitraum sichern möchte und für den Fall des Datenverlustes auf diese zurückgreifen muss. Jedoch ist nicht jede Art von Datenträger für die längerfristige Speicherung geeignet. Auch hier kann ein chemischer Prozess oder technischer Defekt eintreten, so dass die Daten vielleicht für immer weg sind. Ggf. können nur noch spezielle Dienstleister gegen hohe Gebühr die Daten retten. Ebenso kann auch ein mobiler Datenträger (besonders die kleinen Sticks oder Speicherkarten) schnell verloren gehen. Wer hat dann möglicherweise als Finder Zugriff auf diese Daten. Hier sollten Sie vorab an eine mögliche Verschlüsselung Ihrer Daten denken. Einige Hersteller bieten spezielle Software (zum Teil auch bereits auf den Datenträgern vorinstalliert) dafür an.

Datenträger als Schadsoftwareverbreiter

Mobile Datenträger werden, so ist es ja auch eine typische Verwendungsart, in verschiedene Rechner eingesteckt, um Daten schnell austauschen zu können. Schnell kann aber auch die Infektion mittels Schadsoftware auf einem solchen Stick sein. Der infizierte Datenträger fungiert dann als Überträger der Schadsoftware zum nächsten System usw. usw..

Hier ist es besonders wichtig, den Stick regelmäßig, besonders nach einer Nutzung auf einem anderen System, auf Schadsoftware mittels guter Antivirensoftware zu prüfen. Die Gefahr kann besonders in Internetcafés, Fotoentwicklungsrechnern oder freien Hotelcomputern erfolgen. Ist ein System und dessen Wartung nicht bekannt, sollte man ggf. die Finger, oder besser den Stick, davonlassen. Falls ein Datenaustausch unvermeidbar ist (z.B. Fotoentwicklung), so sollte der Stick entsprechend vor der weiteren Nutzung geprüft werden.

Ein gemeiner Trick kursiert auch unter den Cyberkriminellen. Ein präparierter Stick wird irgendwo an einem belebten Ort „verloren“ (z.B. Parkplatz). Der Finder, der vielleicht auch noch durch eine mögliche Aufschrift neugierig gemacht wird, steckt diesen möglicherweise direkt in seinen Rechner. Es könnten ja Daten vorhanden sein, die auf den Besitzer hindeuten oder die einfach nur „interessant“ sind. Ist der Stick dann eingesteckt, ist die Schadsoftware auf dem Rechner und kann loslegen.

USB-Stick als Tastatur

Wird ein USB-Stick in den USB-Port eingesteckt, so wird dieser in der Regel als Datenträger erkannt. Gute Antivirensoftware prüft dann den Inhalt und schlägt ggf. Alarm. Nun gibt es aber auch die Möglichkeit, solche Sticks als Tastatur zu betreiben. Diese wird nicht geprüft. Darauf befindliche Daten können dann gefährlich werden. Es gibt z.B. das Tool „USB Keyboard Guard“, welches den Zugriff zunächst blockt und Sie als Anwender über den weiteren Nutzen entscheiden lässt.

Alte Viren in Backups

Antivirenprogramme können oft nur das erkennen, was Ihnen auch als schädlich bekannt ist. Aus diesem Grund werden die Programme auch oft mehrmals täglich mit Updates versorgt. Um jedoch auch Speicher zu sparen, kann es sein, dass einige Viren, die seit Jahren nicht mehr im Umlauf sind, aus solchen Programmen verschwinden. Das Antivirenprogramm wird also blind in Bezug auf diese alte Bedrohung. Wird dann ein alter Datenträger (z.B. alte CD-ROM) ins Laufwerk gelegt, kann hier ein solch alter Virus vorhanden sein. Ebenso kann es sein, dass ein Virus, als er auf den Datenträger gespeichert oder gebrannt wurde zum damaligen Zeitpunkt noch nicht erkannt wurde. Es kann also auch nicht schaden, solche Datenträger vor der Nutzung zu scannen.

Angeschlossene Geräte mit Speicher

Der Markt bietet zahlreiche Geräte an, die mit einem Computer verbunden werden können. Das sind Scanner, Adapter (diverser Art), Drucker, Cams, Microfone, Gadgets (digitale Spielzeuge), Smarthome usw.

Hier kann es auch sein, dass diese Geräte bereits eine Software vorinstalliert haben oder diese Software als Datei im Speicher für den Computer zur Installation anbieten. Auch hier besteht die Gefahr, dass Schadsoftware unerkannt auf einen Computer übertragen wird. Eine Warnung des Antivirenprogrammes sollte auf jeden Fall beachtet werden. Klären Sie die Probleme mit dem Hersteller ab. Selbst das Aufladen/Betreiben solcher Geräte am Datenport des Computers kann zu einer Infektion des Computers führen. Nutzen Sie dafür eigene Ladeadapter und vermeiden Sie das Einstecken an einem Datenport. Ggf. können Kabel/Adapter helfen, die lediglich das Laden und keinen Datentransfer unterstützen.