Identitätsdiebstahl

Identitätsdiebstahl ist mittlerweile keine Seltenheit im Netz, obwohl der Begriff „Diebstahl“ nicht ganz richtig ist. Die Identität wird hier nicht gestohlen, sondern zusammengesammelt und ggf. später missbräuchlich verwendet.

Personenbezogene Daten können auf verschiedene Art und Weise in Täterhände gelangen. Mögliche Ursachen sind beispielsweise Hacks von Firmen, die Ihre Kundendaten verwalten, Phishingseiten/Fakeshops, die Ihre Daten abgegriffen haben, Kleinanzeigenverkäufe oder öffentliche Datenquellen wie Webseiten, Telefonbücher, Social Media (Siehe auch nachfolgendes Thema Doxing).

Zudem kann nicht gesagt, was von den Daten missbräuchlich verwendet wird. Dies kann je nach Täter/Tätergruppierung und Ziel der Täter unterschiedlich sein. In der Regel geht es den Tätern im weiteren Verlauf um Betrugsabsichten und Verschleierung der eigenen Identität.

In unserem Ratgeber geben wir in verschiedenen Bereichen bereits Tipps und Links bekannt, wie man sich schützen kann und Identitätsdiebstahl möglicherweise erkennt.

Videoident-Betrug – Die Masche mit der Kontoeröffnung

Meine Daten im Netz (Beitrag hier weiter oben)

Besondere Webmöglichkeiten bei Betrugsverdacht und Identitätsdiebstahl (Linkliste)

Wichtige Regeln im Zusammenhang mit Identitätsdiebstahl:

- Seien Sie sparsam im Umgang mit Ihren sensiblen/persönlichen Daten (Homepages, Online-Telefonbücher, Social Media, Verkaufsportale usw.)

- Übermitteln Sie keine sensiblen Dokumente (Ausweiskopien/-fotos, Gehaltsmitteilungen, Lebensläufe, Bankdaten usw.) an unbekannte/unberechtigte Personen (besondere Vorsicht gilt bei Kleinanzeigenverkäufen, Immobilienportalen, Datingportalen, Jobbörsen)

- Prüfen Sie regelmäßig Ihr eigenen Daten (auch mit Hilfe von besonderen Webseiten)

- Reagieren Sie rechtzeitig auf Identitätsdiebstahl.

- Dokumentieren Sie entsprechende Vorfälle und erstatten Sie bei Ihrer örtlichen Polizei bzw. der Onlinewache Anzeige, wenn eine Straftat vorliegt.

- Nutzen Sie für jeden Account ein eigenständiges und sicheres Passwort. Richten Sie zusätzliche Sicherheitsmöglichkeiten ein (Stichwort: Zwei-Faktor-Authentifzierung, Passkeys, Fido)

- Nutzen Sie sichere Verbindungen im Netz (Stichwort: VPN, sichere Datenübertragung unterwegs und zu Hause)

Was muss tun, wenn ich meinen Ausweis als Kopie irgendwo verschicken muss/jemand eine Bild davon verlangt?

Überlegen Sie genau, ob dies tatsächlich notwendig ist. Ist es eine Institution, die Sie persönlich kennen und Sie haben z.B. etwas Neues dort beantragt (z.B. bei Ihrer Bank) oder ist es jemand aus dem Internet, den Sie zuvor so nicht kannten (angeblicher Kleinanzeigenverkäufer oder Wohnungsvermieter…)?

Nur weil Sie ggf. ebenfalls ein Bild eines abfotografierten Personalausweises per Mail oder Messenger bekommen haben, bedeutet das noch lange nicht, dass dieses Foto vom Ausweis auch die Person zeigt, mit der Sie tatsächlich kommunizieren. Leider kursieren (besonders leicht im Darknet erhältlich) massenhaft Ausweiskopien vieler Menschen aus vielen Ländern im Netz. Oft über simple Phishingmaschen erlangt, werden diese Fotos dann für weitere Straftaten missbraucht.

Im Idealfall zeigt man bei Bedarf den Ausweis direkt der anderen Person live vor. Das sollte in der Regel reichen, um eine Identität eindeutig festzustellen. Eine Kopie oder ein Foto ist somit nicht notwendig. Dies gilt z.B. auch für Wohnungsvermietungen (z.B. Ferienwohnung, wo der Vermieter sich den Ausweis abfotografieren möchte). Ein Hotel in Deutschland muss den Ausweis nicht sehen und sollte diesen auch nicht kopieren.

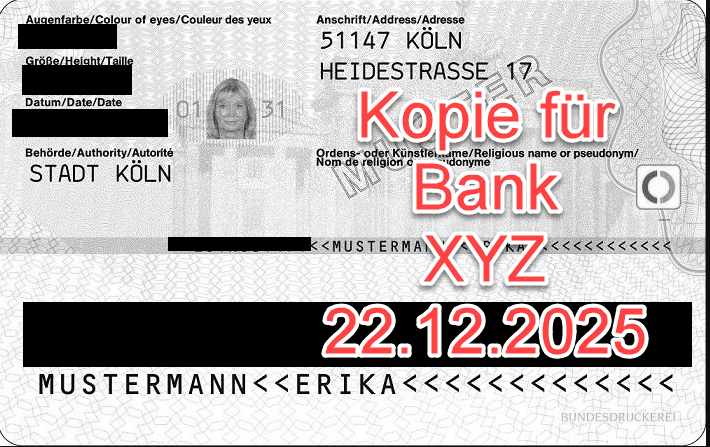

Unser Tipp: Erstellen Sie eine Kopie nur dann, wenn es absolut notwendig ist! Wenn Sie tatsächlich eine Kopie erstellen müssen, achten Sie auf das schwärzen von unrelevanten Bereichen. Machen Sie beispielsweise eine Schwarz-weiß-Kopie. Mit einem schwarzen Marker überdecken Sie unrelevante Daten. Schreiben Sie dann über das Portraitbild zudem noch den Zweck der Kopie mit aktuellem Datum (z.B. für Bank XYZ mit Datum). Kopieren Sie dies alles erneut und geben Sie nur diese Kopie weiter. Solche Möglichkeiten bieten ggf. auch einige Grafikprogramme. Achten Sie dann darauf, dass eine Datei nicht wieder „rückgängig“ gemacht werden kann. Für Täter wäre diese Kopie nahezu unbrauchbar. Es gibt aber auch offizielle Stellen, die mehr als eine geschwärzte Kopie benötigen. Nutzen Sie beim Onlineversand nur Ende-zu-Ende verschlüsselte Übertragungswege. Im Idealfall gehen Sie direkt z.B. direkt zu Ihrer örtlichen Bank und zeigen Sie den Ausweis dort vor oder Sie benutzen die originale App Ihrer Bank, in der Sie die Nachrichten mit Anhang entsprechend übermitteln können. Ein Versand über z.B. einfache Messenger oder unsichere Webseiten sollte generell vermieden werden.

Prüfen Sie also genau, mit wem Sie kommunizieren! Ist es eine echte offizielle Stelle (z.B. Behörde, ein Kreditinstitut/eine Bank, ein Telekommunikationsanbieter) oder nur ein Käufer/Verkäufer bei Kleinanzeigen-Portalen oder in Social Media. Bietet die offizielle Stelle eine Onlinefunktion an, so raten wir zu deren Nutzung. Lesen Sie auch die nachfolgenden Tipps (u.a. aus dem offiziellen Personalausweisportal).

Ein Beispiel, wie Sie eine Personalausweiskopie schwärzen könnten, zeigen wir Ihnen hier. Je nach benötigtem Zweck kann auch mehr/weniger geschwärzt werden. Klären Sie den genauen Bedarf zuvor mit der Gegenstelle (z.B. Bank) ab.

Hier erfahren Sie aber mehr über Ausweise und Kopien:

https://www.personalausweisportal.de/Webs/PA/DE/buergerinnen-und-buerger/der-personalausweis/ausweiskopien/ausweiskopien-node.html

Ausweiskopien, amtliche Dokumente und Personalien – Woher und was geschieht damit?

Ausweiskopie – Ist das Kopieren meines Personalausweises zulässig?

Ausweiskopie – Was sollte ich beim Kopieren meines Personalausweises beachten?

„Das Kopieren Ihres Personalausweises ist grundsätzlich nur mit Ihrer ausdrücklichen Zustimmung erlaubt. Jede Kopie muss dauerhaft und eindeutig als solche erkennbar sein, etwa durch den Vermerk „KOPIE“ oder eine Schwarz-Weiß-Abbildung.

Achten Sie bei der Kopie darauf, Ausweisdaten zu schwärzen, die nicht für die Identifizierung im Rahmen des vorgesehenen Zwecks notwendig sind. Das gilt insbesondere für die auf dem Ausweis aufgedruckte Zugangsnummer sowie für die Dokumentennummer, sofern nicht gesetzliche Regelungen diese Angaben erfordern. Für viele Zwecke reicht es aus, lediglich Name, Geburtsdatum und Wohnort offenzulegen. Auch andere sensible Angaben wie Ihre Körpergröße, Augenfarbe und Unterschrift oder die maschinenlesbare Zone Ihres Personalausweises können Sie in der Regel schwärzen oder abdecken. Im Zweifel sollten Sie bei der die Kopie benötigenden Stelle nachfragen, welche Angaben tatsächlich erforderlich sind.

Geschwärzte Angaben sollten nicht mehr lesbar oder durch technische Verfahren wiederherstellbar sein. Verwenden Sie daher auf Papier am besten einen dicken, schwarzen, undurchsichtigen Filzstift (keinen Textmarker oder Kugelschreiber) oder decken Sie beim Kopieren entsprechende Datenfelder ab. Bei der Nutzung digitaler Programme sollten Sie darauf achten, dass die entsprechenden Daten gelöscht und nicht nur visuell überdeckt werden oder im Zweifelsfall besser eine Papierkopie anfertigen, schwärzen und anschließend wieder digitalisieren.

Kennzeichnen Sie die Kopie zusätzlich mit Zweck und Datum (z. B. „Nur zur Vorlage bei [Unternehmen] am [Datum]“). So begrenzen Sie den Verwendungszweck eindeutig.

Übermitteln Sie Kopien ausschließlich über sichere Wege: als Papierausdruck persönlich oder digital verschlüsselt (z. B. über gesicherte Upload-Portale oder verschlüsselte E-Mail). Unverschlüsselte E-Mails sind kein sicherer Übertragungsweg und sollten vermieden werden.

Wichtig: Nachdem der Zweck erfüllt ist, sollten Sie dafür Sorge tragen, dass Ihre Ausweiskopie umgehend datenschutzkonform gelöscht oder vernichtet wird. So schützen Sie Ihre persönlichen Daten bestmöglich vor unbefugtem Zugriff oder Missbrauch.“

Ausweiskopie – Meine Ausweiskopie ist in die Hände dubioser Personen gelangt und/oder im Internet durch Dritte veröffentlicht worden. Was kann ich tun, um meine Identität zu schützen?

(Quelle der Links/Überschriften/Inhalte aus Personalausweisportal.de, Stand 05.01.2026)

https://www.ldi.nrw.de/datenschutz/wirtschaft/personalausweis-und-datenschutz

Kann ich den Identitätsdiebstahl Anzeigen?

Ganz oft haben wir hier Anfragen von Personen, die leider voreilig ein gutes Foto vom Ausweis (Vorder- und Rückseite) an z.B. angebliche Wohnungsvermittler oder Kleinanzeigenverkäufer übermittelt haben. Erst beim genaueren Nachdenken kommen einem dann erste Zweifel und am Liebsten möchte man den Vorgang rückgängig machen. Solange keine weitere Straftat mit den Daten begangen wurde ist die Anzeigenerstattung kompliziert. „Identitätsdiebstahl“ ist sogesehen keine Straftat. Erst der weitere Mißbrauch der Daten kann dann eine Straftat beinhalten. Dies kann aber auch erst viel später passieren. Zudem bekommt man dies nicht sofort mit.

Leider kann man den als Foto übermittelten Ausweis nicht sperren lassen, wie die Online-Funktion eines aktuellen Personalausweises.

Oft besteht aber bereits mit dem „Diebstahl“ schon der Betrug oder der Betrugsversuch. Die potentiellen Opfer werden z.B. aufgefordert, eine Kaution für eine Wohnung oder den Kaufbetrag einer Ware zu überweisen. Ist dieses geschehen oder die Opfer waren kurz vor der Überweisung, haben diese aber noch rechtzeitig abbrechen können (Stichwort „versuchter Betrug„), kann dieses bei der örtlichen Polizei oder über die Onlinewache angezeigt werden.

Melden Sie dennoch das Übermitteln des Ausweisfotos an Ihre örtliche Polizei/der Onlinewache. Oft gibt es hier die Funktion der Hinweisgabe. Es ist keine Anzeigenerstattung sondern lediglich das Melden eines Ereignisses/Hinweises. Hier wird dann für einen gewissen Zeitraum dieser Vorfall vermerkt. Sollte es in naher Zukunft zu einem Missbrauch der Ausweisdaten kommen (z.B. Täter verschickt das Foto an einen Kleinanzeigenkäufer um seriös zu wirken und der Käufer bezahlt somit vorab die Ware, die er jedoch nicht bekommen wird) und ein anderes Opfer zeigt den damit einhergehenden Betrug an, so führen die Ermittlungen in der Regel auch zu der Person, dessen Daten auf dem Ausweisfoto stehen. Die Ermittlungen können beispielsweise in einem anderen Bundesland erfolgen und ein Ermittlungsersuchen wird daraufhin in das Bundesland verschickt, wo die Person aus dem Ausweis wohnt. Hier kann nun festgestellt werden, dass es in der Vergangenheit zu einem Vorfall mit dem Ausweis gekommen ist.

Je nach datenschutzrechtlich geregelter Speicherfrist bleiben die entsprechenden Vorgänge im polizeilichen Bearbeitungssystem des jeweiligen Bundeslandes.

Es ist nun passiert, was kann ich noch zusätzlich machen?

Unsere weiter oben genannten Links enthalten einige Möglichkeiten, selbst Kontrollen durchzuführen. Manchmal benötigt man dann aber doch fremde Hilfe. Hier kommen andere Unternehmen ins Spiel. Dies können spezielle Versicherungen, Kreditauskunfteien, Banken usw. sein. Ggf. besteht bei Ihrer Versicherung oder Bank bereits ein solcher Vertrag. Prüfen Sie dies einfach mal nach. Solche Dienste sind jedoch in der Regel kostenpflichtig. Was konkret dann durch die Anbieter an Hilfe erfolgt, können wir nicht sagen.

Doxing

Doxing oder Doxxing, aus dem Englischen eine abgewandelte Form für die Kurzform „docs“ für „documents“, ist die Praxis, online in entsprechenden Foren private Nutzerdaten, wie z.B. Echtname, Privatanschrift, Arbeitsstelle, Kontodaten, Familienangehörige, Fotos etc., zu veröffentlichen, um das Opfer einzuschüchtern, bloßzustellen oder in einer Form von Selbstjustiz an einen Pranger zu stellen.

Beim Doxing gibt es grundsätzlich zwei Vorgehensweisen zur Erlangung des kompromittierenden Materials.

Die wohl gängigste Art ist das Sammeln von öffentlich zugänglichen, das heißt vom späteren Opfer und ggf. Bekannten und Verwandten selbst veröffentlichten, und online verfügbaren Daten aus verschiedensten Quellen, um daraus ein Profil zu erstellen.

Die zweite Möglichkeit besteht im klassischen Hacking. Die Daten können dabei durch z.B. Phishing (das Abschöpfen von Passwörtern zur Übernahme eines oder Einsichtnahme in ein Nutzerkonto für z.B. Twitter oder Facebook) oder Social Engineering (z.B. das persönliche Einwirken eines Täters unter einer Legende auf das spätere Opfer oder Personen im Umfeld, um an Daten zu gelangen) erlangt werden.

Erstere Vorgehensweise dürfte gängiger sein, da sie mehr oder weniger passiv auf bereits veröffentlichte und vielleicht vernachlässigte Daten zurückgreift und weniger ausgefeilt ist, als das aktive Einwirken auf eine Person oder die technischen Sicherungsmaßnahmen eines Nutzerkontos.

Mit der Nutzung von Sozialen Medien geht man im Regelfall bewusst den Schritt, Anderen zu ermöglichen, Persönliches über sich zu erfahren. Jeder sollte sich bewusst sein, welche Informationen man teilen will und welche Auswirkung das zukünftig eventuell auf einen selber oder andere Personen haben kann.

Hier muss zwischen Privatsphäre und Teilhabe am öffentlichen Miteinander abgewägt werden.

Um das Risiko ungewollter Veröffentlichungen zu minimieren, kann es helfen, das Bewusstsein aller Nutzerinnen und Nutzer digitaler Medien bezüglich des Umgangs mit Privatem und des Umfanges von Privatsphäreneinstellungen, auch einzelner Anwendungen, zu schärfen.

Auf die missbräuchliche Nutzung von öffentlich zugänglichen Daten kann man unter Umständen aber nur geringen Einfluss haben, wenn z.B. nahestehende Personen, ohne Wissen des Opfers, Daten in z.B. Sozialen Medien veröffentlichen, die im Einzelfall auch zunächst harmlos erscheinen, in der Gesamtheit aber dann doch schädlich sein können. Es ist ratsam im persönlichen Umfeld dementsprechend zu sensibilisieren, möchte man nicht, dass Privates von einem irgendwo anders erscheint.

Darüber hinaus können Daten auch aktiv rechtswidrig erlangt werden, indem Passwörter in Erfahrung gebracht werden (z.B. Erwerb illegal erlangter Datensätze im „Darknet“) oder anderweitig Zugriff auf Privates ermöglicht wird.

Auch hier müssen die Nutzerinnen und Nutzer sich der Möglichkeiten und Gefahren durch z.B. Phishing (das Abfischen von Passwörtern z.B. mittels einer gefälschten Website oder Anwendung), Social Engineering (die zwischenmenschliche Beeinflussung des Opfers, meist unter einer Legende, um die Herausgabe sensibler Daten zu veranlassen) oder Trojaner (Programme, die z.B. im Hintergrund alles auslesen können, was an einem Rechner passiert) bewusst sein.

Sind Daten allerdings erst einmal veröffentlicht, wird es sehr schwer, diese wieder entfernen zu lassen. Zeit ist hier der wichtigste Faktor! Je weniger Personen die Daten kopieren oder auswerten konnten und je weniger „Quellen“ (Forenbeiträge, Homepages, etc.) es für die Sammlung im Internet gibt, umso höher ist die Wahrscheinlichkeit, dass sich diese noch entfernen lassen. Dafür müsste zunächst der Autor oder der Betreiber der Seite abgemahnt oder dann per Gerichtsbeschluss die Entfernung der Daten durchgesetzt werden. Sollte der Server oder Betreiber allerdings im Ausland sitzen, wird der Ablauf stark verzögert und erschwert.

Ob die Daten damit gänzlich nicht mehr verfügbar sind, ist damit allerdings nicht sichergestellt.

Meine Daten im Netz

Immer wieder kommt es auch vor, dass Ihre Daten irgendwo im Internet auftauchen (Siehe auch nachfolgendes Kapitel Doxxing). Mal ist dieses vielleicht von Ihnen genauso beabsichtigt, mal aber auch nicht und Ihnen unbekannte Personen stellen persönliche Daten wie Anschriften, Telefonnummer, Namen von Familienmitgliedern usw. frei zugänglich auf z.B. soziale Netzwerke ein. Aber nicht immer muss eine böse Absicht dahinterstecken.

Besonders Personen, die im öffentlichen Leben stehen, haben damit zu kämpfen, dass über sie Daten veröffentlicht werden. Was ist aber, wenn diese Daten vielleicht andere Personen dazu animieren sollen, Straftaten zu begehen. Ein kurzer „Hausbesuch“ durch eine Person, die mit der Meinung eines Politikers nicht einverstanden ist? Ein enttäuschter Fan? Einfach nur jemand, der Neugierig ist? Oder vielleicht sogar jemand, die der anderen Person einen Schaden zufügen möchte?

Beachten Sie unsere nachfolgenden Tipps und Hinweise. Zudem möchten wir Sie vorab noch auf ein Angebot im Netz hinweisen.

Auf der Webseite stark-im-amt.de bzw. starkestelle.de finden Kommunalpolitiker*innen Hilfe bei Hass und Gewalt.

Was kann ich also machen, wenn ich meine Daten im Netz gefunden habe und ich selber nicht dafür verantwortlich bin?

Beweissicherung

Erstellen Sie zunächst einen aussagekräftigen Screenshot der Webseite(n). Idealerweise sollten folgende Daten dabei gesichert werden:

- die vollständige Webadresse sollte lesbar sein

- Wurden die Daten erkennbar von einem fremden Nutzerprofil eingestellt, dann sichern Sie auch die Informationen über dieses Profil. Achtung! Ein Profilname kann in Sozialen Netzwerken mehrfach vergeben sein. Sichern Sie hier dann auch die vollständige URL (also Webadresse) des Profils. Diese ist in der Regel einmalig. Nur ein Beispiel für Nutzer auf Facebook: Max Mustermann (über 20 unterschiedliche Accounts), aber der Link zeigt konkret https://www.facebook.com/MaxMustermann11223344

- die betroffenen Daten, die von Ihnen dort veröffentlicht wurden.

- Datum/Uhrzeit des Screenshots ggf. handschriftlich notieren und mit Datum/Zeit als Dateiname abspeichern.

- Wurde die Webseite zwischenzeitlich geändert, so kann man ggf. über die spezielle Suchmaschine von archive.org (Waybackmachine) ältere Versionen von Webseiten wiederfinden. Dies können natürlich auch Personen nutzen, die an Daten von Ihnen kommen wollen, die nicht mehr aktuell online sind.

Melden und Löschen lassen und/oder Anzeige bei der Polizei erstatten?

Das Melden von ungewünschten Inhalten ist nicht in allen Fällen einfach. Jeder Dienstebetreiber hat dafür andere Möglichkeiten. Manchmal sind diese speziellen Buttons dafür leichter, manchmal schwerer oder auch gar nicht vorhanden. Immer wieder verändern die Anbieter auch die entsprechenden Möglichkeiten, so dass wir hier nur Momentaufnahmen einer Anleitung zur Verfügung stellen können. Suchbegriffe wie „Profile melden“, „Unangemessener Inhalt melden“, „Fakeprofil melden“ usw. können im Suchbereich von Hilfeseiten oder Sicherheitsseiten der jeweiligen Anbieter weiterhelfen. Ggf. sollte man die Hilfe eine Fachanwaltes/einer Fachanwältin in Anspruch nehmen. Liegt eine Straftat oder der Verdacht einer Straftat vor, sollte umgehend auch die örtliche Polizei informiert und Anzeige erstattet werden.

Haben Sie wie zuvor die Beweise gesichert, dann sollten Sie folgende Schritte unternehmen:

- Informieren Sie den Inhaber des Profils, über das die Daten veröffentlicht wurden und fordern Sie die Person zu einer Löschung/Unterlassung auf.

- Informieren Sie den Diensteanbieter und fordern Sie diesen zu einer Löschung/Unterlassung auf. Zum Teil findet man in den zugehörigen Beiträgen in Sozialen Netzwerken einen entsprechenden Meldebutton. Bei Facebook finden Sie neben den Beiträgen und Kommentaren z.B. drei Punkte (als Auswahlmenü). Dort können Sie „Feedback geben oder diesen Kommentar melden“ bzw. „Support erhalten oder Beitrag melden“ auswählen.

Hilfe von Rechtsanwälten/Rechtsanwältinnen

- Mit Hilfe eines Rechtsanwaltes/einer Rechtsanwältin können obige Forderungen auch auf dem Rechtsweg durchgesetzt werden. Idealerweise sollten Sie Rechtsanwälte:innen auswählen die auf dem Bereich Medienrecht, Urheberrecht spezialisiert sind. Ggf. fragen Sie bei Ihrer Rechtsschutzversicherung nach. Vereinzelt werden auch spezielle Versicherungen dafür angeboten.

Anzeige/Strafantrag bei der örtlichen Polizei/ggf. Onlinewache erstatten/stellen

Sind im Zusammenhang mit der Veröffentlichung strafbare Handlungen erkennbar (z.B. Beleidigungen, Aufruf zu Sachbeschädigungen/Körperverletzung, Bedrohungen usw.), sollte zudem eine Anzeige bei der örtlich zuständigen Polizei erfolgen und Strafantrag gestellt werden.

Mögliche Straftaten wären hier im StGB (beispielhafte Aufzählung):

- § 111 Öffentliche Aufforderung zu Straftaten (z.B. Sachbeschädigung, Körperveletzung)

- § 90b Verfassungsfeindliche Verunglimpfung von Verfassungsorganen

- § 105 Nötigung von Verfassungsorganen

- § 130 Volksverhetzung

- § 184k Verletzung des Intimbereichs durch Bildaufnahmen

- § 185 Beleidigung

- § 186 Üble Nachrede

- § 187 Verleumdung

- § 188 Üble Nachrede und Verleumdung gegen Personen des politischen Lebens

- § 263 Betrug

- § 269 Fälschung beweiserheblicher Daten

Denkbar sind auch Aufforderungen zur Zusendung von persönlichen/intime Daten/Bildern oder Zahlungsaufforderungen/-bitten (z.B. bei gefälschten Promi-Profilen gegenüber Fans) mit nachfolgenden Tagen wie Betrug, Love-Scamming, Cybergrooming/Sexting usw.

Bringen Sie dazu die oben genannten und von Ihnen gesicherten Daten als Beweismittel mit. Hier sollten Sie zügig handeln, da ggf. Hinweise auf die Täter im Netz verändert oder gelöscht werden könnten. Nicht immer ist eine Polizeidienststelle direkt vor Ort. In einigen Bundesländern kann für verschiedene Delikte auch die Onlinewache für eine Anzeigenerstattung genutzt werden. Bitte beachten Sie die jeweiligen Vorgaben der Länderpolizei. In Niedersachsen kann die Onlinewache hier gefunden werden. Im Idealfall raten wir zu einer Anzeigenerstattung bei der örtlichen Polizei, um ggf. Rückfragen besser stellen zu können. Zudem wird der Zeitverlust durch eine direkte Aufnahme gemindert.

Wie kann ich mich vor der Veröffentlichung meiner Daten schützen?

Überlegen Sie, wo Sie selbst oder Ihnen nahestehende Personen/Firme/Vereine die Daten ggf. in der Vergangenheit online/offline veröffentlicht haben. Nutzen Sie diverse Suchmaschinen, wie Google oder Bing, aber auch besondere Suchmaschinen wie yasni.de

Typische Beispiele, wo von Ihnen Daten selbst veröffentlich sein könnten, sind:

- Soziale Netzwerke wie Facebook, Twitter, LinkedIn, Xing. Dabei kann es sich einerseits um Ihren eigenen Account handeln. Aber auch Familienmitglieder könnten dafür in Betracht kommen. Denken Sie ebenso an Ihren Verein, Ihre Partei usw..

- Webseiten mit persönlichem Bezug: Ihre Firma, Ihre Vorstandsarbeit, Ihre Verein, Schule (mit Ihnen als Elternvertreter), Freiwillige Feuerwehr, Ihre private Homepage (auch inzwischen gelöscht und dennoch auffindbar!), die Webseite Ihrer Partei, die Webseite Ihrer Gemeinde/Stadtverwaltung oder hinterlegte Daten bei Whois-Abfrage einer von Ihnen geführten Webseite. Die genannten Beispiele sind nicht abschließend.

- öffentliche Telefonbücher/Branchenbücher (print und online). Widersprechen Sie bei Ihrem Telefonanbieter einer solchen Veröffentlichung. Bedenken Sie aber, dass eine Löschung einen gewissen Vorlauf braucht. Printprodukte werden erst in einer Folgeversion neu erscheinen (Redaktionsschluss beachten!). Hilfebereich Telekom, Hilfebereich Telefonbuch.de, Vodafone Formular (offline), (weitere) Anbieter generell über Kundenlogin/Telefonhotline.

- Veröffentlichung in Mitarbeiterzeitschriften, die z.B. online auffindbar sind.

- Veröffentlichung der Daten im Rahmen der politischen Tätigkeit z.B. Stimmzettel bei Wahlen, Webseite der Partei, Gemeindeverwaltung usw.

- Kleinanzeigenportale

- Handelsregister.de Wenn Sie Inhaber einer Firma sind, die dort entsprechend gelistet ist, könnten die Auskünfte (kostenpflichtig) eine Datenquelle sein. Datenschutzhinweise hier.

- Kundenaccounts bei diversen Firmen, Shops usw.. Wurden die Seiten vielleicht in der Vergangenheit durch Cyberkriminelle gehackt? Hier können Sie Ihre Mailadressen auf bekannt gewordende Hacks prüfen:

https://haveibeenpwned.com/ und https://sec.hpi.uni-potsdam.de/ilc/search. Mit Hilfe des Firefox Monitors können Sie diese Überprüfung in ähnlicher Form durchführen und sich zukünftig zu einer Mailadresse benachrichtigen lassen. - Familienanzeigen in Zeitungen (ggf. auch online verfügbar!)

Und was kann ich nun noch machen?

Zudem bietet das jeweils zuständige Einwohnermeldeamt eine Auskunftsmöglichkeit. Gegen Gebühr können dort Daten abgefragt werden. Sollten Sie dies nicht wollen, beantragen Sie bei Ihrem zuständigen Ordnungsamt eine Auskunftssperre! Beachten Sie die Bedingungen gem. § 51 Bundesmeldegesetz BMG.

Nutzen Sie auch die Möglichkeit von Google Alert. Hier können Sie z.B. Ihren Namen eingeben. Wenn Google diesen Namen im Netz neu findet, können Sie sich darüber benachrichtigen lassen. Bedenken Sie aber auch mögliche Zeitungsberichte oder Namensgleichheiten mit anderen Personen.

Nutzen Sie für den Empfang von Post und Paketen ggf. nicht Ihre Privatadresse. Lassen Sie die Post an Ihre Firma, Ihr Parteibüro, Postfach, Ihre Packstation und Abholstationen anderer Paketdienstleister liefern (Hermes ParcelLock Paketstationen, DPD, GLS, UPS)

Auch Phishing kann eine Quelle zur Erlangung Ihrer Daten sein. Täglich kursieren Mails, die es auf Zugangs-, Adress- und Zahlungsdaten abgesehen haben! Beachten Sie unsere Tipps zum Thema Phishing.

Nicht selten werden auch die Computer anderer Personen durch Schadsoftware ausgespäht. So können auch Adressdaten von Ihnen in die falschen Hände gelangen.

Richten Sie sichere Accounts ein. Besonders Ihr Mailaccount sollte bestmöglich gegen fremden Zugriff geschützt sein! Achten Sie auf sichere Passwörter. Wird eine 2-Faktor-Authentifizierung angeboten, sollte diese auch eingerichtet werden. Sicherheit geht vor Bequemlichkeit!

Nutzen Sie auch unsere Tipps hier zum Thema Datencheck!

Vereinzelte Versicherungen bieten spezielle Hilfen beim Identitätsdiebstahl kostenpflichtig an. Über die vollständigen Leistungen sind uns jedoch keine Einzelheiten bekannt.

Sind von Ihnen intime Bilder/Videos im Netz veröffentlicht worden, ohne, dass Sie dem zugestimmt haben. Dann sollten Sie ggf. folgende Angeboten im Netz in Anspruch nehmen (Soweit für Ihren Fall zutreffend). https://takeitdown.ncmec.org/ und https://stopncii.org/

In einem Sozialen Netzwerk werden Daten über mich veröffentlich, ich bin dort aber kein Mitglied

Leider gibt es dafür keine generelle Anleitung und man muss jeden Fall einzeln betrachten. Nicht jedes Netzwerk bietet sofort auffindbar die passende Hilfe unter Kontakte/Support/Hilfe/Impressum an. Hinzu kommt, dass es auch noch auf den Inhalt der jeweiligen Nachricht ankommt. Nicht alles wird vom jeweiligen Anbieter als Verstoß gegen die Gemeinschaftsstandards oder AGB gedeutet. Immer wieder werden die Hilfebeiträge auch angepasst und die Links ändern sich. Eine generelle Mailerreichbarkeit für solche Fälle und „normale“ Besucher/Nutzer ist eher selten. Gewisse Anfragen/Kontakte werden z.B. nur Behörden unter Einahltung besondere Meldewege ermöglicht.

Nicht-Mitglieder haben es zudem schwer, einen betroffenen Inhalt zu melden, da die oft direkten Tools neben einem Beitrag für „Externe“ nicht sichtbar/aufrufbar sind. Hier kann man nur auf die Hilfe von Mitgliedern bauen oder über den Support/Hilfebereich eines Netzwerkes gehen.

Nachfolgende Übersicht (Stand 30.11.2020) für Meldungen an Facebook, Twitter, LinkedIn und Xing

So melde ich Beiträge, wenn ich selber Nutzer bin:

Neben den Beiträgen finden Sie die Auswahlmenü-Punkte (drei Punkte). Nach einem Klick werden Ihnen weitere Möglichkeiten genannt (z.B. „Support erhalten oder Beitrag melden“).

In weiteren Schritten müssen Sie dann Ihre Meldung konkretisieren.

So melde ich Kommentare in Beiträgen, wenn ich selber Nutzer bin:

Neben den Kommentare finden Sie die Auswahlmenü-Punkte (drei Punkte). Nach einem Klick werden Ihnen weitere Möglichkeiten genannt (z.B. „Feedback geben oder diesen Kommentar melden).

In weiteren Schritten müssen Sie dann Ihre Meldung konkretisieren.

X (Twitter):

LinkedIn:

- Konto gehackt

- Falsches Profil melden (geht nur als Mitglied)

- Spam, unangemessene und beleidigende Inhalte erkennen und melden

Youtube

Sicherheitstipps, Melden von Inhalten/Missbrauch

Hasskonten, Imitierte Konten, Bullying, Belästigung melden

Konto gesperrt?

Mailkontakt zu Instagram (Impressum)

TikTok

Hinweis: Die hinterlegten Links können sich bei den jeweiligen Providern jederzeit ändern. Im Falle einer Nichterreichbarkeit sollte versucht werden, im Hilfe/Support-Bereich mit den jeweiligen Suchbegriffen zu suchen.

Zudem weisen die Provider darauf hin, dass ein Missbrauch der angegebenen Meldewege zu einem Ausschluss beim jeweiligen Anbieter führen kann.

Deep Fake und künstliche Intelligenz

Deep Fakes (oder auch in der Schreibweise „Deepfake“) ist die Möglichkeit mittels künstlicher Intelligenz auf entsprechenden Computern Bilder, Videos und auch Sprache so zu verändern, dass diese für andere täuschend echt wirken können. Während in der Vergangenheit mehr oder weniger versierte Grafikkünstler mittels gängiger Bildbearbeitungssoftware einzelne Fotos manipuliert (*) haben, so bieten heute inzwischen einfache Smartphone-Apps und Filter diese Option für Jedermann an.

(*) Ein Fall, als Beispiel, zeigte, dass ein Täter sich an zahlreichen Profilfotos von Frauen aus Sozialen Netzwerken bediente und diese auf gängige pornografische Bilder einfügte. Im Anschluss wurden diese Bilder vielfach in Portale für pornografische Bilder mit Echtnamen und Stadtnamen veröffentlicht. Hier konnten bei genauem Hinschauen noch die schlechten Übergänge im Bild erkannt werden.

Neben der Gesichtsveränderung sind auch die Änderungen des Geschlechts oder des Alters möglich. Mit leistungsfähigeren Computern und entsprechender Software sind auch manipulierte Live-Videos machbar. Diese können nicht unbedingt immer sofort vom Laien erkannt werden. Dennoch können zur Sicherheit einfache Fragen und Bewegungsaufforderungen helfen, einen Deep-Fake schneller zu erkennen, da nicht immer sämtliche Kopfbewegungen/Drehungen von der Software sauber angepasst werden können. So entstehen u.a. Bildfragmente und -fehler, die bei einer echten Kopfbewegung nicht sichtbar wären. Auffällig ist, wenn die Bewegung der Person eher einseitig ist, der Kopf vorrangig nur geradeaus in die Kamera schaut, Bewegungen in den Raum (Drehungen, Ortswechsel) jedoch nicht stattfinden und die Mimik eher einfach gehalten ist.

- Sollten Sie sich unsicher über die Herkunft einer Video-/Grafik-/Audioquelle sein, so halten Sie auf alternativem Wege (z.B. Telefonie, Mailverkehr usw.) Rücksprache mit der Ihnen bekannten Person.

- Mit einzelnen Screenshots aus Videos können Sie versuchen über die Bilderrückwärtssuche (z.B. von Google) das passende echte Video zu der Fälschung zu finden.

- Achten Sie auf Bildfragmente in der Grafik oder in dem Video. Je höher die Bildauflösung ist, um so leichter kann ein Fake erkannt werden. Schlechte Videoübertragungen sorgen bereits selbst für ausreichend Bildfehler, die eine Erkennung erschweren.

- Achten Sie auf die Synchronität zwischen Audio und Video. Lassen Sie sich nicht von angeblichen Störungen oder schlechten Datenleitungen davon abbringen, ein unsicheres Gefühl zu verwerfen.

- Achten Sie auch unübliche Sprachmuster in der Stimme (z.B. fehlende Dialekte, unübliche Wortwahl, „Sie“ statt „Du“) aber auch untypische Verzögerungen in der Stimme.

- Filter in Apps können inzwischen schon sehr viel (z.B. Alters- oder Geschlechtsveränderung). Auch dort sind immer wieder Bildfragmente oder Fehler zu sehen, wie z.B. überlagernde Augenbrauen, Haare, Make-Up-Bereiche, die unecht wirken. Leider ist dies jedoch auch nicht immer sofort erkennbar. Filter gibt es aber nicht nur für Videos (inkl. Live-Streaming) und Bilder, sondern auch für Sprache, so dass diese beispielsweise deutlich älter oder männlich/weiblich klingen kann.

- Bitten Sie die Person, sich zu drehen oder auch zusätzlich sich im Raum zu bewegen. In der Regel werden die Veränderungen von Deep Fakes auf das Gesicht der Person bezogen. Weitere Bereiche des Kopfes werden nicht immer korrekt erfasst, so dass Bildfehler entstehen können. Ebenso ist die Mimik sehr einseitig gehalten und es kann Verzerrungen kommen.

- Achten Sie auf den Hintergrund/Raum. Gängige Konferenz-Software kann in der Regel Bildhintergründe verändern. So kann eine Einstellung erfolgen, den Hintergrund unscharf zu machen oder durch ein alternatives Bild zu ersetzen. Möglicherweise könnte dies auch durch das Deep Fake erfolgen, wenn ein Originalfoto einer Person (z.B. Politiker) mittels Fälschung zum Sprechen gebracht wird.

- Sind Sie selber durch eine Fälschung mittels Deep Fake betroffen, so sollten Sie entsprechende Beweise sichern. Dazu gehören Screenshots, notfalls das Abfilmen mit Smartphone vom Bildschirm. Achten Sie darauf, dass die URL, also der Webseitenname deutlich erkennbar ist. Gleiches gilt für eventuelle Nutzernamen in sozialen Netzwerken oder Foren, über die dieses Material veröffentlicht wurde. Erstatten Sie im Anschluss Anzeige bei Ihrer örtlichen Polizei. Ggf. macht auch die Beauftragung einer Rechtsanwältin/eines Rechtsanwaltes, der mit diesem Thema vertraut ist, Sinn.

- Sollte es um Geldforderungen gehen, so seien Sie immer vorsichtig! Hinterfragen Sie solche Forderungen bei der Ihnen bekannten Person unter den Ihnen bekannten Rufnummern! Lassen Sie sich nicht dazu verleiten, diesen Test aus fadenscheinigen Gründen, die Ihnen die Täter erzählen, auszulassen.

- Vereinbaren Sie vorab Codewörter oder sichere Fragen/Antworten, die nur die echten Gesprächspartner kennen können (Keine öffentlich bekannten Inhalte aus Social Media). Wechseln Sie regelmäßig diese Codewörter.

- Stellen Sie Fangfragen, die die Täter ggf. beantworten und Sie erkennen lassen, dass es falsche Personen sind. (z.B. „Dein Onkel Klaus hat erzählt, dass du letzte Woche in London warst. Wie war die Reise?“)

- Halten Sie Absprachen, wie z.B. bei Zahlungsaufforderungen umzugehen ist. Nutzen Sie die Ihnen bekannten Kontaktmöglichkeiten für Rückfragen. Vertrauen Sie nicht auf Kontaktmöglichkeiten, die Ihnen in der unerwarteten, neuen Kommunikation mitgeteilt werden. Lassen Sie sich nicht durch ungewöhnlichen Anweisungen/Mitteilungen unter Druck setzen!

- Da Fälschungen beispielsweise auch den bereits gewohnten Rechnungsverkehr z.B. innerhalb einer Mailkommunikation betreffen können, sollten bei Abweichungen von Kontonummern zu vorherigen Rechnungen sichheitshalber Erkundigungen über die bekannten Kontaktwege erfolgen.

Fake News – Falschmeldungen und Desinformation

In sozialen Netzwerken werden täglich Bilder, Videos oder andere Beiträge geteilt. Mal sind es Bilder von der eigenen Katze oder eine aktuelle Beziehungsstatusmeldung und dann mal ein Zeitungsartikel oder ein Zitat eines Politikers.

Während das Teilen eines selbstgemachten Katzenbildes wohl keinerlei Probleme hervorrufen dürfte, kann das Teilen, vielleicht nicht auf den ersten Blick erkennbar, unwahrer Beiträge zu Problemen führen. Hinzu kommt der vermehrte Einsatz von KI (Künstlicher Intelligenz) und entsprechenden Tools, die das Erstellen von Inhalten nach eigenen Vorgaben deutlich erleichtern. Dabei macht eine KI nicht den Unterschied zwischen Wahrheit und Lüge/Falschdarstellung. Auch beim Befragen einer KI nach speziellen Themen kann es passieren, dass das hinterlegte KI-Model eine Kombination aus Fakten und Fake als Antwort präsentiert. Nicht jede KI liefert zum Ergebnis auch die passenden seriösen Quellen der generierten Aussage. Als ein Risiko von KI ist somit aktuell die fehlende Transparenz anzusehen. KI-Algorithmen sind oft komplex und schwer nachvollziehbar (Black-Box-Problem), was zu Misstrauen und Desinformation beim Anwender führen kann. Es sind Fehlentscheidungen/Falschaussagen durch nicht überprüfbare oder fehlerhafte Modelle möglich.

Lügen, und damit das Verbreiten nachweislich falscher Tatsachenbehauptungen, ist grundsätzlich nicht strafbar. Aber auch der Inhalt einer im Kontext faktisch korrekten Aussage kann durch Weglassen, Hinzufügen oder Verdrehen von Tatsachen u.U. dazu geeignet sein, Straftatbestände zu erfüllen. Es gibt ungezählte Möglichkeiten von Darstellungen, die beleidigend, bedrohend oder volksverhetzend oder auch einfach „nur“ geschäftsschädigend sein können. In Betracht kommen dabei Verstöße z.B. gegen das Kunsturheberrechtsgesetz sowie Beleidigung (§185 StGB), Bedrohung (§241 StGB), Üble Nachrede (§186 StGB), Verleumdung (§187 StGB) oder Volksverhetzung (§130 StGB). Die betroffenen Straftaten hängen vom Inhalt der getroffenen Aussage einer Nachricht, eines Bildes, Videos oder Audiodatei ab.

Mit dem eigenhändigen Erstellen und Veröffentlichen eines solchen Beitrages o.ä. kann ein Rechtsverstoß begangen werden. Aber auch das Teilen von solchen Beiträgen, kann ein „Verbreiten“ im rechtlichen Sinne darstellen und Abmahnungen und Schadensersatzforderungen nach sich ziehen oder mit Geld- oder Gefängnisstrafe geahndet werden, wobei wohl im Regelfall ein eigener (positiver) Beitrag oder Kommentar zum Zueigenmachen erforderlich sein dürfte. Hingegen ist das „Liken“ von Beiträgen von Gerichten bereits als positiv belegtes Teilen bewertet und bestraft worden.

Allerdings ist zu beachten, dass Beiträge unter die Meinungs-, Künstler- oder Pressefreiheit fallen oder bloß strittig, grenzwertig oder einfach nur geschmacklos sein können und auch mal ertragen werden müssen.

Um sich nicht angreifbar zu machen, empfiehlt es sich sowohl Inhalt als auch Quelle eines Beitrages zu überprüfen, um zu vermeiden, dass man auf Falschmeldungen hereinfällt und gegebenenfalls dafür haftbar gemacht wird.

Hier eine kleine Checkliste als Hilfestellung:

- Wie seriös ist die Behauptung?

- Ist sie vereinfacht, überspitzt oder radikal dargestellt?

- Wer schreibt hier und wie seriös ist die Quelle?

- Berichten vielleicht noch mehr Medien darüber?

- Ist der Beitrag als Meinung zu erkennen? Was steht z.B. im Impressum der Seite?

- Ist das Bildmaterial authentisch oder wurde es zweckentfremdet/verfälscht?

- Eine Bilderrückwärtssuche zeigt, ob ein Bild eventuell bereits in anderem Kontext genutzt wurde.

- Ist die Meldung vielleicht schon als Fake News bekannt?

- Das lässt sich z.B. auf Seiten wie www.mimikama.at, www.hoaxsearch.com und https://hoax-info.tubit.tu-berlin.de/hoax/ herausfinden.

- Auch Seiten wie der ARD-Faktenfinder und der Faktenchek von Correctiv können bei der Überführung von Fakenews und Desinformation helfen.

Leiten Sie Beiträge, deren Wahrheitsgehalt Sie nicht kennen/geprüft haben, auf keinen Fall weiter. Verhindern Sie die Verbreitung von Falschnachrichten! Vermeiden Sie, dass Sie Ihren Namen für die Verbreitung von Fakenews hergeben! Informieren Sie Familie/Freunde/Bekannte, wenn Sie erkennen, dass diese ggf. versehentlich/unwissentlich Fakenews teilen/verbreiten.

Lassen Sie sich durch ungeprüfte Beiträge nicht zu falschen Handlungen Ihrerseits verleiten.

Hass im Netz

Hass-Postings sind inzwischen keine Seltenheit mehr im Netz. Ein scheinbar harmloser Beitrag in einem sozialen Netzwerk oder Messenger löst unerwartet negative Kommentare aus. Immer wieder wird gesagt, es wäre eine freie Meinungsäusserung. Dies kann in einzelnen Fällen auch so sein. Aber sind strafbare Inhalte, wie Beleidigungen, Bedrohungen, Aufruf zu Straftaten und vieles mehr, enthalten, sollten man dagegen angehen.

Die Beratungswebseite der Polizei https://www.zivile-helden.de/gibt hier wichtige Tipps im Umgang mit u.a. Hass im Netz (Quelle der folgenden Kurzfassung):

Einschreiten/Gegenrede

Die Gegenrede (engl. Counterspeech) ist ein wichtiges Instrument, um bei Hass im Netz richtig zu handeln. Hassbotschaften im Netz sollten nicht unwidersprochen stehengelassen werden. An Ort und Stelle gilt es eine Kultur der Gegenrede zu etablieren. Gerade die Plattformen des Social Web bieten hierzu gute MöglichkeitenDokumentieren

Um die Hasskommentare nachzuweisen ist es gut, die Chatverläufe nachvollziehen zu können. Auch E-Mails oder Sprachnachrichten können wichtige Beweise darstellen.Melden

Verstoßen Nutzer von sozialen Netzwerken gegen bestimmte Regeln oder Gesetze, haben andere die Möglichkeit, die Inhalte zu melden.

Sind Sie von den strafbaren Handlungen selber betroffen, da Sie z.B. direkt im Beitrag bedroht oder beleidigt werden, dann sollten Sie diese bei Ihrer örtlichen Polizeidienststelle oder über die Onlinewache anzeigen und einen Strafantrag stellen. Achten Sie darauf, dass Sie die Handlungen/Vorfälle entsprechend dokumentieren und als Beweise sichern. Einige Hinweise, wie Sie dies machen können und auf welche Daten Sie besonders achten sollten, haben wir im Beitrag oben „Meine Daten im Netz“ zusammengefasst. Im gleichen Beitrag finden Sie auch einige Tipps, wie bei einigen sozialen Netzwerken entsprechende Postings/Personen gemeldet werden können. Denken Sie aber daran, dass Sie die Beweise vorher sichern sollten, damit diese nach einem Löschen/Entfernen durch die Anbieter des jeweiligen Netzwerkes vorerst nicht verloren gehen. In vereinzelten Netzwerken kann es sein, dass der Verursacher/Täter eines entsprechenden Kommentares diesen selber bereits nach kurzer Zeit entfernt. Aus diesem Grund ist schnelles Handeln Ihrerseits, zumindest bei der Beweissicherung, nötig. Machen Sie sich bereits im Vorfeld mit den Möglichkeiten eines Screenshots auf z.B. Ihrem Smartphone vertraut. Nehmen Sie ggf. ein weiteres Smartphone zur Verfügung (z.B. von einem Freund/Familienmitglied), wenn Sie Screenshots nicht erstellen können oder Videoaufnahmen/Sprachnachrichten nicht anders sichern können. Filmen Sie die Situation einfach ab. Stehen Ihnen für den Vorfall Zeugen zur Verfügung, sollten Sie diese für die Anzeigenerstattung in Betracht ziehen.

Sind Sie Zeuge/haben Sie entsprechende Beiträge in einem Netzwerk entdeckt? Melden Sie diese Beiträge dem entsprechenden Anbieter. Teilen Sie, falls noch nicht geschehen/bemerkt, der Person, die von dem Vorfall direkt betroffen ist, mit, was Sie entdeckt haben. Stellen Sie sich als Zeuge zur Verfügung. Sichern Sie entsprechende Beweise.

Unsere Kolleginnen und Kollegen von Zivile Helden haben zudem eine sehr ausführliche Übersicht über mögliche Beratungsstellen und weitere Hilfe- und Meldeseiten im Netz zusammengestellt.

Die Onlinewache der Polizei Niedersachsen können Sie hier erreichen. Auf der gleichen Seite finden Sie auch aktuelle Verlinkungen zu den Onlinewachen der anderen Bundesländer (wenn dort vorhanden). Informieren Sie sich auch hier über den Ablauf der Anzeigenerstattung/Stellung eines Strafantrages.

Übrigens: Zivile Helden gibt Ihnen auch gute Tipps für den Umgang mit Radikalisierung und Gewalt im Netz.

Swatting

Swatting ist ein Phänomen, welches u.a. aus den USA stammt und in Deutschland bisher nur vereinzelt aufgetreten ist.

Swatting bezeichnet das absichtliche Fehlalarmieren von polizeilichen Einsatzkräften unter Vortäuschung einer Not- oder Gefahrensituation zum Nachteil einer anderen Person. Entstanden ist der Begriff durch die Gamer-Szene, bei der vorsätzlich gegnerische Gamer/Streamer als Spaß, Streich oder sogar aus Rache in eine Einsatzsituation durch örtliche polizeiliche Einsatzkräfte gebracht wurden. SWAT steht für Special Weapons And Tactics und bezeichnet in den USA eine Spezialeinheit der Polizei.

Die Gefahr, die durch Swatting besteht, ist u.a. das Binden von Einsatzkräften an eine angebliche Notsituation. Diese Einsatzkräfte sind dann für diesen Zeitraum nicht mehr für echte Einsätze verfügbar und bringen somit andere Personen in Not in extreme Lebensgefahr.

Hier findet u.a. eine Straftat nach § 145d StGB (Vortäuschen einer Straftat) statt. Hinzu kommt der § 145 StGB (Mißbrauch von Notrufen und Beeinträchtigung von Unfallverhütungs- und Nothilfemitteln) in Betracht sowie die zeitgleiche Blockierung des Notrufes durch die Falschmeldung. Weitere Straftaten sind je nach Inhalt der Fehlmeldung denkbar (z.B. Bombendrohung: § 126 StGB – Störung des öffentlichen Friedens durch Androhung von Straftaten).

Das Melden solcher Vorfälle erfordert in der Regel einen hohen Bedarf von diversen Einsatzkräften und weiteren kostenintensiven Maßnahmen (z.B. Evakuierung, Durchsuchung von Gebäuden mit Spezialkräften, Unterbringung betroffener Personen). Neben den strafrechtlichen Folgen für die Täter sind auch zivilrechtliche Ansprüche/Schadensersatzforderungen/in Rechnung stellen des Einsatzes denkbar. Auch eine einfachere Version des Swatting ist denkbar. Hier bestellen die Täter z.B. bei Lieferdiensten Massenhaft Pizza an die Anschrift der zu störenden Person.

Tipps gegen Swatting:

- Datensparsamer Umgang mit persönlichen und sensiblen Daten im Internet. Dies betrifft besonders die Herausgabe/Veröffentlichung von privaten Adressdaten und Telefonnummern, soweit dies möglich ist. Ggf. kann die Verwendung einer beruflichen und rechtskonformen Anschrift (bei beruflicher Tätigkeit als Streamer) eine mögliche Alternative zu der Veröffentlichung einer Privatanschrift sein. Die jeweilige Impressumspflicht je nach Nutzertyp ist jedoch zu beachten. Hier empfehlen wir die Zuhilfenahme eines Rechtsbeistandes.

- Genutzte Social Media Accounts sollten bezüglich der Veröffentlichung privater und sensibler Daten (z.B. Telefon, Adresse) u.a. im Bereich Privatsphäreeinstellungen regelmäßig überprüft werden. Ggf. kann auch durch die Verwendung bereits genutzter Nicknames ein Rückschluss auf weitere Account und somit auch auf die Identität und Herkunft der Person gezogen werden.

- Die Nutzung eines VPN kann die eigentliche Herkunft der persönlichen IP-Adresse verschleiern.

- Durch das Versenden oder Bereitstellen von z.B. Fotos können ggf. Standortdaten enthalten sein. Dies sollte vorher überprüft und anonymisiert werden.

- Dokumentation von Bedrohungen und Androhungen von Straftaten durch andere Personen (z.B. in Chats, per Mail usw.)

Durch Swatting betroffene Personen sollten während eines Einsatzes auf die Anweisungen der Einsatzkräfte eingehen, kooperieren und keine Widerstand leisten.

Für die nachfolgende Strafverfolgung sollte eine Mitarbeit erfolgen (z.B. Auswertung von Serverdaten eines gemieteten Spieleservers ermöglichen, Bereitstellung von Chatprotokollen usw.). Ebenfalls wird zu zivilrechtlichen Schritten gegen die Täter durch Inanspruchnahme eines Rechtsbeistandes geraten.

Finanz- und Warenagenten – Der Weg zur Geldwäsche

Hierbei handelt es sich nicht um echte Agenten im Auftrag ihrer Majestät. Den Job eines Finanz- oder Warenagenten kann jeder übernehmen. Dieses sollte aber zwingend nicht erfolgen, da hier der Straftatbestand der Geldwäsche vorliegt. Nachfolgend soll die häufigste Variante dieser Vorgehensweise vorgestellt werden.

Wie wird man Finanz- oder Warenagent?

Die Täter suchen über das Internet (z.B. per Spammail oder Homepage) aber auch über normale Zeitungsannoncen ihre Opfer. Bei den Anzeigen handelt es sich um Jobangebote. Dem zukünftigen Arbeitgeber wird eine legale und seriöse Arbeit angeboten, die wenig Kenntnisse und Arbeitsaufwand erfordert, jedoch einen guten Verdienst verspricht.

Potentielle Opfer fühlen sich durch dieses Jobangebot angesprochen. Sie bewerben sich bei den Tätern mittels Bewerbungsschreiben. Die Täter haben somit schon erste wichtige private Daten der Opfer erhalten.

Im weiteren Verlauf bekommen die Opfer den Job. Sie werden durch die Täter in die Arbeitsaufgabe eingewiesen. Die Opfer müssten für die Firma lediglich ihr Bankkonto oder ihre postalische Anschrift zur Verfügung stellen. Im Verlauf der Arbeit würden dann die neuen Angestellten Überweisungen auf das Konto oder Pakete nach Hause bekommen. Sobald das Geld auf dem Konto oder die Ware zu Hause ist, bekommen die Empfänger die Mitteilung, wo und wie das Geld oder die Waren weiter zu senden sind. In der Regel sind dies neue Konten, die Umwandlung in Bitcoins oder Postanschriften anderer Mittäter oder „Agenten“ im Ausland.

Diese Abläufe müssen unbedingt schnell und häufig erfolgen, um die Mitarbeit der Arbeiter vollkommen auszunutzen. Jede Zeitverzögerung und jeder Zweifel können dazu führen, dass die Masche auffliegt und die Täter kein Geld mehr bekommen.

Alternativ kann es sein, dass man als sogenannter Produkttester angeworben wird oder diese Tätigkeit im Bereich Homeoffice angeboten wird. Hier soll man dann für die Firma diverse Produkte testen. Sehr gern verlagen die Täter den Test einer Bank. Der Produkttester soll im Auftrag der Firma die Onlinebank testen und ein Bankkonto einrichten. Hierfür bekommt der Tester bereits vorgefertigt zämtliche Anmeldedaten (inkl. Kontaktdaten, die die Täter vorbereitet und auf die die Täter Vollzugriff haben). Lediglich das Identifikationsverfahren (u.a. vor der Webcam seinen Ausweis beim echten Anbieter zeigen) muss die Person dann mit eigenen Echtdaten durchführen. Hier darf, so die Anleitung der Firma, auch nicht gesagt werden, dass es ein Produkttest ist, da ja alles für die Bank echt erscheinen soll, damit der Test auch realistisch ist. War die Verifizierung durch den Tester erfolgreich, wird das Bankkonto freigeschaltet. Da die Täter das Konto (inkl. Kontaktdaten) vorbereitet haben, bekommen Sie nach erfolgreichem Freischalten den vollständigen Zugang mit den echten Zugangsdaten der Bank. Der Tester bekommt davon nichts mit. Ihm wird lediglich eine gefälschte Mail geschickt, in der die Schließung des Kontos vorgegaukelt wird. Es sei ja schließlich, so die Täter, nur ein Testkonto gewesen.

Nun muss ein Testbericht geschrieben werden, der dann von der Firma ausgewertet wird. Diesen Zeitraum nutzen die Täter um Zeit für den Kontomissbrauch noch zu verlängern. Der Testbericht ist für die Täter jedoch vollkommen unrelevant. Das Konto steht den Tätern nun mehrere Wochen oder länger uneingeschränkt zur Verfügung. Erst, wenn erste Betrugsopfer an anderer Stelle bei der Polizei melden, da Sie z.B. auf einen Fakeshop hereingefallen sind und Geld auf dieses Konto überwiesen wurde, fliegt die Masche nach und nach auf. Die Ermittlungen der Polizei führen dann zum Produkttester, der ahnungslos das Konto für die Täter eröffnet hat.

Leider ist es auch möglich, dass die Täter es durch andere Tricks schaffen, im Namen potentieller Opfer Bankkonten anzulegen. Dies kann durch vorgegaukelte Kautionszahlungen für Mietwohnungen, angebliche Online-Identifikation für Jobbewerbungen oder ähnliches erfolgen. mittels Videoidentverfahren. Im Hintergrund erstellen die Täter somit die Bankkonten, wie ber der Produkttest-Masche beschreiben, im Namen anderer und bieten diese u.a. im Darknet zum Verkauf an.

Woher stammen die Warensendungen oder das Geld?

Bevor die Ware oder das Geld an die neu angeworbenen Waren- oder Finanzagenten geht, müssen die Täter in einem vorausgehenden Schritt genau an diese Waren oder das Geld gelangen. Hierfür nutzen sie die Daten von Zahlungskarten (z.B. Kreditkartenkonten), an die sie über Phishing gelangt sind. Die Täter versenden dafür Phishing-Mails, auf die die Opfer hereinfallen und Ihre Zahlungskartendaten bekanntgeben. Mit diesen Daten werden dann in Onlineshops hochwertige Waren eingekauft und an die Adressen der Warenagenten geschickt.

Alternativ wird mit Schadsoftware der Computer der Opfer manipuliert. Die Software führt dazu, dass das Onlinebanking der Opfer angegriffen wird. Echte Überweisungen werden abgefangen, verändert und auf ein neues Konto und zwar das Konto der Finanzagenten geleitet. Die Opfer und die Banken bekommen zunächst davon nichts mit. Erst eine spätere Überprüfung des Kontostandes kann dazu führen, dass die Banken und Polizei von den Geschädigten Kenntnis erhalten. Aus diesem Grund muss der Waren- und Zahlungsverkehr durch die Agenten schnell erfolgen, bevor Stornierungen oder Rückholaktionen durchgeführt werden können

Was passiert mit den Waren oder dem Geld?

Die Agenten überweisen die Gelder oder verschicken die Waren auf Anweisung der Täter in der Regel ins Ausland, häufig nach Osteuropa. Dort sind erneut Agenten eingesetzt, die wiederum Anweisungen von den Tätern erhalten. Durch diese Wege wird der Weg der Waren und des Geldes kompliziert verschleiert. Oft wird das Geld auch in Bitcoins oder vergleichbare Währungen umgewandelt und dann weitergeleitet.

Die eigentlichen Täter finanzieren damit unerkannt weitere Straftaten aber auch ihren persönlichen Luxus.

Die Agenten dagegen werden durch die Strafverfolgungsbehörden ausfindig gemacht, da ja das Bankkonto oder die Lieferadresse bekannt sind, auf das die Gelder geflossen sind oder der Waren bestellt wurden.

Wer und woher sind eigentlich die Täter?

Die Täter können durch das Internet von überall agieren. Es sind unterschiedliche Täter für unterschiedliche Aufgaben. Die Aufgaben reichen von Erstellung der Spam-Mail für die Anwerbung, Erstellung des Jobangebotes, Vorbereiten der Konten, Kontakt zum potentiellen Opfer, Webseitenerstellung für die angebliche Firma, Verkauf der Konten im Darknet usw. Dabei kann es sein, dass die Täter sich selber untereinander noch nicht einmal persönlich kennen.

Was passiert mit den angeworbenen Agenten?

Bei dieser Tätigkeit handelt es sich um eine leichtfertige Geldwäsche gem. § 261 StGB. Die Gerichte gehen verstärkt dazu über, die Agenten entsprechend zu verurteilen. Hinzu kommen noch zivilrechtliche Ansprüche der Opfer, Kreditinstitute oder Onlineshops. Hohe Schulden und rechtliche Konsequenzen sind somit keine Seltenheit mehr. Weiterhin besteht die Gefahr, immer wieder in das Blickfeld der Ermittlungen zu kommen, da die Täter immer noch die Daten aus der Bewerbung zum Agentenjob haben und diese Daten ebenfalls zukünftig für Betrügereien missbrauchen können.

Unsere Tipps in Kurzform:

- Werden Sie nicht Finanz- oder Warenagent!

- Reagieren Sie nicht auf unseriöse Angebote (insb. bei Warenlieferung an Ihre Anschrift oder Überweisungen auf Ihr Konto)!

- Stellen Sie Ihr Bankkonto keinen fremden Personen zur Verfügung!

- Erstellen Sie nicht im Auftrag fremder Personen ein Bankkonto oder eine Lieferadresse bei einer Packstation!

- Führen Sie kein Videoidentverfahren durch, wenn Sie nicht selber bewusst ein Bankkonto erstellen wollen und Sie die dafür benötigten Zugangsdaten von unbekannten Personen vorgegeben bekommen haben!

- Übersenden Sie keine eingescannten/abfotografierten Ausweisdokumente und Zahlungskarten an unbekannte Personen!

- Geben Sie keine privaten Daten an Unbekannte weiter.

Cybermobbing

Hinweise und Tipps gegen Cybermobbing finden Sie unter Soziale Netzwerke und Chats

Cybergrooming

Hinweise und Tipps gegen Cybermobbing finden Sie unter Soziale Netzwerke und Chats

Sexting

Hinweise und Tipps gegen Sextring finden Sie unter Soziale Netzwerke und Chats

Social Bots

Als Social Bots (Engl. für „Roboter in Sozialen Medien“) oder einfach Bots werden Computerprogramme/Algorithmen bezeichnet, die z.B. auf Twitter oder Facebook den Anschein erwecken als wären sie menschliche Nutzer und „selbständig“ z.B. Nachrichten versenden oder auf andere Beiträge antworten. Das ist an und für sich weder wirklich schlecht noch gut und ein einfacher technischer Vorgang. Kommerzielle Bots können z.B. in Chats im Kundenservice angetroffen werden. Allerdings werden Bots auch vermehrt dazu eingesetzt, Internetseiten oder Nutzer mit Beiträgen zu überlasten oder Meinungsaustausche zu manipulieren, um so einen Diskurs zu stören oder zu lenken. Dabei reagieren Bots lediglich auf Schlüsselworte und antworten mit möglichst passenden vorgefertigten Phrasen, die den Anschein einer Konversation erwecken sollen. Je nach erkannten Schlüsselwörtern und hinterlegter Datenbank kann so ein „Gespräch“ dann echt oder künstlich wirken.

Problematisch daran ist, dass nicht immer direkt zu erkennen ist, ob es sich um einen Bot handelt oder welche Absichten verfolgt werden. Nutzen und (negative) Wirkung von Bots sind allerdings aufgrund der relativen Neuheit dieses Phänomens noch nicht ausreichend erforscht. Dennoch ist das Thema „Bots in Sozialen Medien“ in jüngster Vergangenheit insbesondere im Zusammenhang mit „Fake News/Falschmeldungen“ in der öffentlichen Wahrnehmung präsent gewesen. Am 22.01.2019 erst hat die Firma Whatsapp verkündet, dass man die Weiterleitung einzelner Nachrichten auf fünf Empfänger beschränkt, um der Verbreitung von Fake News Einhalt zu gebieten.

Ein gutes Beispiel für einen mehr oder weniger gut funktionierenden Chat mit einem Bot ist der „Cleverbot“. Einfach mal in eine Suchmaschine eingeben. Dann kann man auf Englisch oder auch Deutsch versuchen, ein echtes Gespräch zu führen und kann mal sehen, was so mit einem Bot möglich ist bzw. wo die Grenzen liegen.