Wir wünschen allen Besucherinnen und Besuchern ein wunderschönes Weihnachtsfest und trotz des Weihnachtstrubels erholsame Feiertage!„Frohe Polizeinachten und ein paar wichtige Tipps“Mehr lesen

Schlagwort: Fakeshops

Vorsicht Fakeshops – Augen auf beim Onlinekauf!

Morgen ist „Black Friday“. Der aus den USA nach Deutschland übergeschwappte Aktionstag erfreut sich auch hierzulande immer größerer Beliebtheit. Schnäppchenjäger sind dann und vor allem jetzt in Zeiten von Corona online im Kaufrausch. In Online-Shops zu bestellen, ist bequem und einfach. Allerdings lauern im Netz auch Gefahren. Hier tummeln sich diverse Fakeshops, die Interessenten mit auffällig günstigen Angeboten ködern. Eine Bestellung ist meist nur gegen Vorauskasse möglich, die versprochene Ware wird jedoch nicht geliefert. Das Geld ist in den meisten Fällen dann weg – wie auch die persönlichen Daten, die sich dann im Besitz der Betrüger befinden und von diesen illegal weiterverwendet werden können.

„Vorsicht Fakeshops – Augen auf beim Onlinekauf!“Mehr lesen

Fakeshop nutzt Medienhype um Corona-Virus aus

Angeblicher Medizinshop bietet Atemschutzmasken an. Weitere Shops kommen nach und bieten auch überteuerte oder unsichere Produkte an.

Ursprüngliche Nachricht vom 28.02.2020, Updates weiter unten.

Die Nachrichten um den Corona-Virus beherrschen derzeit die Medien auf allen Kanälen. Diesen Hype nutzen nun auch Cyberkriminelle aus und bieten einen Fakeshop mit u.a. Atemschutzmasken an.

„Fakeshop nutzt Medienhype um Corona-Virus aus“Mehr lesen

Aktuelle Corona-Info – TV-Beitrag im MDR

Ab sofort auch polizeiliche Informationen zum Coronavirus ohne unmittelbaren digitalen Bezug

Aus aktuellem Anlass hier ein Nachtrag zu unserem Beitrag vom 19.03.2020 Betrügereien rund um das Thema „Coronavirus“.

„Aktuelle Corona-Info – TV-Beitrag im MDR“Mehr lesen

Corona-Gefahren im Netz, am Telefon und der Haustür

Die Täter stellen sich auf die aktuelle Situation ein und passen bisherige Maschen an.

Als Ende Februar uns der erste Fakeshop bekannt wurde, der mit der aktuellen Corona-Situation Geld machen wollte, war dies wohl erst der Beginn von diversen Betrugsmaschen, die da noch folgen sollten und wohl auch noch folgen werden.„Corona-Gefahren im Netz, am Telefon und der Haustür“Mehr lesen

Fakeshops auf Amazon. Seller und Käufer aufgepasst!

Täter gelangen mittels Phishingmails an die Zugangsdaten von Verkäufern auf Amazon und bieten dann in Shops Waren an, die nicht geliefert werden.

Wenn Sie Kunde oder Verkäufer bei Amazon sind, sollten Sie auch hier vorsichtig sein. Cyberkriminelle haben es auch bei Amazon auf beide Parteien abgesehen.

Die Vorgehensweisen sind nicht neu, erscheinen aber immer wieder auch mit leichten Veränderungen.„Fakeshops auf Amazon. Seller und Käufer aufgepasst!“Mehr lesen

Fakeshops

Fakeshops – So funktionieren sie

Gefälschte/immitierte Internetshops (sog. Fakeshops) von Cyberkriminellen sollen den Schnäppchenjäger dazu bringen, das gewünschte Produkt günstig einzukaufen. Hierfür werden von den Tätern Onlineshops namhafter Markenhersteller (z.B. von Bekleidung, Schmuck, Unterhaltungselektronik bis hin zu Haushaltsgeräten aller Art), kopiert und ins Internet gestellt. Beschreibungen und Bilder sind schnell kopiert. Ein Domainname, also der „www-Name“ der Internetseite, ist ebenfalls schnell und einfach durch die Täter eingerichtet. Dieser ähnelt dem Originalnamen der Firma so sehr, dass ggf. nur ein Sonderzeichen oder die Endung z.B. „.info“ statt „.de“ den Unterschied ausmacht. Gern werden auch Outletshops oder einfach nur Shops dem Kunden vorgegaukelt.

Vermehrt werden von den Tätern auch bereits gekündigte Webseiten anderer Nutzer reaktiviert. Im Anschluss wird dann auf der Webseite der Fakeshop eingerichtet. So können dies Webseiten ehemaliger Apotheken, Sportvereine, Restaurants, Architekten, Anwälte usw. sein, die dann plötzlich Luxusmarkentaschen oder andere Artikel verkaufen.

Sogar noch aktive Webseiten werden von Cyberkriminellen übernommen und in Unterverzeichnissen werden dann dort eigene Fakeshopseiten abgespeichert. Nur über den Bekannten Link, der z.B. per Mail oder über Suchmaschinen verteilt wird, kommt man dann in den „Verkaufsbereich“. Die eigentlichen Betreiber bemerken diese Umstände ggf. nicht, da z.B. kleine Vereinswebseiten oder private Homepages nicht immer durch die Betreiber ausreichend mit Sicherheitsupdates versorgt, mit sicheren Passwörtern abgesichert und regelmäßig kontrolliert werden.

Die Jagd nach dem Schnäppchen, das Verlangen, ein hochwertiges Markenprodukt endlich sein Eigen nennen zu dürfen oder einfach nur eine ungeschickte/fehlende Internetrecherche führen dazu, dass der Verbraucher, statt auf einer renommierten Internetseite, auf der Seite der Täter landet. Der gewünschte Artikel wird in den Warenkorb gelegt, die weiteren Adressdaten und Zahlungsdaten eingetippt und auf Bestellung geklickt.

Ein Blick auf die Abrechnung der Kreditkarte zeigt, dass der Betrag auch korrekt abgebucht wurde. Jedoch kommt keine oder minderwertige/gefälschte Ware beim Käufer an. Oft schaltet sich auch der Zoll dazwischen, der eine Auslieferung an den Kunden verhindert. In einem solchen Fall ist der Verbraucher auf einen Fakeshop hereingefallen.

Was kann mir passieren?

Mögliche Gefahren durch Fakeshops:

- Sie erhalten keine Ware.

- Sie erhalten gefälschte Markenartikel.

- Sie erhalten minderwertige Ware.

- Sie bekommen Ihr Geld nicht wieder.

- Ihre persönlichen Daten und Zahlungsdaten werden für weitere Betrügereien gesammelt und später missbräuchlich eingesetzt.

- Fakeshop-Domainnamen werden mit missbräuchlich erlangten privaten Daten angelegt.

- Das überwiesene Geld geht an sogenannte Finanzagenten

- Der Zoll beschlagnahmt die von Ihnen bestellte Ware (z.B. bei Fälschungen).

- Hoher Aufwand und hohe Kosten beim Rückversand minderwertiger/falscher Ware, wenn diese aus scheinbar deutschen Shops kommen (z.B. Vortäuschen mit Domain-Endung .berlin)

Wie erkenne ich Fakeshops und wie schütze ich mich davor?

Einfache Fakeshops sind in der Regel leicht zu erkennen:

- Die Ware wird ungewöhnlich günstig angeboten. Es gibt aber auch bei besseren Fakeshops spezielle Lockangebote und Ware zum normalen Preis, um den Shop echter wirken zu lassen.

- Die Ware ist immer verfügbar oder begrenzt verfügbar, so dass zeitlicher Druck entsteht.

- Das Impressum ist unvollständig, fehlt oder die Inhalte sind nicht korrekt (Test durch Gegenkontrolle mittels Suchmaschinen, Kartendienste, Streetview, Handelsregister.de…)

- Die Internetseite beinhaltet zahlreiche Fehler in der Rechtschreibung und Grammatik.

- Wichtige AGB fehlen, sind fehlerhaft oder wurden von fremden Seiten kopiert.

- Weitere Bereiche der Internetseite (Unterseiten) sind leer oder mit unsinnigen Fülltexten angereichert.

- Der Domainname (www-Adresse) unterscheidet sich vom echten/kopierten Hersteller.

- Der Domainname ergibt keinen logischen Sinn mit der angebotenen Ware (z.B. ein Sportverein verkauft keine Luxushandtaschen). Täter verwenden alte/zuvor gekündigte Domains wieder, um u.a. in Suchmaschinen besser gefunden zu werden.

- Die Ware ist in der Regel nur gegen Vorkasse erhältlich. Weitere Zahlungsmöglichkeiten wurden zwar per Logo suggeriert, werden jedoch zum Schluss nicht mehr angeboten.

- Gütesiegel sind lediglich als Bild hineinkopiert und nicht zurückverfolgbar/überprüfbar (Gegenkontrolle).

- Ein möglicher Kontakt findet nur auf Englisch oder in schlechtem deutsch statt.

- Sie erhalten keine korrekte Bestellbestätigung.

- Sie bekommen ungewöhnliche Bankverbindungen genannt, die eher nach privaten Bankkonten aussehen (gern auch im Ausland).

Gut gemachte Fakeshops sind schwieriger zu erkennen:

- Auch die Täter werden mit den Jahren besser und passen die Fakeshops mit der Zeit den Anforderungen an. Es ist nicht mehr so leicht, diese auf Anhieb zu erkennen.

- Die Täter verwenden inzwischen auch https (statt nur http), also einfach gesagt, die zertifizierte und verschlüsselte Datenübertragung. Dies soll Sicherheit beim potentiellen Käufer suggerieren. Die genutzten Zertifikate werden jedoch ohne Prüfung der Zertifikats-Aussteller vergeben. Anbieter wie „https://letsencrypt.org/“ werden gern missbräuchlich benutzt. Das „S“ (und das Schlosssymbol im Browser) bedeutet jedoch nicht, dass der Seitenbetreiber seriös ist.

- Gute Fakeshops sind inzwischen sprachlich nahezu fehlerfrei.

- Die Shops verfügen auch über gute gemachte Unterseiten.

Neben den oben genannten Punkten sollte man noch auf zusätzliche Merkmale achten:

- Überprüfen Sie mögliche Angaben von Handelsregisternummern und Umsatzsteuernummern. Auf www.handelsregister.de können Sie eine zum Teil kostenfreie Prüfung einer Nummer starten. Ist z.B. die angegebene Nummer nicht vergeben, dann sollten Sie misstrauisch werden. Wird ein fremder Name ausgegeben, dann könnte auch dies schon ein Indiz für einen Fakeshop sein. Für weitere, tiefergehende Abfragen wird jedoch eine Gebühr verlangt. Bedenken Sie, dass die Täter auch echte Handelsregisternummern von anderen Webseiten kopieren können. Mittels Internetsuche dieser Nummer finden Sie vielleicht weitere Hinweise oder sogar die echte Firma. Eine Prüfung der Umsatzsteuer-ID können Sie auf verschiedenen Seiten im Internet durchführen. Da diese Dienste zum Teil mit Werbung finanziert oder ggf. in Teilen kostenpflichtig sind, können wir Ihnen hier keine Links anbieten. Durch eine solche Prüfung bekommen Sie zumindest einen Hinweis, ob diese ID stimmig/plausibel ist. Wem diese tatsächlich zugeordnet ist, sehen Sie nicht. Diese könnte also auch von einem echten Shop missbräuchlich kopiert worden sein.

- Wenn Telefonnummern angegeben sind, rufen Sie diese einfach mal an (Bei deutscher Ortsvorwahl). Viele Fakeshops bieten auch eine Rufnummer (z.B. 0800…) an. Diese sind oft nicht vergeben oder führen zu irgendwelchen Sprachdiensten, die nichts mit dem Shop zu tun haben. In einigen Fällen haben die Täter irgendwelche Nummern benutzt, die zu Personen führen, die mit der Sache nichts zu tun haben oder deren Identität von den Tätern für den Shop missbraucht wurde. Oft ist die Leitung auch dauerhaft besetzt.

- Prüfen Sie Firmenadressen und angebliche Geschäftsinhaber mittels Online-Telefonbuch, Suchmaschinen, Kartendiensten (Luftbild, Streetview, 3D-Luftbild).

- Führen Sie eine Gegenkontrolle von tatsächlich existierenden Gütesiegeln auf den originalen Seiten der Anbieter durch. Vorsicht vor kopierten Bildern von echten Siegeln oder eigenen Siegeln. Mehr dazu weiter unten.

- Zweifeln Sie Kundenbewertungen an, die auf den Seiten präsentiert werden. (z.B. im Design von Facebook-Kommentaren). Oft sind diese frei erfunden.

- Prüfen Sie auch angebliche Links zu Facebook, Twitter, Instagram und ähnlichen Fanseiten in Social Media. Oft verlinken diese nur zur Startseite des Anbieters und nicht zu einer echten, bereits länger bestehenden Fanseite.

- Vorsicht bei Vorkasse. Suggeriert der Shop mit zahlreichen Logos verschiedene Zahlungsarten und bleibt am Ende des Bestellvorgangs aber nur die Option Vorkasse – womöglich auf ein Bankkonto im Ausland – übrig, dann sollten Sie das Geld an einen unbekannten Verkäufer nicht überweisen.

Weitere Maßnahmen zum Schutz vor Fakeshops:

- Sind Sie unsicher, nehmen Sie Kontakt zum Shopbetreiber auf. Achten Sie aber dennoch auch auf weitere Hinweise für einen möglichen Fakeshop.

- Recherchieren Sie im Internet nach diesem Shop. Nutzen Sie Suchmaschinen. Es gibt viele Seiten/Foren, in denen möglicherweise bereits vor dem Shop gewarnt wird. Typische Foren sind auktionshilfe.info oder onlinewarnungen.com (Wir übernehmen keine Garantie für die Richtigkeit der dortigen Inhalte!)

- Werden Sie misstrauisch, wenn der Kontakt nur über E-Mail erfolgen kann.

- Nutzen Sie Ihnen bekannte Bezahldienste oder den Kauf auf Rechnung.

- Kontrollieren Sie den Domain-Namen z.B. www.shop-name.com über sogenannte whois-Dienste (Bei denic.de , der zentralen Registrierungsstelle für alle Domains mit der Endung .de ist diese einfache Abfrage durch die Einführung der DSGVO nicht mehr möglich). Sie können dann ggf. erkennen, wer hinter diesem Shop als Inhaber der Domain steht und wo diese Person und die Internetseite ihren Sitz haben. Zudem ist oft auch die Erstellungszeit, also wann die Domain gegründet wurde, angegeben. Ist eine Webseite noch recht frisch, könnte dies ein Indiz für einen Fakeshop sein. Leider sind die Whoisdienste nicht immer selbsterklärend und liefern nicht immer alle benötigten Informationen.

- Vorsicht! Es gibt auch zahlreiche Shops (z.B. aus Asien), die durch ihren Namen, aber auch durch den Link suggerieren, dass der Shop aus Deutschland sei. So könnte ein Shop u.a. statt auf die Endung .de oder .com auf z.B. die Endung .berlin enden. Der Käufer vermutet den Shop in Berlin. Wird dann Ware verschickt und diese ist fehlerhaft oder minderwärtig, dann wird der Rücksendprozess extrem kompliziert. Ein kostenfreier Rückversand wird in der Regel nicht angeboten. Die Rücksendekosten nach z.B. Asien übersteigen den Produktwert um ein Vielfaches. Besonders dann, wenn es sich um eine versicherte und nachverfolgbare Lieferung handeln soll. Unversichert und nicht verfolgbar verschickte Pakete kommen scheinbar nie an. Das spätere Durchsetzen rechtlicher Belange wird extrem kompliziert bis unmöglich. Prüfen Sie also vor Bestellung das Impressum, die Rücksendeadressen und die Rücksendebedingungen genau!

- Schauen Sie auf der Seite des Originalherstellers nach, ob dieser vor solchen Shops (z.B. angeblicher Outletshop der Marke) warnt.

- Kaufen Sie nur bei Ihnen bekannten Shops. Haben Sie zuvor in dem Shop noch nichts gekauft, sollten Sie immer in Ruhe den Shop prüfen.

- Folgen Sie keinen Links aus Spammails/unaufgefordert zugschickten Werbemails auf solche gefälschten Seiten.

- Vermeiden Sie Käufe/Überweisungen außerhalb von Geschäftszeiten Ihrer Bank (z.B. Freitagabend), um im Notfall einen Ansprechpartner bei Ihrer Bank zu erreichen.

- Achten Sie auf mögliche Warnungen im Browser, die Sie vor möglichen Fakeshops warnen. Einzelne Browser und Antivirenprogramme bieten inzwischen diese Informationen über als gefährlich gemeldete Seiten und blenden Hinweise entsprechend ein.

- Das Schnäppchen und die Verfügbarkeit locken in die Falle. Professionelle Fakeshops ködern Konsumenten nicht zwingend mit preislich besonders attraktiven Angeboten, sondern auch mit Waren zu normalen Preisen, um den Anschein eines seriösen Shops zu wahren. Dazu werden gerne Produkte angeboten, die scheinbar in anderen Online-Shops vergriffen sind, für die es zeitlich begrenzte Rabatte mit Countdown oder kurzfristige Liefermöglichkeiten gibt.

- Gleiche Tipps gelten auch für Shops auf Handelsplattformen (siehe auch Beispiel Fakeshops auf Amazon). Wird vom dortigen Verkäufer eine Bezahlung/Kontaktaufnahme außerhalb der Plattform gefordert, sollten Sie die Finger davon lassen. Der Kauf ist dann nicht abgesichert, und Betrüger gelangen über Vorkasse so an Ihr Geld und Ihre persönlichen Daten.

Gütesiegel für sichere Shops

Sollten Sie auf ein Internetangebot treffen, welches ein Gütesiegel implementiert hat, so führen Sie auch eine Gegenkontrolle des Siegels durch. Täter missbrauchen solche Gütesiegel, um Seriosität vorzutäuschen. Es wurden sogar schon Siegelanbieterseiten gefälscht, die eine Gegenkontrolle ermöglichten. Aus diesem Grund sollte nicht dem Siegel-Link auf der Shopseite gefolgt werden. Nutzen Sie dafür die nachfolgenden Links und prüfen Sie, ob der von Ihnen gewählte Shop im Verzeichnis des Siegelanbieters ebenfalls vorhanden ist. Achten Sie dabei auch genau auf die korrekte Schreibweise des Anbieters. Hier kann bereits schon ein Bindestrich ausschlaggebend sein. Sollten Sie dagegen einen Missbrauch des Siegels feststellen, sollten Sie dieses dem Siegelanbieter melden. Gern verwenden die Täter auch eigene Siegel, die frei erfunden sind. Lassen Sie sich dadurch nicht blenden.

Das Internetangebot https://initiatived21.de/artikel-guetesiegel-beim-online-kauf/ nennt derzeit vier Anbieter von Gütesiegeln, die als vertrauenswürdig eingestuft wurden:

„EHI-Geprüfter Online Shop“ https://ehi-siegel.de/

„Trusted Shops“ https://www.trustedshops.de

„safer-shopping“ https://www.safer-shopping.de Übersicht der bei TÜV Süd gelisteten Fakeseiten und Meldmöglichkeit Infos zum Prüfzeichen und zertifizierten Webseiten

„internet privacy standards“ https://www.datenschutz-cert.de/leistungen/ips-internet-privacy-standards

Fakeshops auf Amazon

Amazon ist für viele Internetnutzer eine seriöse Plattform für den Einkauf. Neben der Möglichkeit bei Amazon direkt die Waren zu erwerben gibt es den sogenannten Marketplace. Hier können beliebige Verkäufer Ihre Produkte (Neu- oder Gebrauchtwaren) anbieten und später über Amazon die Verwaltung (z.B. Bezahlung, Bestellablauf, Kunden-Verkäufer-Kontakt) laufen lassen.

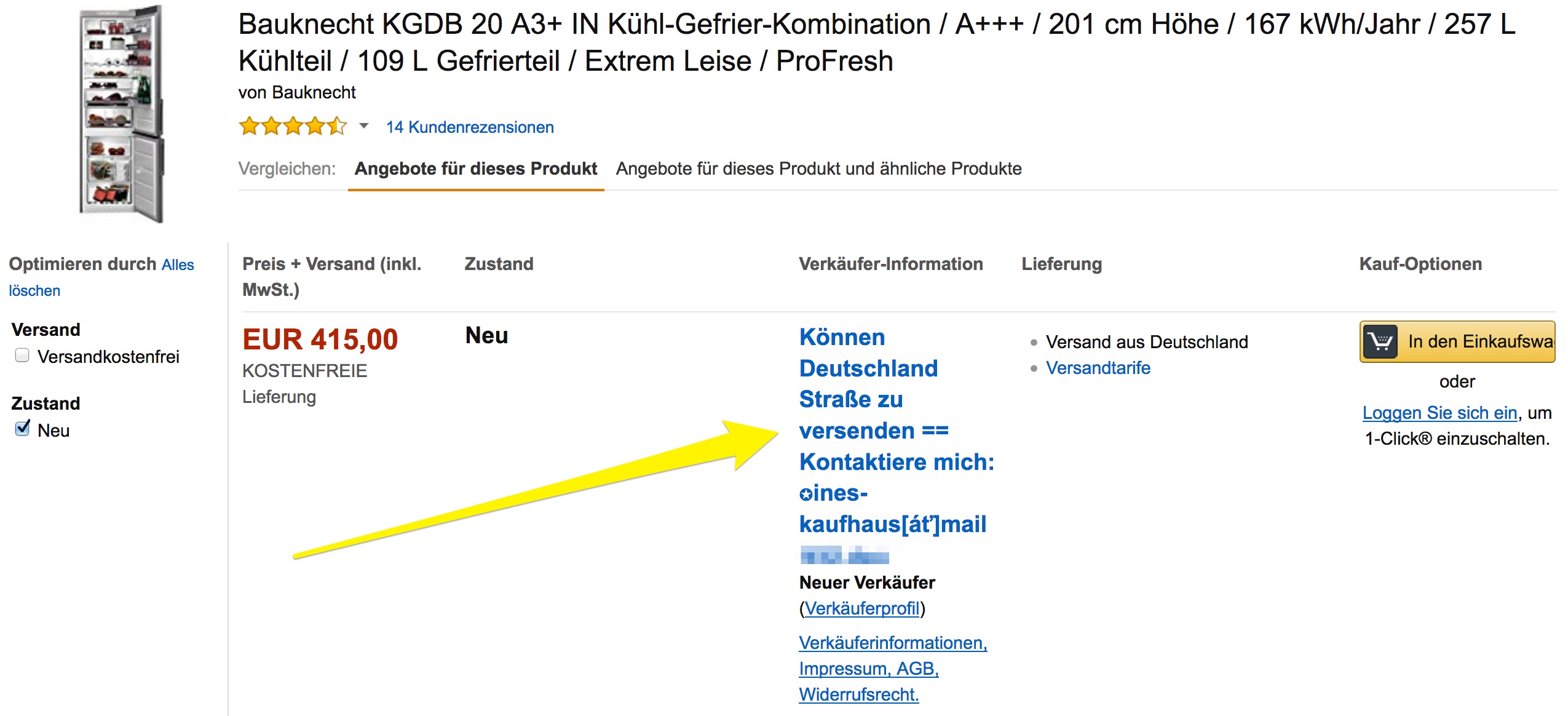

Leider häufen sich hier die Meldungen über gefälschte oder manipulierte Shops. Die Täter eröffnen einen eigenen Marketplace-Shop oder übernehmen durch vorheriges Phishing einen bestehenden seriösen Shop. In diese Shops werden dann diverse Artikel (z.B. HiFi, Fahrräder, Küchengeräte, Kühlschränke, Smartphones, TV usw.) günstig und vorrätig angeboten. Um den Verkauf dann zu vollziehen, werden die Kunden nun aufgefordert, bei Kaufinteresse den Verkäufer vorab außerhalb der Amazon-Kontaktmöglichkeit per Mail zu kontaktieren. Statt eines Verkäufernamens findet man z.B. hier „für Käufen kontaktiere mich über …@mailadresse.com“ in der Übersicht (siehe Bild). Wer dann den per Mail direkt Kontakt aufnimmt, um den günstigen Artikel zu erwerben, bekommt eine Bankverbindung (meist im Ausland) genannt. Ist das Geld einmal dorthin überwiesen, ist es so gut wie weg. Die Täter nutzen hierfür sogenannte Finanzagenten, die sie für den Geldfluss angeheuert haben.

Durch den externen Mailverkehr kann auch Amazon die Kontaktmöglichkeit nicht mehr beeinflussen.

Wichtig ist, dass bei Amazon-Marketplace-Anbietern kein Kontakt und keine Bezahlung außerhalb von Amazon erfolgen sollte. Eine Kontaktaufnahme über die hinterlegten Käuferdaten, um sich über das Produkt zu informieren, ist natürlich in Ordnung. Sollte es jedoch um den Kauf und die Bezahlung außerhalb von Amazon gehen, sollte man misstrauisch werden.

Wer einen solchen Shop entdeckt, sollte diesen an den Amazon-Kundendienst melden, damit hier schnell gehandelt wird. Sind Sie bereits Opfer dieser Masche geworden, informieren Sie unverzüglich Ihre Bank und erstatten Sie im Anschluss Anzeige bei Ihrer Polizei.

Auch Amazon-Marketplace-Betreiber sollten vorsichtig sein, um nicht auf die Maschen der Täter hereinzufallen. Hier kann durch geschicktes Phishing der Verkäufer dazu gebracht werden, dass er auf eine Phishingseite geführt wird, wo er seine Zugangsdaten an die Täter übermittelt. Eine typische Masche ist hier die Anfrage nach einem Produkt und die Einfügung eines Links, der jedoch nicht zu Amazon führt, sondern zur gefälschten Internetseite.

An wen wende ich mich, wenn ich auf einen Fakeshop reingefallen bin?

Sollten Sie auf einen solchen Fakeshop hereingefallen sein, so erstatten Sie Anzeige bei einer Polizeidienststelle vor Ort oder über Ihre Onlinewache.

Setzen Sie sich auch schnellstmöglich ebenfalls mit Ihrer Bank in Verbindung und versuchen Sie, eine getätigte Zahlung rückgängig zu machen. Ggf. lässt sich die Überweisung noch aufhalten. In der heutigen Zeit kann diese Zeitspanne jedoch sehr kurz und somit erfolglos sein.

Für die Polizei ist es wichtig, dass Anzeige erstattet wird, wenn Sie geschädigt wurden. Nur so können wir konkret gegen Fakeshops vorgehen.

Ich haben eine möglichen Fakeshop gefunden, bin aber nicht geschädigt

Wenn Sie lediglich der Meinung sind, einen Fakeshop gefunden zu haben, dann gibt es derzeit nur geringe Möglichkeiten, dagegen vorzugehen.

Die Verbraucherzentralen stellen ein Tool zur Verfügung, um eine Webseite auf Anzeichen eine Fakeshops zu überprüfen.

https://www.verbraucherzentrale.de/fakeshopfinder-71560

Watchlist-Internet listet zahlreiche Shops bereits auf und nimmt auch Meldungen für eigene Warnmeldungen entgegen: https://www.watchlist-internet.at//

DE-Domains

Bei denic, der Vergabestelle für DE-Domains, finden Sie folgende Informationen: https://www.denic.de/aktuelles/informationen-zu-fake-shops/

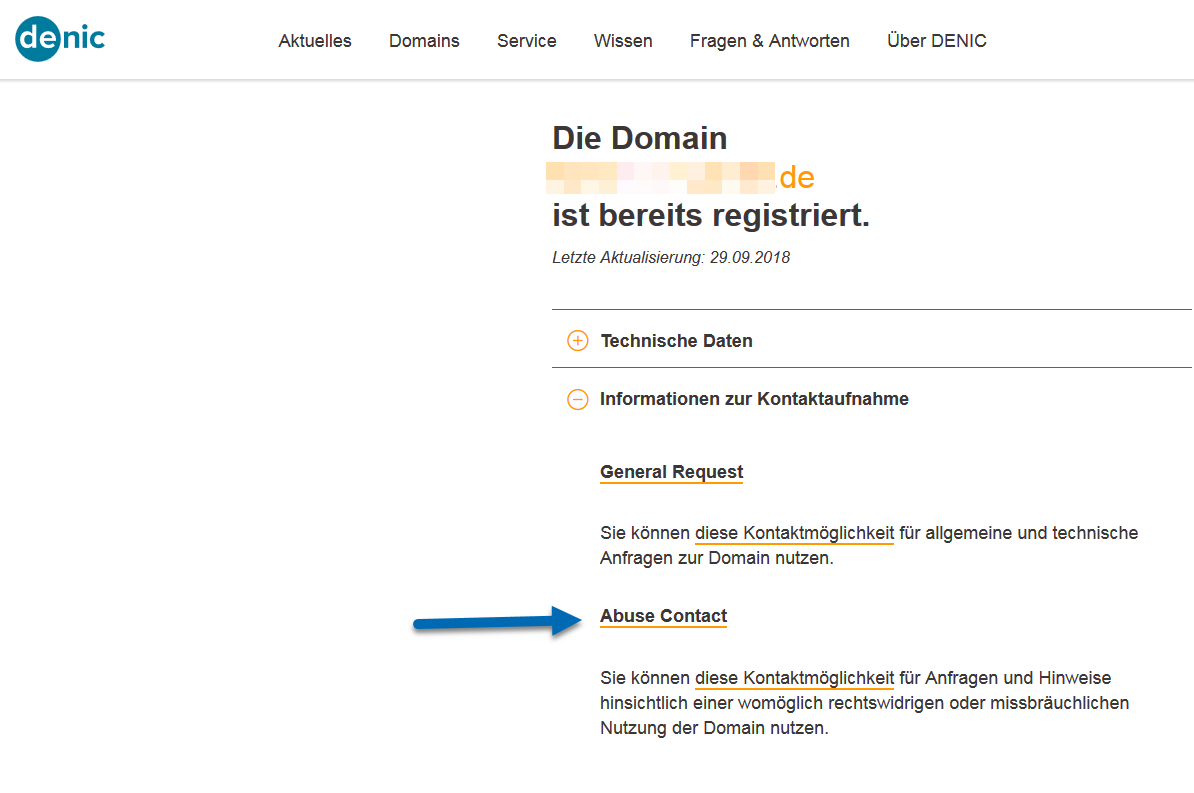

Denic und die übrigen Vergabestellen für Domains sind lediglich der „Weiterleiter“ eines Domain-Namens zum jeweiligen Provider, bei dem die Webseite gehostet, also betrieben wird. Dieser Provider geht in der Regel davon aus, dass eine Webseite legal betrieben wird. Sind z.B. Betrüger unterwegs, so möchte dies der Provider natürlich auch nicht bei sich im Kundenstamm haben. Die Provider bieten die Möglichkeit über einen sogenannten „Abuse Contact“ den Provider über einen Missbrauch zu informieren. Im folgenden Bild sehen Sie die Möglichkeit, bei Denic für DE-Domains an diese Abuse-Adresse (in der Regel eine Mailadresse des aktuell zuständigen Providers) zu gelangen.

Strafrechtlich kann die Polizei gegen die Betreiber eines Fakeshops nicht vorgehen, wenn keine Anzeige eines Geschädigten (z.B. nach Kauf und Nichtlieferung eines Artikels) vorliegt.

Gute Informationen zu Fakeshops finden Sie auch hier:

https://www.watchlist-internet.at/fake-shops/

https://www.verbraucherzentrale.de/fakeshopfinder-71560 bzw. https://www.fakeshopfinder.de/

Bezahlen im Internet

Allgemeines

Bei der Bezahlung über das Internet sollte in der Regel immer Vorsicht geboten sein. Eine 100%ige Sicherheit gibt es nicht. Hier sind die Täter darauf aus, sensible Daten, die für eine Bezahlung oder Onlinebanking notwendig sind, zu erhalten, um damit weitere Taten begehen zu können, die einen finanziellen Vorteil verschaffen.

Die Sicherheitsmaßnahmen, die grundsätzlich vor einer Bezahlung/Überweisung über das Internet getroffen werden sollten, sind vielseitig, aber bei regelmäßiger Durchführung nicht schwer.

Halten Sie Ihr Betriebssystem auf dem neusten Stand. Nutzen Sie, wenn gewünscht, die Option der automatischen Updates. Alternativ können Sie sich bei einigen Betriebssystemen auch über neue Updates benachrichtigen lassen und über die Installation selbst entscheiden.

Gleiches gilt für die übrige verwendete Software, wie z.B. Internetbrowser, Zusatzprogramme zum Öffnen spezieller Dateien (z.B. pdf, doc, avi, mov, mpg, mp3, m4v, jpg), Plugins, Addons und nicht zu vergessen Antivirensoftware und Firewall.

Scannen Sie regelmäßig ihr Betriebssystem, sowie die angeschlossenen Datenträger auf Schadsoftware. Vergessen Sie auch nicht Datenträger wie USB-Sticks oder Speicherkarten, die vielleicht nur ab und zu eingesteckt werden. Nutzen Sie die vorgeschlagenen Optionen, der Software, die in der Regel die wichtigsten Grundeinstellungen für ein sicheres Surfen ermöglichen. Alternativ können Sie die Sicherheitsregeln in der Antivirensoftware auch selber anpassen und somit auch verschärfen.

Sollten Sie einen Bezahldienst nutzen, der über den Internetbrowser aufgerufen wird, so vergewissern Sie sich, dass Sie die richtige Adresse der entsprechenden Homepage eingegeben haben. Verwenden Sie keine Adressen, die Sie z.B. per Mail bekommen haben. Seien Sie auch vorsichtig, mit Suchergebnissen aus Suchmaschinen. Nicht immer werden die Originalanbieter als erstes Ergebnis angezeigt. Täter nutzen die bezahlte prominente Platzierung ihrer gefälschten Webseiten.

Verwenden Sie, soweit möglich eine gesicherte (verschlüsselte) Verbindung zu dem Bezahldienst. Sie erkennen dies am „s“ in „https://“. Einige Browser unterlegen in der Adresszeile diesen Bereich auch mit einer grünen Farbe. Ebenso wird oft auch ein geschlossenes Bügelschloss im Browser angezeigt.

In der Regel sollten seriöse Zahlungsanbieter diese gesicherte Verbindung anbieten.

Falls Sie weitere Informationen über die gesicherte Verbindung bekommen möchten, können Sie in einigen Browsern auch auf genau die eben genannten Bereiche (Grüner Bereich, Bügelschloss) klicken. Hier bietet sich die Option an, die Sicherheitszertifikate anzuschauen. Solche Zertifikate sollen die Echtheit der besuchten Seiten bestätigen. Einige Banken und Bezahldienste stellen auch extra für einen Vergleich solcher Zertifikate die entsprechenden Daten in das Netz. Fragen Sie ggf. bei Ihrem Dienst persönlich nach, wenn Sie diese nicht finden. Diverse Banken setzen einen Abgleich dieser Zertifikate für die Nutzung des Dienstes sogar voraus und halten dieses in den Allgemeinen Geschäftsbedingungen fest, die Sie wohlmöglich bei z.B. Ihrer Bank für den Abschluss von Onlinebanking unterschrieben haben.

Es gibt für verschiedene Internetbrowser zusätzliche Programme (Addons), die Ihnen nach der Installation zeigen, wo die gerade besuchte Internetseite beheimatet ist.

Zwei Beispiele hierfür wären „Flagfox“ und „WorldIP“. In der Browserzeile mit der Adresse der Homepage wird dann am Ende zusätzlich eine Flagge des jeweiligen Landes gezeigt, wo die Internetseite aktuell gespeichert (gehostet) ist. Sollten Sie beispielsweise Ihre Bank aufrufen und Sie entdecken dort eine ausländische Flagge, so sollten Sie, soweit die Bank sich nicht in diesem Land befindet, misstrauisch bezüglich der Webseite sein. Auch bei diesen Addons sollten Sie immer die aktuelle Version verwenden.

Sollten Sie sich an einem fremden Computer (z.B. Internetcafé, Hotel-PC) oder in einem fremden Netzwerk (LAN oder WLAN) befinden, empfehlen wir, Onlinebanking, Zahldienste oder Online-Shopping nicht zu benutzen. Sie können nicht wissen, wie gut das fremde System gegen Schadsoftware geschützt ist oder ob dieses nicht bereits schon mit z.B. Trojanern infiziert wurde. Auch besteht die Gefahr in fremden Netzwerken (z.B. offenes WLAN im Café), dass unbekannte den unverschlüsselten Datenverkehr auslesen können.

- Halten Sie Ihr Betriebssystem ständig aktuell

- Halten aktuelle Zusatzprogramme/Apps aktuell (Internetbrowser, Addons, Plugins, Medienprogramme, Flash, Java, PDF-Reader usw.)

- Nutzen Sie aktuelle Antivirensoftware und eine Firewall, wenn für Ihr System verfügbar

- Führen Sie regelmäßige und vollständige Scans mit der Antivirensoftware durch

- Achten Sie auf eine sichere (verschlüsselte) Verbindung (https://) beim Bezahl- und Loginvorgang

- Überprüfen Sie ggf. beim Onlinebanking die Sicherheitszertifikate gemäß den Vorgaben Ihrer Bank

- Tätigen Sie keine Zahlungen über fremde Computersysteme oder fremde Internetverbindungen

PIN und TAN

PIN (Persönliche Identifikationsnummer) und TAN (Transaktionsnummer) sind vertrauliche Zahlenfolgen. Diese gelten nur für Sie und keine andere Person. Geben Sie diese Daten niemals an andere Personen weiter und schreiben/bewahren Sie diese niemals in direkter Nähe zu z.B. der zugehörigen Zahlungskarte oder dem Computer für Onlinebanking auf. Mitarbeiter der Banken oder Zahlungsdienste werden Sie nie per Telefon oder E-Mail auffordern, diese Daten bekannt zu geben oder auf dem Telefon einzutippen. Ausnahmen sind hier ggf. spezielle PIN (z.B. Telefon-PIN, Kundenkennwörter). Diese Sonderpasswörter/PIN entsprechen nicht der normalen PIN und müssen ggf. gesondert angelegt werden/werden Ihnen gesondert vom Anbieter zugeteilt. Fragen Sie bezüglich solcher Codes bei Ihrem Dienstanbieter nach. Betrachten Sie eine eingegebene TAN wie eine geleistete Unterschrift! Mit einer TAN in Täterhänden, können die Täter in Ihrem Namen „unterschreiben“, also eine Transaktion ausführen/bestätigen!

PIN und TAN werden in der Regel getrennt und in besonderen Umschlägen oder auf besonderem Papier geliefert, um Einblicke durch Unbefugte zu Verhindern. Diese sollten beim Eintreffen vollständig verschlossen sein und keine Beschädigung in der jeweiligen Sicherung aufweisen. Informieren Sie in anderen Fällen unverzüglich den Versender. Die Lieferung von TAN in Papierform und auf Vorrat ist inzwischen nicht mehr zeitgemäß.

Onlinebanking

Onlinebanking kann auf mehrere Arten und Weisen erfolgen. Sie nutzen einen Internetbrowser auf Ihrem PC, eine App auf dem Smartphone oder Tablet-Computer oder eine eigenständige Software, die lediglich für Onlinebanking erstellt wurde. Im weiteren Verlauf werden Ihnen derzeit gängige Methoden vorgestellt. Diese können sich je nach Bank und Kreditinstitut namentlich unterscheiden. Sprechen Sie mit Ihrem Kreditinstitut und nutzen Sie die angebotenen und sicheren Möglichkeiten. Ggf. enstehen dabei zusätzliche Kosten.

Trotz aktueller Antivirensoftware und Firewall kann es passieren, dass ein Computer nicht 100% sicher ist. Jedes Antivirenprogramm arbeitet anders, so dass es sein kann, dass die Software des einen Herstellers einen Virus nicht oder nicht sofort erkennt, eine andere Software jedoch diesen Virus auf Anhieb beseitigt. (Achtung! Die gleichzeitige Verwendung mehrerer Antivirenprodukte verschiedener Hersteller kann die Lauffähigkeit eines Computers beeinträchtigen. Informieren Sie sich vor Kauf und Installation beim entsprechenden Hersteller.) Onlinebanking ist in der Regel sicher, solange die Vorgaben der Banken beachtet werden und entsprechende Sicherheitsmaßnahmen durchgeführt wurden (z.B. Antivirus, Firewall, Updates von Browser und weiterer Software, Aufmerksames Lesen der Informationen). Die Gefahr für das Onlinebanking resultiert häufig durch eingeschleuste Schadsoftware und auch durch die Unwissenheit/Unachtsamkeit der Nutzer.

Besonders gefährlich sind Phishingmails, die im Namen einer Bank oder bekannten/seriösen Firma verschickt werden und die Empfänger verunsichern. Solche Mails enthalten oft gefährliche Schadsoftware im Anhang oder Links zu gefälschten Seiten. Banken, Kreditinstitute und andere seriöse Unternehmen, die mit sensiblen Zugangs- und Kundendaten arbeiten, fordern Sie nie per Mail zur Herausgabe/Verifizierung dieser Zugangs- und Kundendaten auf. (Ausgenommen sind zuvor selbst angstossene Verifikationsprozesse.)

Sie sind Geschädigter im Onlinebanking-Verfahren? Informieren Sie sich hier im Bereich Phishing und handeln Sie unverzüglich!

Nutzung von Live-CD‘s

Einige Anbieter vertreiben sogenannte Live-CD’s. Auf einem solchen Datenträger befindet sich ein eigenständiges Betriebssystem, welches anstelle des installierten Betriebssystems auf den Festplatten des Computers, vorübergehend (temporär) installiert wird und nach Beenden der Sitzung vom PC wieder automatisch verschwunden ist. Hierzu wird oft das Betriebssystem Linux verwendet. Als Datenträger dienen neben CD-ROM auch DVD und USB-Sticks. Im Bios (Bios ist die Firmware, die beim Starten eines Computers aus dem nichtflüchtigen Speicher der Computerhauptplatine, dem Mainboard, zunächst geladen wird) wird die Startreihenfolge der angeschlossenen Datenlaufwerke festgelegt. Dort kann bestimmt werden, dass beim Hochfahren des Computers statt auf die Festplatte auf einen alternativen Datenträger (z.B. die Live-CD) zugegriffen wird. Das eigentliche Betriebssystem von der Festplatte (z.B. Windows) wird somit gar nicht erst gestartet und mögliche Schadsoftware, die darauf enthalten sein kann, kommt gar nicht erst zur Ausführung. Die Hersteller solcher Live-Systeme legen Wert auf eine schadsoftwarefreie Umgebung, mit der ein sicheres Onlinebanking möglich ist. Die Nutzung solcher Betriebssysteme wird vom jeweiligen Anbieter in der Regel gut erklärt.

TAN-Liste (klassisch)

Die Transaktionsnummern-Liste, die dem Bankkunden in Papierform ausgehändigt wurde, ist eine Möglichkeit, beim Online-Banking die Richtigkeit der Überweisung zu bestätigen. Die TAN ist vergleichbar zu einer geleisteten Unterschrift. Für jede Transaktion wird eine neue TAN benötigt, die dann auf dem Papier gestrichen werden sollte, um den Überblick über die getätigten Verwendungen und verbrauchten TAN zu behalten. Von der „klassischen“ Liste konnte eine beliebige TAN benutzt werden. Diese Art der Bereitstellung von TAN sollte aus Sicherheitsgründen nicht mehr erfolgen. Hier wird eine Umstellung auf modernere Verfahren empfohlen.

iTAN-Liste

Hier wird eine indizierte TAN-Liste für das Onlinebanking verwendet. Die Banken fordern für eine Transaktion in diesem Fall keine beliebige TAN, sondern eine spezielle TAN aus der Liste (z.B. TAN 21).

Aufgrund der zahlreichen Vorfälle bezüglich Phishing wird dieses Verfahren mit der gedruckten Liste von den meisten Banken nicht mehr unterstützt. Soweit machbar, sollte hier auf ein moderneres Verfahren umgestiegen werden.

mTAN- mobile TAN / SMS TAN

Bei der Verwendung mobiler TAN wird ein zweiter Übertragungskanal zur Bank benutzt – die Mobilfunkleitung. Der Bankkunde veranlasst eine Überweisung mittels Onlinebanking. Die Bank sendet daraufhin eine Bestätigung an die bei der Bank hinterlegte Mobilfunknummer des Bankkunden. Darin sind Details zur Überweisung und die vorübergehend gültige TAN enthalten, die der Kunde als Bestätigung im Onlinebanking eintragen muss. Dieser Weg der zweigeteilten Datenübertragung gilt derzeit als einigermaßen sicher. Jedoch ist es in der vergangenen Zeit vermehrt zu Angriffen mittels Trojanern auf dieses Verfahren gekommen ist. Der Trojaner wird z.B. auf dem Smartphone und dem Computer des Bankkunden installiert. Er überwacht und manipuliert nun beide Übertragungswege synchron. Wichtig ist, dass Nutzer dieses Verfahrens auch die auf dem Smartphone zusätzlich angezeigten Daten (z.B. Empfängerdaten) korrekt lesen und im Falle einer Unstimmigkeit die Überweisung abbrechen.

Hier wird empfohlen, für den mobilen TAN-Dienst, soweit vorhanden, ein altes Handy (kein Smartphone) zu verwenden. Ebenso sollten Onlinebanking und Empfang von TAN nicht auf dem gleichen Gerät erfolgen, da sonst die absichtlich getrennten Übertragungswege wieder zusammengeführt werden.

Weiterhin sollte darauf geachtet werden, dass beim Onlinebanking keine Updates für das mobile Endgerät forciert werden. Hier kann es sein, dass die auf dem Computer befindliche Schadsoftware versucht, die entsprechende Schadsoftware auf das Smartphone zu übertragen. Dies kann einerseits per Update über eine SMS oder MMS, andererseits aber auch über die kabelgebundene Verbindung (z.B. bei der Synchronisierung) zum Computer erfolgen.

Achten Sie darauf, dass Ihr Smartphone „virenfrei“ bleibt!

Ebenfalls besteht die Gefahr, dass die Täter die Mobilfunkdaten im Onlinebanking ändern. Hier gibt es bei den Banken unterschiedliche Alarmierungsoptionen, die eine solche Veränderung dem ursprünglichen Kunden mitteilen. Kontrollieren Sie regelmäßig Ihre beim Onlinebanking hinterlegten Stamm- und Kontaktdaten.

Eine aktuelle Entwicklung zeigt, dass die Täter bei den Mobilfunkanbietern eine zusätzliche SIM-Karte (Ersatz- oder Multi-SIM) bestellen, diese aber an eine andere Adresse liefern lassen. Durch z.B. spezielle Tastencodes am Mobiltelefon kann diese neue SIM-Karte dann allein für den Empfang von SMS und somit auch für den Empfang von mobilen TAN geschaltet werden. Die Täter können dann in Verbindung mit den gehackten oder ausspionierten Onlinebankingdaten selbsttätig Überweisungen veranlassen, ohne dass es der eigentliche Kunde sofort mitbekommt. Liegt dann auch noch ein Zugriff über das Onlinebanking auf Festgeldkonten vor, so haben die Täter noch mehr Möglichkeiten für Überweisungen. Diese Vorgehensweise wird durch derzeit noch teilweise unzureichende Sicherheitsmaßnahmen bei den Mobilfunkprovidern, aber auch durch die Unvorsichtigkeit der Mobilfunkkunden (z.B. keine Kundenkennwörter vergeben) unterstützt. Hier bessern derzeit einige Provider nach und verschicken Multi-SIM-Karten nur an bekannte Kundenadressen.

Unsere Tipps in Kurzform:

- Getrennte Wege der Übertragungen beibehalten – kein Onlinebanking und TAN-Empfang auf demselben Gerät

- Nutzung eines alten Mobiltelefons (kein Smartphone) minimiert die Gefahr des Einspielens von Schadsoftware und ist für den Empfang von SMS gut geeignet.

- Vorsicht bei der Abfrage von Mobilfunkdaten (z.B. Kundenupdate notwendig) oder dem notwendigen Softwareupdate eines Mobiltelefons beim Onlinebanking

- Richten Sie bei Ihrem Mobilfunkprovider ein sicheres Kundenkennwort für den Telefonsupport, aber auch für den Onlinesupport ein.

- Beschränken Sie die täglichen Auszahlungen/Überweisungen auf ein mögliches Minimum. Reduzieren Sie Ihren Dispo. Fragen Sie hierfür nach den Möglichkeiten in Ihrer Bank.

- Setzen Sie, falls nicht benötigt, eine Sperre für Auslandsüberweisungen.

- Sichern Sie Ihren Computer, aber auch Ihr Smartphone, soweit möglich mit einem aktuellen Antivirenschutz ab. Aktualisieren Sie nach längerer Nichtnutzung vor dem Onlinebanking Ihre Antivirensoftware und führen Sie einen Scan durch. Tun Sie dies auch regelmäßig!

- Seien Sie vorsichtig bei telefonischen Nachfragen nach Kundendaten und Passwörtern, wenn Sie angerufen werden oder nach den gleichen Daten, wenn diese unerwartet per E-Mail gefordert werden.

- Lesen Sie die angezeigten/übermittelten Daten von der Bank auf dem Display des mobilen Endgerätes genau und brechen Sie die Überweisung bei Unstimmigkeiten ab!

TAN-Generatoren

Egal, welchen TAN-Generator Sie benutzen. Achten Sie immer darauf, dass Täter Sie nicht durch die Vorgabe falscher Behauptungen dazu verleiten, Überweisungsdaten einzugeben, die letztendlich eine TAN generieren mit der Sie eine Überweisung bestätigen können.

Smart-TAN / Sm@rt-TAN

Hier erhält der Bankkunde einen Kartenleser. Um eine gültige TAN zu erhalten muss der Bankkunde seine Kundenkarte in das Lesegerät einführen. Die gültige TAN wird auf dem Display angezeigt. Verliert ein Kunde seine Karte, so können mit einem anderen Kartenleser ebenfalls gültige TAN erzeugt und benutzt werden. Die Kundenkarte ist in diesem Fall nicht die Karte, mit der am Geldautomaten Geld abgehoben wird.

eTAN-Generator

Hier erhält der Kunde einen personalisierten TAN-Generator. Jede Transaktionsnummer muss durch die Angabe der Empfängerkontonummer im Generator erzeugt werden. Die erzeugte TAN wird dann auf dem Display des eTAN-Generators angezeigt und kann anschließend im Computer eingegeben werden. Ein Einführen der Kundenkarte ist nicht vorgesehen.

Chip-TAN/smart-TAN plus

Der Bankkunde erhält ein Lesegerät, in welcher er seine Kundenkarte bei Anforderung am Computer einführen muss. In das Lesegerät ist zuvor ein Startcode einzutippen, der am Monitor bei Onlinebanking angezeigt wird. Ggf. wird noch eine Eingabe von Empfängerbankdaten und Betrag gefordert. Im Anschluss wird die TAN angezeigt, die am Computer entsprechend eingetippt werden muss.

Hier konnten schon Vorfälle festgestellt werden, bei denen der Kunde durch die Schadsoftware der Täter aufgefordert wurde, eine Kalibrierung des Lesegerätes durchzuführen. Dabei sollte der Kunde vorgegebene Zahlenfolgen in das Lesegerät eingeben und im Anschluss die generierte TAN online eintippen. Hierbei handelte es sich jedoch nicht um Kalibrierungscodes, sondern um die Bankdaten des Geldempfängers, den die Täter ausgewählt haben. Mit der Eingabe der TAN wurde stattdessen ein normaler Überweisungsvorgang ausgelöst.

Smart-TAN optic /chip-TAN comfort

Hierbei handelt es sich um ein Lesegerät, welches zunächst die zuvor online eingegeben Empfänger- und Zahlungsdaten mittels eines optischen Codes (Flickercode) auf dem Monitor durch optische Sensoren ausliest. Weiterhin muss die Kundenkarte in das Lesegerät eingefügt werden. Die somit übermittelten Daten werden zum Vergleich nochmals auf dem Display des Lesegerätes angezeigt. Nach Bestätigung der Richtigkeit wird die gültige TAN angezeigt.

photoTAN

Hier wird im Bankingvorgang auf dem Computermonitor ein farbiger Barcode angezeigt, der mittels zugehöriger App auf einem Smartphone oder mittels Lesegerät gescannt wird. Die relevanten Daten der Überweisung soweit eine photoTAN werden dann auf diesen Lesegeräten angezeigt. Die TAN kann dann nach Überprüfung der Überweisungsdaten durch den Kunden im Onlinebanking zur Bestätigung eingegeben werden.

BestSign und Seal One®

Aktuell wird von der Postbank ein neues Verfahren angeboten. Hier wird für das Onlinebanking ein zusätzlicher USB-Stick, der Seal One®, genutzt.

Nach einer Einrichtung/Aktivierung im Onlinebanking-Portal mit den entsprechenden Daten, die durch die Bank an den Kunden geschickt wurden, kann der USB-Stick zur Verifizierung und Überprüfung der gerade getätigten Überweisung genutzt werden. Die Daten der aktuellen Überweisung werden auf einem kleinen Display im Stick angezeigt. Stimmen die dort angezeigten Daten mit den Daten auf dem Monitor und natürlich mit den gewünschten Zahlungsdaten überein, so kann der Kunde durch Knopfdruck am USB-Stick die Überweisung bestätigen. Gibt es Unterschiede, z.B. durch eine manipulierte Darstellung im Onlinebanking am Monitor, so soll der Kunde die Überweisung nicht durch Knopfdruck bestätigen, die Transaktion abbrechen, den Seal One® vom Computer abziehen und seine Bank informieren. Diese Art der Verifizierung wird durch die Postbank „BestSign“ genannt.

Der Polizei Niedersachsen sind derzeit keine Vorkommnisse mit diesem neuen Verfahren bekannt.

HBCI

Das HBCI-Verfahren (Homebanking Computer Interface) ist bereits seit längerer Zeit in Umlauf und liegt in verschiedenen Ausführungen vor.

Hierbei wird eine Kundenkarte in ein mit dem Computer verbundenen Lesegerät eingeführt. Je nach Lesegerät wird für eine Transaktion die Eingabe der zur Karte gehörigen PIN gefordert. Verfügt das Lesegerät über eine eigene Tastatur, so wird die PIN-Eingabe auf dem Display angefordert und am Gerät eingegeben. Alternativ sind noch Lesegeräte im Umlauf, die eine PIN-Eingabe über die Computertastatur verlangen. Eine TAN-Eingabe ist hier nicht mehr notwendig. Die Kombination aus Kundenkarte, PIN und angeschlossenem Lesegerät bieten hier die Bestätigung zur Überweisung.

Lesegeräte werden dem Bankkunden ggf. vergünstigt oder gratis zur Verfügung gestellt. Diese können aber auch in verschiedenen Ausführungen (z.B. mit der Lesefunktion für den neuen Personalausweis, Bluetooth für Tablets) im Fachhandel erworben werden.

Solche Lesegeräte finden Anwendung beim Onlinebanking mittels Internetbrowser und eigenständiger Onlinebanking-Software.

Wir empfehlen hier ausdrücklich die Nutzung des HBCI-Verfahrens in Verbindung mit einer Onlinebanking-Software und USB-Kartenleser. Die Schwachstelle „Internetbrowser“ wird somit umgangen.

Banking Software

Als Alternative zum Onlinebanking über den Webbrowser, der durch Schadsoftware sehr leicht manipulierbar ist, gibt es die Möglichkeit, eine eigenständige Software zu benutzen. Diese Softwarelösungen bieten oft neben dem Onlinebanking zahlreiche Zusatzfunktionen für Bankgeschäfte. Je nach Bank und Kontotyp besteht die Option, diese Software zu kaufen, zu mieten oder als Inklusivleistung zu bekommen. Alternativ kann die Software auch im Fachhandel oder beim Hersteller bezogen werden. Einige Computerzeitschriften bieten solche Programme auch immer wieder auf den beigefügten Heft-CDs an. Hierbei handelt es sich dann meist um Sonderausgaben oder ältere Versionen der Software. Ihre Bank sollte Ihnen bezüglich der geeigneten Programme Auskunft geben können. In Verbindung mit einer HBCI-Karte und einem entsprechenden Kartenleser (mit USB-Anschluss) erfolgt dann z.B. die Verifizierung der Transaktion. Von Seiten der Polizei wird eine solche Onlinebanking-Lösung derzeit befürwortet. Mit zusätzlichen Kosten für Software und Lesegerät ist zu rechnen.

Virtuelle Tastatur

Einige Banken und Programme bieten für die Eingabe der vertraulichen Daten eine virtuelle Tastatur an. Hier können dann statt mit der eigentlichen Tastatur mittels Mausklick die geheimen Ziffern angeklickt werden. Dies soll ein ausspionieren durch Keylogger verhindern. Vereinzelt wird diese Tastatur auch automatisch auf verschiedenen Positionen am Monitor angezeigt. Dies ist kein Fehler, sondern soll zusätzlich ein Auslesen der Daten durch Schadsoftware verhindern.

Apps

Für die verschiedenen Betriebssysteme von Smartphones und Tablets werden diverse Banking-Applikationen angeboten. Hierbei handelt es sich um eigenständige Programme, die eine Alternative/Ergänzung zum Onlinebanking über Internetbrowser darstellen. Viele Banken unterstützen das Onlinebanking mittels solcher Apps. Vereinzelte Banken bieten eigenständige Apps an. Innerhalb der Apps werden zur Bestätigung der Transaktionen die Verfahren mTan, smart-Tan optic, Push TAN usw. verwendet. Ebenso gibt es auch zusätzliche Apps, die die Transaktion beim Browserbanking verifizieren (z.B. SpardaSecureApp der Spardabank, SmartSecureApp der ING DiBa, pushTAN-App der DKB oder photoTAN der Commerzbank). Hier werden dann als Bestätigung zu Kontrollzwecken die Überweisungsdaten angezeigt. Oder es wird in der zusätzlichen App eine kurzzeitig gültige TAN generiert, die dann in der anderen Banking-App oder beim Onlinebanking eingetragen werden muss. Ist alles korrekt, kann der Nutzer die Freigabe der Überweisung über die App veranlassen. Solche Apps müssen ggf. über verschiedene Startpasswörter und Zugangsdaten gesondert freigeschaltet werden und zusätzlich mit einem selbstgewählten Passwort, Fingerabdruck oder Face-ID gesichert werden.

Anzumerken ist, dass auch Smartphones mittels Schadsoftware kompromittiert sein können. Ebenfalls könnten zwielichtige Apps oder manipulierte Apps (der original Banking-App nachempfunden, jedoch mit Schadcodes) in den entsprechenden Stores zu erwerben sein. Informieren Sie sich hierfür bei Ihrer Bank über eine geeignete und empfohlene Software (z.B. auf der Original-Bankseite). Nutzen Sie in Bankangelegenheiten keine unseriösen Apps. Verwenden Sie, soweit verfügbar auch eine Antivirenlösung auf Ihrem Smartphone oder Tablet. Zusätzlich sollten die Geräte immer gegen Fremdnutzung gesichert sein (z.B. sichere Passwörter).

Videoidentifizierungsverfahren

In immer mehr Bereichen von Online-Vertragsabschlüssen wird das Videoidentifizierungsverfahren zur Identitätsprüfung des Antragstellers angeboten, insbesondere im Bereich von Banken,- Versicherungs- und Mobilfunkdienstleistern. Wer in Deutschland Bank- oder Versicherungsgeschäfte betreiben, Finanzdienstleistungen oder Zahlungsdienste erbringen oder Investmentvermögen verwalten will, bedarf zuvor einer schriftlichen Erlaubnis. Diese Erlaubnis erteilt die Aufsichtsbehörde für die Bundesanstalt für Finanzdienstleistungsaufsicht (BaFin). Deshalb gibt die BaFin auch die Anforderungen und Regeln für die Nutzung von Videoidentifizierungsverfahren vor.

Diese sind im Rundschreiben 3/2017 (GW) – Videoidentifizierungsverfahren vom 10.04.2017 beschrieben (Auszüge):

- Das Rundschreiben richtet sich u.a. an alle Kreditinstitute, Finanzdienstleistungsinstitute, Zahlungsinstitute und E-Geld-Institute.

- Es bestehen erhöhte Sorgfaltspflichten in Fällen einer Fernidentifizierung.

- Eine Videoidentifizierung darf nur von geschulten Mitarbeitern des Verpflichteten oder eines Dritten, auf den der Verpflichtete die Identifizierungspflicht ausgelagert hat oder zurückgreift, durchgeführt werden.

- Vorausgesetzt wird die Kenntnis der prüfbaren Merkmale einschließlich der anzuwendenden Prüfverfahren derjenigen Dokumente, die im Rahmen des Videoidentifizierungsverfahrens akzeptiert werden, samt gängiger Fälschungsmöglichkeiten dieser Dokumente sowie die Kenntnis der geldwäscherechtlichen und datenschutzrechtlichen Vorschriften und der im Rundschreiben gestellten Anforderungen. Zu den Dokumenten, ihren prüfbaren Merkmalen und den entsprechenden Schulungsmaßnahmen muss eine geeignete Dokumentation vorliegen.

- Die zu identifizierende Person hat ihr ausdrückliches Einverständnis zu erklären, dass der gesamte Identifizierungsprozess sowie Fotos bzw. Screenshots ihrer Person und ihres Ausweisdokuments aufgezeichnet werden. Das Einverständnis ist zu protokollieren/aufzuzeichnen.

- Es sind nur Ende-zu-Ende verschlüsselte Videochats zulässig.

- Die Bild- und Tonqualität der Kommunikation muss in einem ausreichenden Maße gegeben sein, um eine zweifelsfreie Identifizierung uneingeschränkt zu ermöglichen.

- Es sind Fotos/Screenshots anzufertigen, auf denen die zu identifizierende Person sowie Vorder- und Rückseite des verwendeten Ausweisdokuments und die darauf jeweils enthaltenen Angaben deutlich erkennbar sind.

- Der Mitarbeiter hat zu prüfen, ob das Dokument hinsichtlich der im Weißlicht visuell zu erkennenden optischen Sicherheitsmerkmale mit den bei dieser Art von Dokumenten vorhandenen Merkmalen übereinstimmt.

- Der Mitarbeiter muss sich durch psychologische Fragestellungen und Beobachtungen während der Durchführung des Identifizierungsvorgangs von der Plausibilität der Angaben im Ausweisdokument, der Angaben der zu identifizierenden Person im Gespräch sowie der vorgegebenen Absicht der zu identifizierenden Person überzeugen.

- Die Mitarbeiter haben zweifelsfrei feststellen, dass die zu identifizierende Person nach eigenem Willen das jeweilige Produkt beim entsprechenden Anbieter erwirbt (Gefährdung durch Phishing, Social-Engineering, Verhalten unter Druck durch zweite Person etc.).

- Die zu identifizierende Person muss während der Videoübertragung eine eigens für diesen Zweck gültige, zentral generierte und von dem Mitarbeiter an sie (per E-Mail oder SMS) übermittelte Ziffernfolge (TAN) unmittelbar online eingeben und an den Mitarbeiter elektronisch zurücksenden. Mit Eingabe dieser TAN durch die zu identifizierende Person ist das Identifizierungsverfahren, einen erfolgreichen systemseitigen Abgleich der TAN vorausgesetzt, abgeschlossen.

- Die Aufzeichnungen sind fünf Jahre aufzubewahren

Paypal

Eine Ausführliche Beschreibung dieses Dienstes ist unter der Homepage von Paypal selbst oder unter http://de.wikipedia.org/wiki/Paypal einsehbar.

Beachten Sie nachfolgende Sicherheitstipps bei der Nutzung von Paypal:

Reagieren Sie nicht auf Mails, die Sie zur Herausgabe Ihrer Zugangsdaten (z.B. Aktualisierung, Verifizierung oder Störung des Paypalkontos) auffordern. Sollten Sie eine solche Mail erhalten, wenden Sie sich an den Kundendienst von Paypal. Paypal hat für solche möglichen Phishingmails auch ein extra Mailkonto unter spoof(at)paypal(dot)de eingerichtet, an welches Sie die verdächtigen Mails weiterleiten können.

Ebenfalls können Sie sich auch in Ihr Paypal-Konto einloggen und die behaupteten Verstöße oder Vorfälle überprüfen. Verwenden Sie dazu keine Links, die Ihnen per Mail zugeschickt wurden. Vergewissern Sie sich, dass Sie sich auf der echten Homepage von Paypal befinden, bevor Sie Ihre Nutzerdaten eingeben.

Auf der Paypal-Homepage finden Sie für den Notfall auch eine Kontaktmöglichkeit über ein entsprechendes Formular. Sollten Sie sich nicht mehr einloggen können, da die Täter ggf. bereits Ihre Zugangsdaten geändert haben, nutzen Sie das entsprechende Auswahlfeld.

Richten Sie vorab eine Kundenservice-PIN ein, mit der Sie sich gegenüber Paypal im Notfall am Telefon ausweisen können.

Nutzen Sie auch die Möglichkeit zusätzlicher PIN-Eingaben. Paypal bietet hierfür das Zusenden von Zugangscodes per SMS (SMS-Sicherheitsschlüssel) Aktuell wird nur noch die SMS-Variante für die Einrichtung angeboten.

Richten Sie die zusätzlichen Sicherheitsfragen ein, mit denen Sie sich im Notfall ebenfalls einloggen können. Beachten Sie hierbei, dass Unbekannte die jeweiligen Fragen leicht erraten oder beantworten können, wenn Sie selbst die Antworten z.B. in soziale Netzwerken indirekt verraten. Typische Fragen sind z.B. „Wo wurden Sie geboren?“ „Wie ist der Name Ihres Haustieres?“.

Sollten Sie ungewöhnliche Zahlungseingänge von Paypal auf Ihrem Konto (z.B. Girokonto) feststellen, so informieren Sie Paypal davon. Es kann sich dabei um eine unerlaubte Anmeldung bei Paypal mit Ihren Bankdaten handeln.

Es kann aber auch ein Verifizierungsprozess von Paypal sein. Um ein Konto als Inhaber zu bestätigen werden von Paypal zwei Überweisungen auf Ihr hinterlegtes Bankkonto in Verbindung mit jeweils einem Zahlencode im Betreff getätigt, die dann später bei Paypal online eingegeben werden müssen. Sollten Sie diesen Prozess nicht angestoßen haben, so hinterfragen Sie die Aktion bei Paypal.

Achtung! Achten Sie in Ihrem Paypal-Zugang (z.B. über die App) auf eingehende Rechnungen. Sollte dort eine Rechnung auftauchen, die Sie nicht kennen und veranlasst haben, kontaktieren Sie den Paypal-Support. Täter nutzen die Bekanntheit Ihrer bei Paypal hinterlegten Mailadresse (z.B. vorher bei Kleinanzeigenverkäufen in Erfahrung gebracht), um eine Rechnung auf Ihr Paypal-Konto einzureichen. Da Sie über diesen Umstand über die echte Paypal-App informiert werden, bekommt dieser Vorgang eine offizielle Wirkung. In der App haben Sie dann die Möglichkeit, diese Rechnung abzulehnen. Klicken Sie dafür auf den Schriftzug „Rechnung stornieren“ der sich klein unter dem auffälligen blauen Button „Jetzt bezahlen“ befindet. Wer versehentlich und abgelenkt auf „Jetzt bezahlen“ klickt, löst die Überweisung der unberechtigten Rechnung aus.

Möglich ist auch eine Auszahlung auf Ihr bereits bestehendes Konto. Schauen Sie online nach, um was für eine Zahlung es sich hierbei handeln kann. Fragen Sie im Zweifelsfall bei Paypal nach. Verfahren Sie gleichermaßen, wenn es zu unberechtigten Zahlungen von Ihrem Paypal-Konto gekommen sein sollte.

Lesen Sie ausführlich die allgemeinen Geschäftsbedingungen von Paypal und achten Sie darauf, wie Sie als Käufer oder Verkäufer im Streitfall geschützt werden. Nutzen Sie auch Versandbelege (nachverfolgbare Sendungen), um den Versand von Waren gegenüber dem Geschäftspartner und Paypal belegen zu können.

Paypal-Zahlung unter Freunden

Paypal bietet seit einiger Zeit die Möglichkeit an, an Freunde schnell und unkompliziert, sowie ohne Gebühren Geld zu übermitteln. Unter https://www.paypal.com/de/webapps/mpp/send-money-online findet man die Zahlungsmöglichkeit. Jedoch missbrauchen hier immer wieder Cyberkriminelle diesen Dienst für betrügerische Verkäufe (z.B. bei Ebay-Kleinanzeigen). Hier wird absichtlich nach dieser Bezahlvariante (z.B. Paypal for friends) gefragt, da hier keine Gebühren anfallen. Hat man das Geld überwiesen, wird der Empfänger wie ein vertrauter Freund eingestuft. Unter Freunden sollte dies auch kein Problem sein. Überweisen Sie so aber kein Geld an unbekannte Personen. Nach einem Betrug bekommen Sie hier keinen Verkäuferschutz durch Paypal. Das Geld ist dann in Täterhänden!

Kreditkarten

Haftung des Inhabers bei Missbrauch

In der Regel ist der Inhaber einer Kreditkarte gegen den Missbrauch abgesichert. Hierfür ist jedoch notwendig, dass der Inhaber den Verlust oder Diebstahl innerhalb kurzer Zeit beim herausgebenden Institut anzeigt und die Karte entsprechend sperren lässt. Es kann sein, dass der Inhaber für die Schäden, die durch den Missbrauch bis zu der Sperrung entstanden sind, mit einem Betrag (z.B. bis 50 Euro) selbst haften muss. Hierzu sollten die entsprechenden Geschäftsbedingungen des jeweiligen Institutes beachtet werden.

Kann dem Inhaber eine grobe Fahrlässigkeit nachgewiesen werden (z.B. PIN wurde im Portemonnaie aufbewahrt oder Karte im Auto gelassen) kann es dazu führen, dass das Kreditinstitut nicht für den Schaden aufkommt.

Kontoauszüge

Überprüfen Sie regelmäßig die Kontoauszüge auf ungewöhnliche Aktivitäten. Bedenken Sie, dass Einkäufe in fremden Ländern ggf. zeitverzögert, in fremder Währung und unter einem vielleicht unbekannten Namen erscheinen. Heben Sie für einen späteren Vergleich die Kassenbelege und Quittungen auf. Auch Einkäufe über das Internet oder Abo-Dienste können dazu führen, dass auf den Kontoauszügen unerwartete Einträge (z.B. fremdes Land) stehen.

Sollten Sie ungewöhnliche Zahlungsvorgänge auf Ihren Kontoauszügen feststellen, informieren Sie unverzüglich Ihr Kreditinstitut.

Sicherheit

Nutzen Sie die Ihnen von Ihrem Kreditinstitut zur Verfügung gestellten Sicherheitsmaßnahmen. Informieren Sie sich regelmäßig über aktuelle Sicherheitsstandards und rüsten Sie ggf. auf oder tauschen Sie veraltete Methoden gegen neuere Varianten aus.

Sperrung

Nutzen Sie bei Verlust oder Diebstahl die Rufnummer Ihres Kreditinstitutes, die Ihnen als Notfallnummer mitgeteilt wurde. Notieren Sie dazu auch die Kartendaten an einem sicheren Ort zu Hause. Alternativ kann der Sperr-Notruf 116 116 (auch aus dem Ausland mit der Vorwahl +49 erreichbar) genutzt werden. Überprüfen Sie, ob Ihr Kreditinstitut an diesem Verfahren teilnimmt.

https://www.kartensicherheit.de

http://sperr-notruf.de/

Handhabung der Karte und Kartendaten

Seien Sie sorgfältig im Umgang mit Ihrer Kreditkarte und den Kartendaten. Behalten Sie die Karte beim Zahlungsvorgang im Auge und gehen Sie ggf. mit zum Zahlungsterminal. Lassen Sie sich immer eine Quittung über den Bezahlvorgang aushändigen und nehmen Sie auch Quittungen mit, die einen Fehlerbericht enthalten und angeblich keine Zahlung erfolgt, insbesondere dann, wenn Sie bereits eine PIN eingegeben haben.

Geben Sie, wie auch bei anderen Zahlungskarten, die PIN verdeckt ein.

Notieren Sie keine PIN auf der Karte oder in Kartennähe. Lernen Sie Ihre PIN auswendig.

Achten Sie bei der Eingabe der Kartendaten im Internet auf eine gesicherte Verbindung (https://) und einen seriösen Onlineshop.

Prepaid-Kreditkarte

Mehrere Kreditinstitute bieten die Möglichkeit, eine Kreditkarte zu erhalten, die auf Guthabenbasis funktioniert. Das bedeutet, dass der Inhaber vor Benutzung die Karte mit einem gewünschten Betrag aufladen muss. Zum Teil sind solche Karten auch z.B. in Tankstellen oder Drogerien erhältlich.

Die Vorteile liegen darin, dass bei einem Missbrauch der Karte lediglich der Betrag verwendet werden kann, der auf der Karte aufgeladen ist.

Durch die Kreditinstitute können für die Benutzung oder Aufladung ggf. zusätzliche Gebühren anfallen. Weiterhin sollte geprüft werden, ob die Karten bei den Stellen akzeptiert werden, bei denen man diese einsetzen möchte. Möglichweise sind einige Kartentypen nur auf eine Benutzung im Internet beschränkt.

Solche Prepaid-Kreditkarten eignen sich auch als Kreditkarten für Jugendliche, die somit ihre ersten Erfahrungen im Umgang mit den Karten erhalten. Die Gefahr ins Minus zu gelangen ist nicht vorhanden. Informieren Sie sich über Preise und Verwendungsmöglichkeiten bei Ihrem Kreditinstitut.

Guthaben-Karten/Geschenkgutscheine

Viele Internetdienstleister bieten inzwischen auch die Benutzung von Guthaben-Karten oder Geschenkgutscheinen an. Diese Karten sind oft beim Dienstleister selbst oder bei diversen Verkaufsstellen (Tankstellen, Drogerie, Elektronikfachmarkt usw. als Rubbelkarte oder Kassenbon) erhältlich. Das Konto wird um den Betrag aufgeladen.

Der Vorteil von diesen Karten liegt darin, dass hier keine Zahlungskartendaten hinterlegt werden müssen und bei einem Missbrauch des Dienstes lediglich der aufgebuchte Betrag benutzt werden kann.

Solche Guthabenkarten eignen sich auch perfekt für Kinder und Jugendliche, um eine Kostenkontrolle in den jeweiligen App-Stores zu erhalten.

Vorkasse

Hier wird die bestellte Ware an den Besteller in der Regel erst nach Eingang der Zahlung beim Versender ausgeliefert. Dieses kann je nach Bank und Wochentag unterschiedlich sein. Zu Bedenken sind auch die Lieferzeiten und Verfügbarkeit der Ware im jeweiligen Shop.

Wird diese Zahlungsvariante ausgewählt, so besteht aber auch die Gefahr, dass die bereits bezahlte Ware nicht oder falsch ausgeliefert wird. Sollte es zu einem solchen Vorfall kommen, so setzen Sie sich zunächst mit dem Verkäufer in Verbindung, um den Vorfall zu klären. Setzen Sie ggf. Fristen für eine Klärung und stellen Sie in Aussicht, bei Nichterfüllung vom Kaufvertrag zurückzutreten. Nutzen Sie hierfür die Zustellung per Einschreiben/Rückschein, um eine entsprechende Zustellung zu dokumentieren. Ggf. können Sie auch einen Rechtsanwalt in der Sache beauftragen.

Sollten Sie der Überzeugung sein, dass Sie auf einen Betrüger hereingefallen sind, so haben Sie die Möglichkeit, neben einer Strafanzeige bei der Polizei/Staatsanwaltschaft, auch weitere zivilrechtliche Schritte (z.B. Mahnbescheid) einzuleiten.

Sollten Sie den Verkäufer nicht kennen, so wählen Sie eine sicherere Zahlungsweise (z.B. auf Rechnung).

Immer wieder nutzen Betreiber von sogenannten Fakeshops die Zahlungsart „Vorkasse“ für ihre Betrügereien. Wir raten generell von einer Zahlung per Vorkasse ab, wenn Sie den Verkäufer nicht persönlich kennen, bereits dort schon Kunde sind oder Sie sich von der Echtheit (z.B. Ladengeschäft vor Ort) überzeugt haben.

Kaufen auf Rechnung

Wird dieser Weg gewählt, sind Sie als Käufer in der Regel auf der sicheren Seite. Die Bezahlung erfolgt nach Erhalt und Prüfung der Ware. Sollten Sie als Verkäufer diese Zahlmethode anbieten, so besteht die Gefahr, dass Sie die Ware verschickt haben, eine Bezahlung jedoch nicht erhalten. Hier stehen Ihnen wieder die bekannten Rechtsmittel zur Verfügung.

Versand

Nutzen Sie für Ihre Bestellung/Ihren Versand sichere, versicherte und nachverfolgbare Sendungsmöglichkeiten. Nehmen Sie erhöhte Versandkosten in Kauf. Bei Verlust/Nichtlieferung nicht nachverfolgbarer Lieferungen besteht immer die Gefahr eines möglichen Rechtsstreites der beteiligten Parteien. Über die Sendungsverfolgung (Webseite, Apps) von Lieferungen der diversen Versandunternehmen können Sie und Ihr Geschäftspartner jederzeit den Lieferstatus nachvollziehen.

Mobile Bezahlsysteme über Smartphone- oder Tablet-Apps mit externen Kartenlesern

Seit einiger Zeit werden von einigen Herstellern auch mobil nutzbare Endgeräte zur Bezahlung mittels Debit- oder Kreditkarte (auch kontaktlos) angeboten. Diese Kartenlesegeräte, die dann entweder über die Kopfhörerbuchse des Smartphones/Tablets oder über die Bluetooth-Schnittstelle verbunden werden, können dann im Zusammenspiel mit einer entsprechenden App und einem zuvor registrierten Bankkonto für Kartenzahlungen eingesetzt werden. Als Zielgruppe sind hier Kleinunternehmer (z.B. Bistros, Taxifahrer, Flohmarktbetreiber usw.) angedacht. Auch Privatpersonen können diesen Dienst zum Teil nutzen.

Bedingung für die Nutzung ist eine Anmeldung beim entsprechenden Dienstanbieter. Hierbei wird das angegebene Bankkonto überprüft (z.B. durch eine Überweisung eines geringen Betrages in Zusammenhang mit einer Kennziffer im Betreff). Ist das Konto freigeschaltet, kann der Nutzer nun Bezahlungen durch Debit- und Kreditkarten empfangen. Bei der Bluetooth-Variante wird erfolgt in der Regel eine PIN-Abfrage beim zahlenden Kunden. Die Kopfhörerbuchsen-Variante dagegen erfordert die Unterschrift auf dem Display des Smartphones/Tablets. Eine gute Übersicht über die Anbieter solcher Zahlungslösungen sind z.B. iZettle, Payleven, Square, Streetpay und SumUp.

ApplePay und GooglePay

Bei diesen Bezahlverfahren handelt es sich um eine Möglichkeit, eine vorhandene physische Karte (z.B. Debit- oder Kreditkarte) als digitales Abbild im Smartphone zu hinterlegen.

In der Regel richtet eine Bankkundin/ein Bankkunde, wenn die Bank diese Möglichkeit zur Verfügung stellt, die digitale Karte von einer Debit oder Kreditkarte im eigenen Smartphone und/oder auf der Smartwatch ein. Das entsprechende Gerät muss dafür NFC als Funktion haben und sollte über das aktuelle Betriebssystem verfügen. Einige Banken bieten dafür spezielle Pay Apps an. Für Android nennt sich dann die Nutzung „Google Pay“ und für iOS „Apple Pay“. Je nach Bank/Kreditinstitut und Gerät wird die digitale Karte direkt und/oder ggf. über das Onlinebanking oder die Onlinebanking App hinzugefügt. Eine allg. Anleitung für Apple finden Sie hier. Eine allg. Anleitung für Google Pay finden Sie hier. Zudem sollten Sie die Vorgaben Ihrer Bank beachten.

In der Regel wird dann noch die offizielle Bestätigung der Einrichtung z.B. durch eine TAN-Eingabe im Onlinebanking oder der TAN-App Ihrer Bank benötigt.

In iPhones (als Beispiel) wird dann die digitale Karte im sogenannten „Wallet“ hinterlegt. Mit einem Doppelklick auf eine Taste am Gerät (z.B. Seitentaste) wird das Wallet ausgelöst und die hinterlegte(n) Karte(n) eingeblendet. Nun erfolgt beim Bezahlen an der Kasse noch die Freigabe mittels Smartphone-PIN (nicht der PIN der physischen Debitkarte!), Face-ID oder Fingerabdruck. Danach bekommt man eine kurze Rückmeldung über die Zahlung auf dem entsprechenden Gerät. Erst im eigentlichen Kontoauszug sieht man später auch die Zahlung. Die physische Karte und die zugehörige PIN werden beim Bezahlen nicht benötigt. Ebenfalls entfällt die Eingabe der Karten-PIN beim Lesegerät an der Kasse. Eine Benachrichtung auf einem Zweitgerät (z.B. Smartwatch, anderes Smartphone) über die getätigte Zahlung erfolgt nicht. Diese Umstände können Täter ausnutzen, um fremde Karten unberechtigter Weise auf dem Täter-Smartphone zu hinterlegen.

Paysafecard

Das Unternehmen Paysafecard bietet die Möglichkeit an, an diversen lokalen Verkaufsstellen (z.B. Tankstellen, Drogerien usw.) Prepaidcodes käuflich zu erwerben. Hier erhält man z.B. für 100 € einen speziellen Kassenbeleg, auf der eine einmalige Ziffernfolge aufgedruckt ist. Dieser Code ist wie Bargeld zu betrachten und kann vom Nutzer nun auf verschiedenen, unterstützten Verkaufsportalen und Internetseiten zwecks Bezahlung eingelöst werden.

Der Vorteil in dieser Art der Bezahlung liegt darin, dass keine persönlichen Zahlungsdaten (z.B. Bankkonto oder Kreditkarte) in den Shops hinterlegt werden müssen.

Ein Missbrauch von solchen persönlichen Zahlungsdaten wäre somit ausgeschlossen. Ein Verlust der Daten würde hier lediglich den Verlust des jeweils erworbenen Geldbetrages bedeuten.

Die Nachteile liegen jedoch derzeit im Missbrauch dieser legalen Dienste. Hier nutzen Täter derzeit diese Zahlungsmethode aus, um nahezu anonym durch die sogenannte Ransomware Geld von Geschädigten zu erpressen.

Notfallkontakte Paysafecard

https://customer.cc.at.paysafecard.com/plock/plock.xhtml

https://www.paysafecard.com/de-de/sicherheit/

Allgemeine Hinweise beim Umgang mit Paysafe-Karten:

- Seien Sie vorsichtig, wenn Sie durch eine Ihnen unbekannte Person zum Kauf von solchen Zahlungskarten auffordert werden (z.B. Gewinneinlösung, Ransomware, Internet-Love-Scam/Romancescamming, Guthabenverdopplung usw.).

- Informieren Sie als Verkäufer/Verkaufsstelle von Paysafe Ihre Kunden über mögliche Gefahren, besonders, wenn mehrere Karten eingekauft werden.

- Werden Sie als Verkaufsstelle per Telefon von angeblichen Paysafe-Mitarbeitern aufgefordert Codes telefonisch herauszugeben, notieren Sie die Anruferdaten (z.B. Rufnummer von Display) und informieren Sie die Polizei. Geben Sie keine Codes an Anrufer bekannt. Paysafe führt solche Handlungen nicht durch.

- Seien Sie als Verkäufer vorsichtig, wenn es um die Rückgabe oder einen versehentlichen Kauf von bereits gedruckten und ausgehändigten Codes geht. Verweisen Sie auf den Support der Anbieter. Nehmen Sie die Codes nicht zurück.

Western Union und MoneyGram

Dieser Dienst bietet die Möglichkeit, Bargeld als Versender aus z.B. Deutschland einem Empfänger z. B. im Ausland zukommen zu lassen.

Bei einer Transaktion mittels Western Union handelt es sich in der Regel nicht um eine Banküberweisung auf ein anderes Konto. Für die Auszahlung benötigt der Empfänger lediglich ein amtliches Ausweisdokument (je nach Empfängerland kann dieses unterschiedlich beschaffen sein) und die Transaktionsnummer (MTCN). Alternativ kann in diverse Länder auch Geld auf Bankkonten oder Mobile Dienste (Mobile Wallet im Handy) übertragen werden.

Generell sollte der Aufforderung, Geld via Western Union oder MoneyGram zu überweisen, nicht nachgekommen werden, wenn der Empfänger nicht eindeutig persönlich bekannt ist. Immer wieder nutzen Betrüger die Möglichkeit, auf diesem Weg an Ihr Geld zu gelangen. So werden angeblich Lotterieausschüttungen oder andere Gewinne nur gegen eine Gebühr, die mittels Western Union gezahlt werden muss, ausgegeben. Ebenso denkbar ist eine finanzielle Notlage oder ein Unfall eines Freundes. Nicht selten sind in diesem Zusammenhang Emails, die über gehackte Mailaccounts an die echten Personen aus dem darin befindlichen Adressbuch geschickt werden. Sollten Sie einen solchen Hilferuf eines Ihnen tatsächlichen Bekannten erhalten, halten Sie über andere Wege (z.B. Telefon) persönliche Rücksprache. Zudem geben Betrüger bei Wohnungsvermietung vor, man müsse eine Kaution übersenden oder zumindest belegen, dass man über das Geld verfügt. Hierfür fordern die Täter auf, eine Zahlung an sich selbst vorzunehmen und den Beleg dafür an den angeblichen Mieter zu senden. Weitere Betrugsmaschen in Verbindung mit Zahlungsverkehr sind denkbar.

Überprüfen Sie im Notfall zunächst auch den Verlauf der Transaktion:

Erstatten Sie bei Bedarf Anzeige bei einer für Sie zuständigen Polizeidienststelle.

Sofortüberweisung

Wählt der Käufer zur Bezahlung die Dienstleistung von Sofortüberweisung, so muss er diesem Dienst seine Bankdaten mit PIN und TAN zwecks Überweisung übermitteln. Diverse Banken erlauben in Ihren AGB diese Art der Weitergabe und Überweisung nicht. Wollen Sie diesen Dienst nutzen, so fragen Sie bei Ihrer Bank vorher nach.

Die Herausgabe der Bankdaten mit PIN und TAN kann auch zur Folge haben, dass unbekannte Täter diese Daten abfangen können und somit einen Zugriff auf das Konto erlangen.

1-Click-Bezahlung

Diverse Onlineshops bieten diese Funktion unter diesem oder einem ähnlichen Namen für das schnelle Bezahlen an. Mit nur einem Klick auf den entsprechenden Button können Waren, Apps, Musik, Software usw. gekauft und bei digitalen Produkten auch gleich nach dem Download und der Installation genutzt werden. Hierfür muss diese Bezahlvariante ggf. zuvor entsprechend freigeschaltet werden.

Der Vorteil liegt in der sehr kurzen Bezahlphase. Der Kunde muss in der Regel nicht mehr den vollständigen Bestellprozess, der auch die Adressdateneingabe oder vergleichbares beinhalten kann, durchlaufen.

Die Gefahr hierbei liegt jedoch in ungewollten Kaufaktionen, die vielleicht durch einen unachtsamen Klick auf den Button erfolgen. Ebenfalls kann man so auch schnell die Übersicht über die Käufe verlieren und finanzielle Probleme rücken möglicherweise näher. Auch können Kinder diese Funktion, ohne sich der Gefahren bewusst zu sein, nutzen. Loggen Sie sich zur Sicherheit immer vollständig aus solchen Shops aus.

Rückgabe digitaler Produkte

Besonders bei digitalen Produkten kann es Probleme bei der Rückgabe bei Nichtgefallen geben. Hier liegt es dann oft im Ermessen der Shop Betreiber, ob eine Gutschrift erfolgt, wenn das Produkt nicht gefällt oder versehentlich gekauft wurde. Informieren Sie sich vor Nutzung dieser Bezahlmöglichkeit, wie sie sich im Notfall verhalten müssten und wie sie beim Betreiber einen entsprechenden Support erhalten.

Fakeshops – Vorsicht bei Shoppingevents

Cybermonday, Black Friday und die Vorweihnachtszeit sind besonders beliebte Fakeshopzeiten

Fakeshops sind eigentlich ein Dauerthema das gesamte Jahr über und das nicht nur in Deutschland. Besondere Ereignisse, wie ein neues Smartphone, welches einen Hype auslöst, saisonale Verkaufsevents, wie Cybermonday, Black Friday oder das typische Weihnachtsgeschäft lassen jedoch noch mehr Shops, die nichts liefern, entstehen.„Fakeshops – Vorsicht bei Shoppingevents“Mehr lesen

Fakeshops bei Edelmetall An- und Verkauf im Internet

Vorsicht vor unseriösen Webseiten für Gold An- und Verkauf

Es ist nicht alles Gold, was glänzt!

Dies sollte man tatsächlich bedenken, wenn man vorhat, über das Internet Gold zu kaufen oder zu verkaufen.

„Fakeshops bei Edelmetall An- und Verkauf im Internet“Mehr lesen