Eine neue Welle von Pornoerpressungsmails, die angeblich vom Anonymous-Kollektiv versandt werden

Seit heute morgen gehen bei uns vermehrt Hinweise auf eine abgewandelte Version der Pornoerpressungsmails ein.

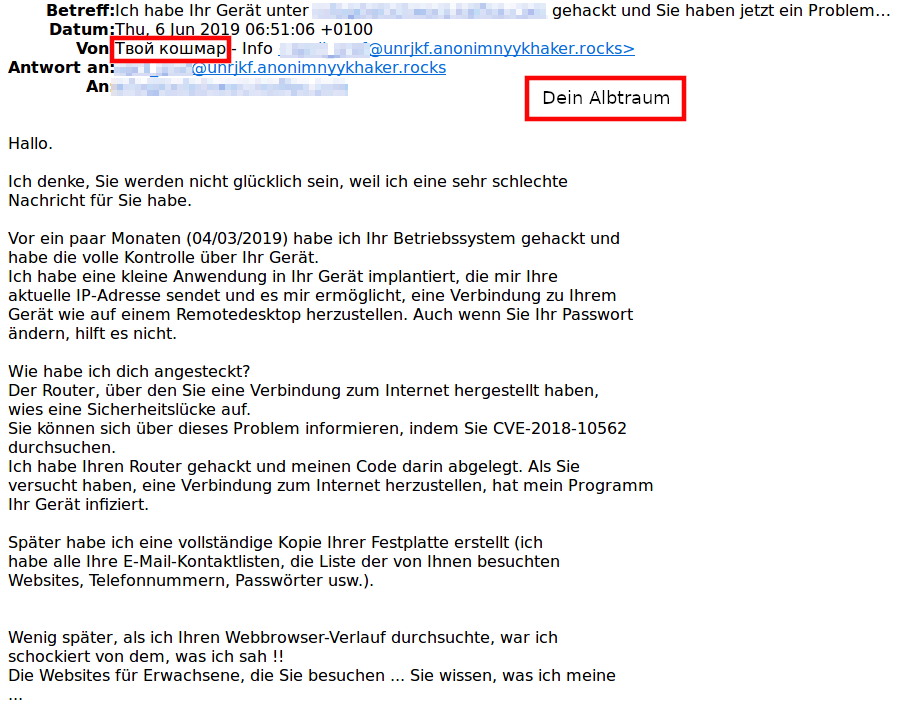

Hinter dem Betreff „Ich habe Ihr Gerät unter [E-Mail-Adresse] gehackt und Sie haben jetzt ein Problem…“ mit dem Absender „твой кошмар“ (kyrillisch für „Dein Alptraum / Albtraum“) verbirgt sich erneut eine Erpressungsmail.

Die E-Mails werden wieder von uneinheitlichen / teilweise unlogischen Adressen versandt und in ihnen wird behauptet, dass man sich in „das System“ des Empfängers unter Ausnutzung der Schwachstelle CVE-2018-10562 hineingehackt und alle möglichen Daten erlangt habe.

Wie bereits üblich wird dem Empfänger mitgeteilt, dass man ihn beim Konsum von Pornos gefilmt habe. Es wird sogar behauptet, dass man vier Videos hat (siehe Bild). Allerdings gibt es noch nicht eine einzige E-Mail, die bei uns eingegangen ist, bei der tatsächlich Videos im Anhang waren. Es werden bloß die Namen der Dateien (E-Mail-Adresse des Empfängers mit willkürlichen Nummern) und deren Größe genannt.

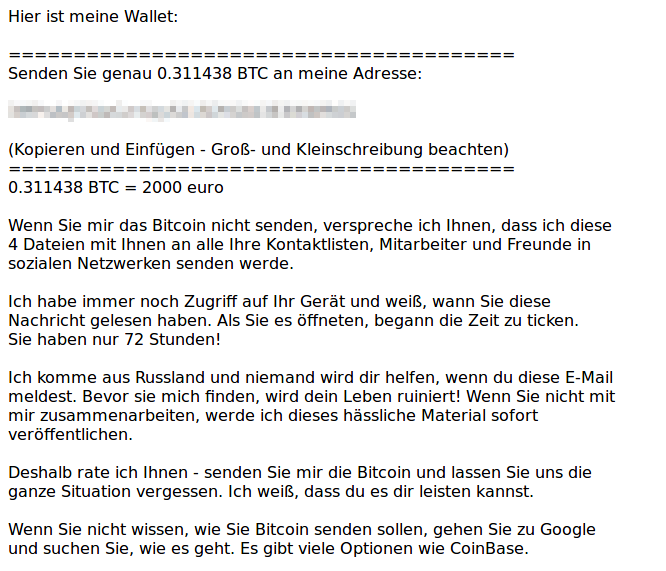

Gleich ist in allen E-Mails, dass 2000 € in Bitcoin gefordert werden, allerdings ist auffällig, dass anscheinend wirklich jede Wallet-Adresse, an die man das Geld schicken soll, und jeder BTC-Betrag von E-Mail zu E-Mail anders und individuell ist.

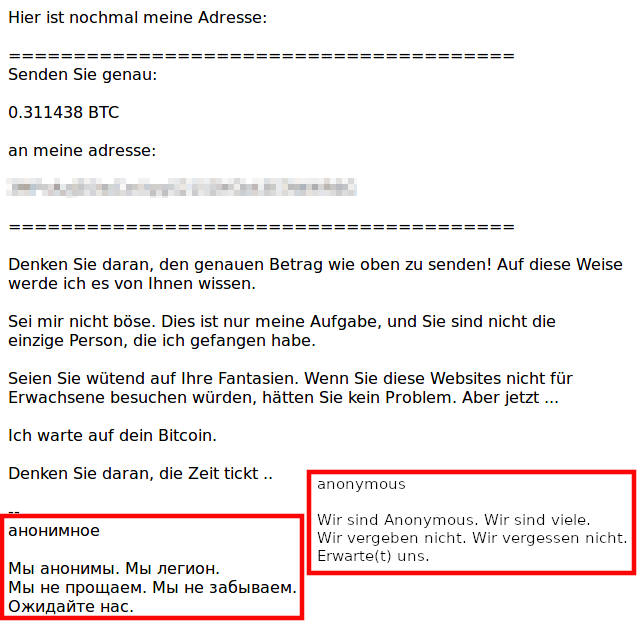

Neben der üblichen Drohkulisse (Versand von kompromittierendem Material an den gesamten Bekanntenkreis, 72 Stunden Zeit, etc.) sind die E-Mails in dieser Variante auf Kyrillisch signiert (die deutsche Übersetzung wurde durch uns in das Bild eingefügt).

Es steht dort:

anonymous

Wir sind Anonymous. Wir sind viele.

Wir vergeben nicht. Wir vergessen nicht.

Erwarte(t) uns.

Da Anonymous eher für politisch motivierte Aktionen bekannt ist, dürfte es sich bei der „Signatur“ und dem Absendernamen lediglich um übrig gebliebene Drohungen für „den russischen Markt“ dieser E-Mail handeln, die möglicherweise diffuse Ängste vor Cyberkriminellen hervorrufen sollen und anscheinend bloß nicht mitübersetzt worden sind.

Ein echter Bezug zu Anonymous ist derzeit nicht zu erkennen.

Von der oben genannten Schwachstelle und der dazugehörigen CVE-2018-10561 sind lediglich Glasfaserrouter der Firma Dasan GPON betroffen und auch ansonsten handelt es sich nichts desto trotz erneut bloß um einen Bluff und man sollte den Betrag auf keinen Fall bezahlen.

Mehr dazu und weitere Tips und Handlungsempfehlungen, auch zu einer möglichen Anzeigenerstattung, finden Sie in unserem eigentlichen Beitrag zu diesem Thema.

(nh)