Die Gefährlichkeit von Phishingmails im Aussehen von Banken ist inzwischen weitreichend bekannt. Diese werden immer besser, die Bankkunden werden inzwischen aber auch vorsichtiger. Das wissen auch die Täter und nutzen nun den Versand per Briefpost.

Jede Person, die Mails bekommt, bekommt auch ständig Spammails. Einige mehr, einige weniger. Neben zahlreichen ungewollten Werbemails landen auch immer wieder gefährliche Phishingmails, die vorgeben, von einer Bank zu stammen, in den Mail-Postfächern. Die Täter versenden diese Mails massenhaft an zahlreiche Empfänger gleichzeitig. Dabei können die Mail von schlecht gemacht bis professionell sein. Mal enthalten die Mails keine persönlichen Daten, andere dagegen sprechen die Empfänger bereits persönlich an. Viele Mails enthalten dann offizielle Logos von Banken. Nicht selten bekommt man dann solche Phishingmails von „Banken“, bei denen man nicht einmal Kunde ist oder die voller gravierender Rechtschreibfehler sind. Noch gefährlicher wird es aber, wenn die Täter weitere persönliche Daten kennen und diese in die Mail personalisiert und vollkommen automatisiert einbauen. Da kann dann bereits in einfachen Versionen der Name des Empfängers und die zugehörige Bank stimmen.

Dass diese Gefahr besteht, wissen aber auch die Bankkunden, da inzwischen vielseitig vor den Gefahren gewarnt wird. Die Täter wissen dies ebenfalls und ändern in Teilen die Strategie von Phishingmails. Diese werden nun seit einiger Zeit per Briefpost verschickt (Zur Zeit noch wenige bekanntgewordene Einzelfälle).

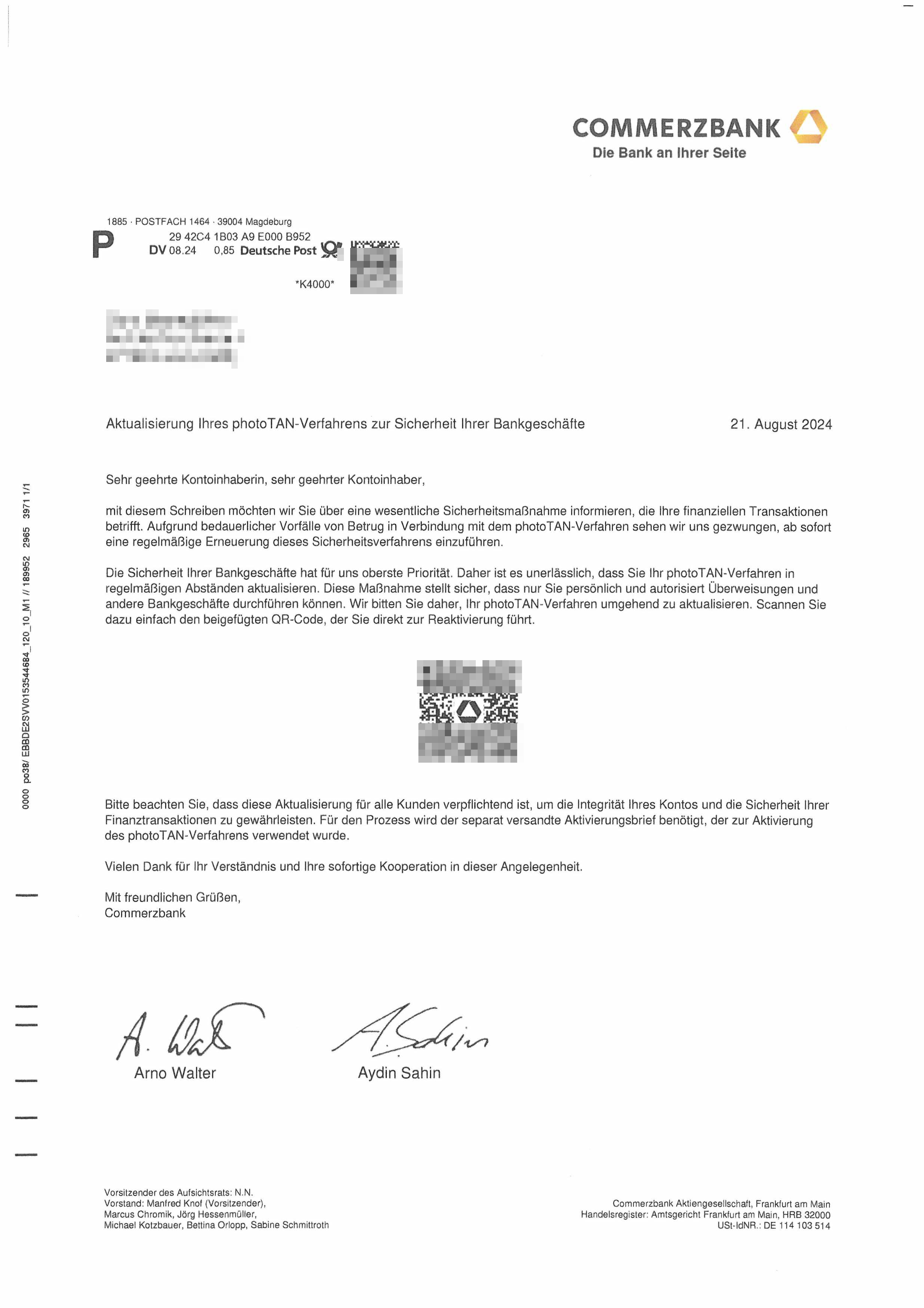

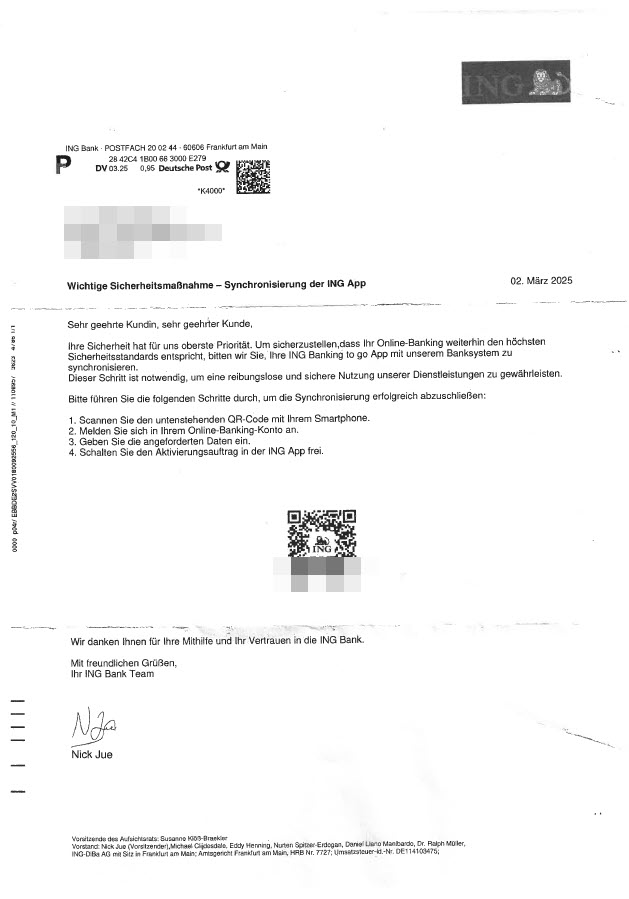

Der Bankkunde erhält plötzlich und unerwartet einen Brief mit korrekter postalischer Anschrift und dem Logo/der Anschrift der tatsächlich zugehörigen Bank.

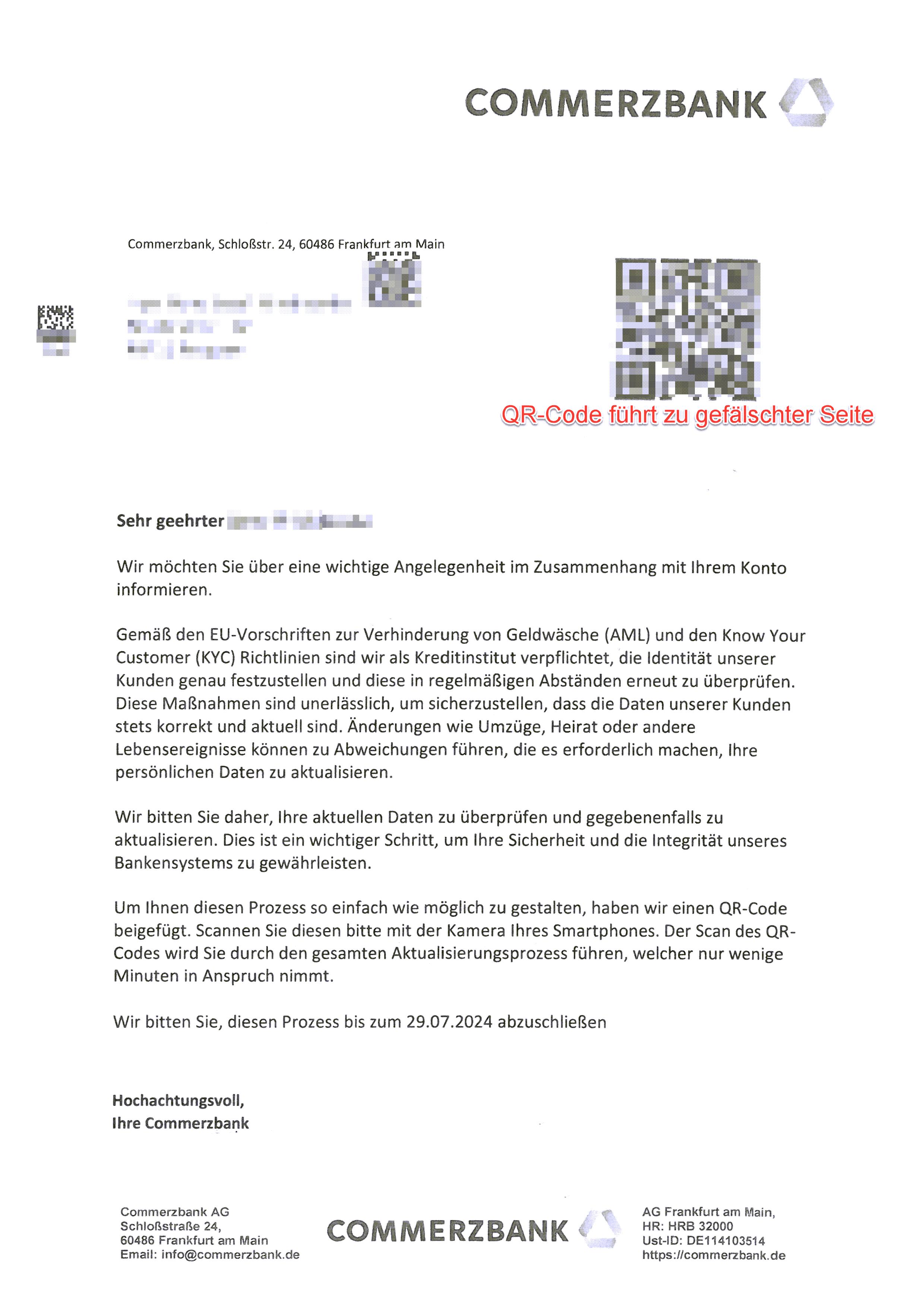

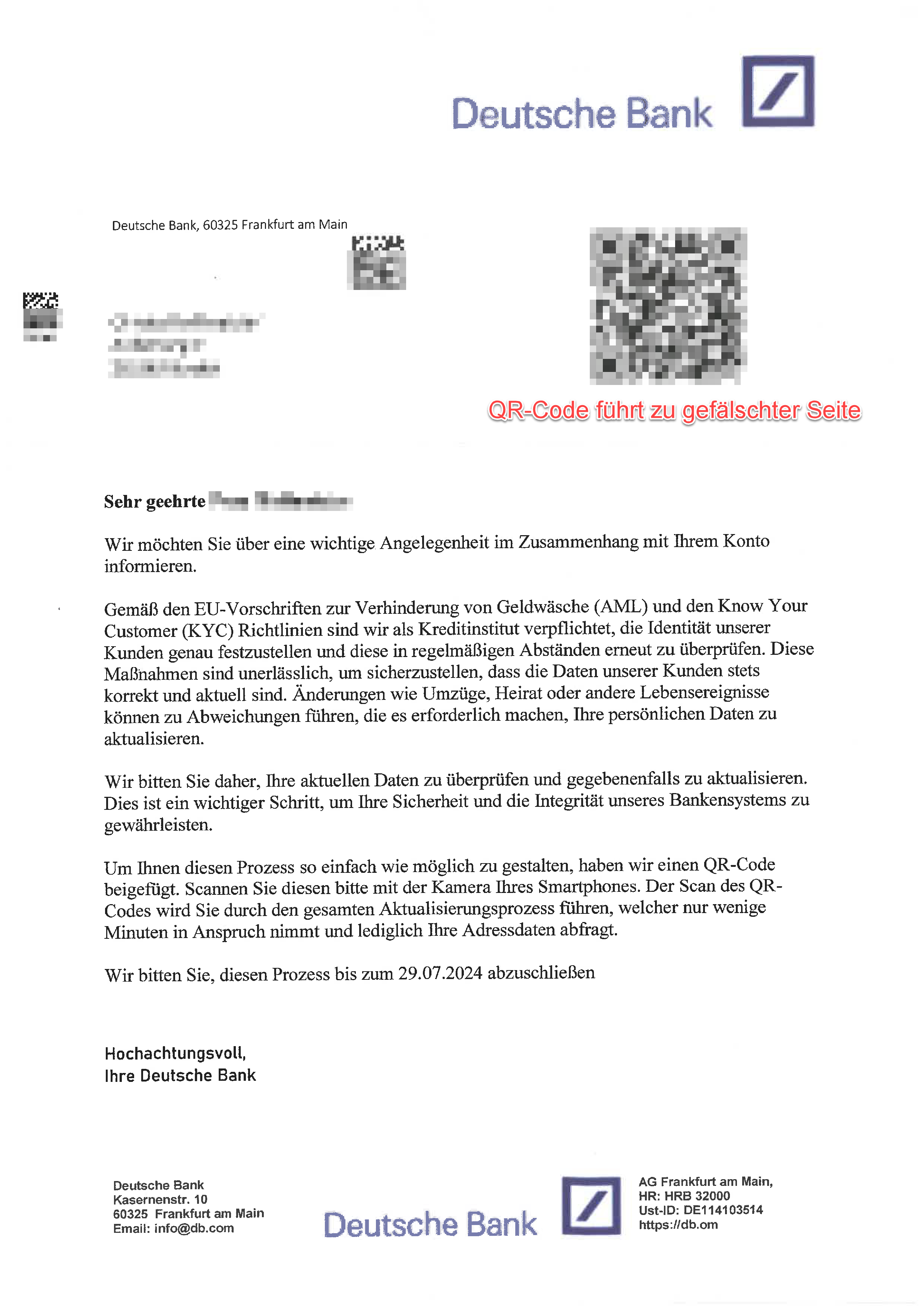

Beispielsweise haben wir hier zwei Briefe eingestellt, die im Namen der Commerzbank und der Deutschen Bank verfasst wurden.

Der Empfänger wird „über eine wichtige Angelegenheit im Zusammenhang“ mit dem Konto informiert:

„Gemäß den EU-Vorschriften zur Verhinderung von Geldwäsche (AML) und den Know Your Customer (KYC) Richtlinien sind wir als Kreditinstitut verpflichtet, die Identität unserer Kunden genau festzustellen und diese in regelmäßigen Abständen erneut zu überprüfen. Diese Maßnahmen sind unerlässlich, um sicherzustellen, dass die Daten unserer Kunden stets korrekt und aktuell sind…“ „Wir bitten Sie daher, Ihre aktuellen Daten zu überprüfen und gegebenenfalls zu aktualisieren…“ „Um Ihnen diesen Prozess so einfach wie möglich zu gestalten, haben wir einen QR-Code beigefügt. Scannen Sie diesen bitte mit der Kamera Ihres Smartphones…“ „Wir bitten Sie, diesen Prozess bis zum 29.07.2024 abzuschließen…“ [Auszüge aus dem Brief der Täter]

Beigefügt ist ein QR-Code. Wer den QR-Code scannt und dem Link folgt, landet auf einer gefälschten Banking-Seite im Aussehen der jeweiligen Bank. Dort wird dann ein Einloggen erforderlich sein. Die Täter führen das potentielle Opfer durch die diversen Prozesse und bekommen somit schließlich Zugriff auf das echte Onlinebanking. Auch die Abfrage von sicherheitsrelevanten TAN oder die Bestätigung per TAN-App ist möglich!

Wer beim Scannen des QR-Codes genau hinschaut und aufmerksam ist, erkennt, dass der Link beispielsweise zu einer Webseite mit der Endung „.ru“ führt oder ein sogenannter Shortlink ist, dessen eigentliches Ziel so nicht erkennbar ist.

Wichtig für solche QR-Codes ist, dass ein Nutzer ein sofortiges Öffnen des Links deaktiviert. Einige Smartphones können dies einstellen oder zeigen vorab lediglich eine kleine Vorschau des Ziels (inkl. Bild der Webseite). Zudem kann es sein, dass die Täter den Link so gestalten, dass auf dem Smartphone in der Adresszeile des Browsers zunächst nur eine plausibel klingende Webadresse steht. Erst weiter hinten im Link (ausserhalb des angezeigten Bildschirmes) erkennt man möglicherweise die Fälschung. Dieses „weiter hinten“ schaut man sich aber möglicherweise nicht mehr an. Übrigens: Shortlinks zeigen zwar nicht das eigentliche Ziel, können aber über spezielle Seiten im Internet wieder aufgeschlüsselt werden, so dass der Nutzer das echte Ziel angezeigt bekommt.

In Niedersachsen haben wir aktuell bisher nur wenig bekannte Fälle, die auch angezeigt wurden. Es ist bisher noch kein Schaden entstanden, da die angeschriebenen Personen korrekt gehandelt haben. Entweder wurde die eigene Bank zuvor per Hotline kontaktiert und zur Echtheit des Schreibens befragt oder der Link wurde bereits beim Scannen als Fälschung erkannt. Ob die Täter hier in Niedersachsen bereits Erfolg bei Personen hatten, die diese Masche noch nicht erkannt und angezeigt haben, können wir aktuell nicht sagen. Auch die Herkunft der Täter ist unbekannt.

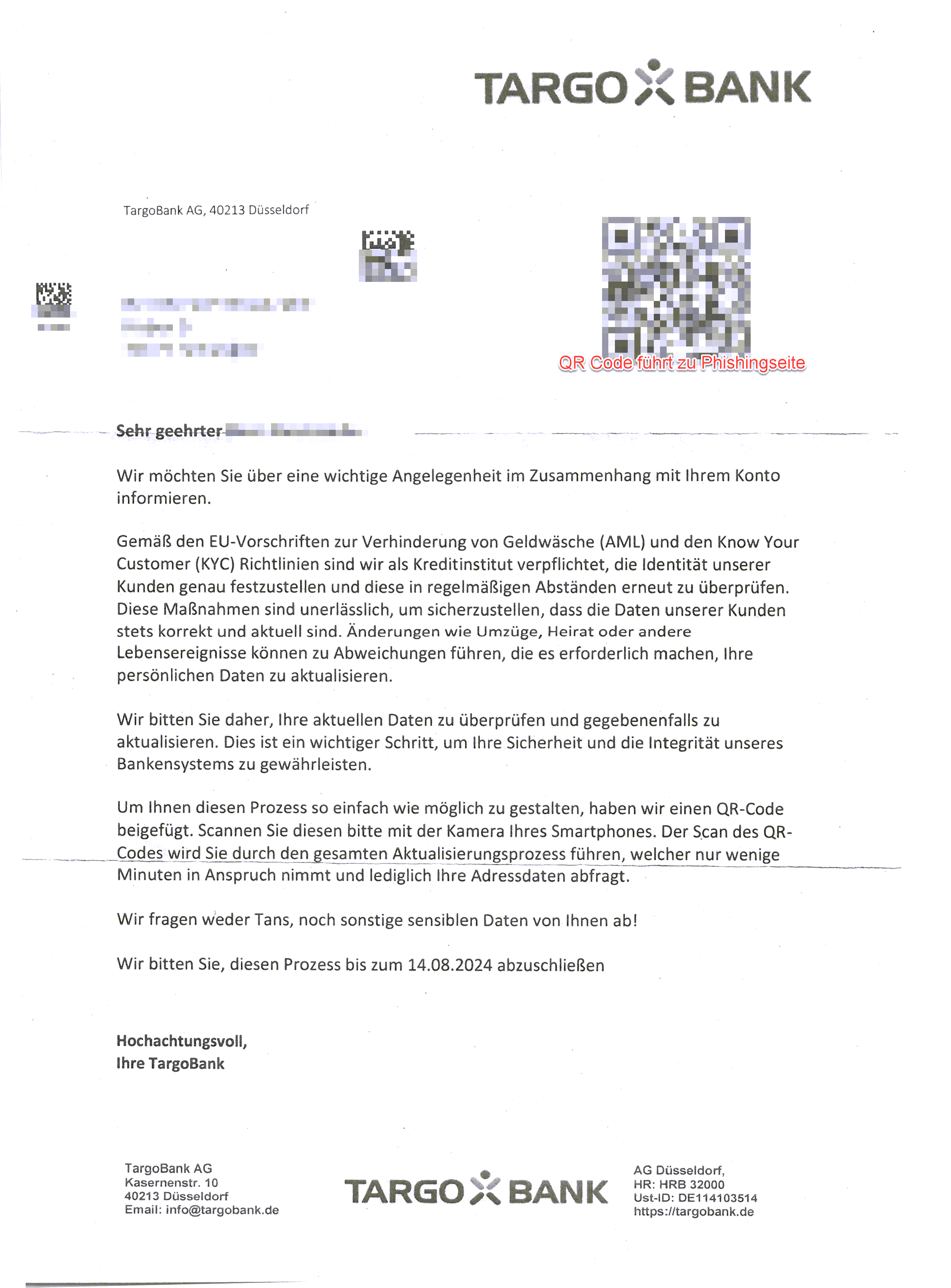

Bisher sind uns auch nur die Fälle mit den Namen „Deutsche Bank“, „Commerzbank“ und „Targo-Bank“ gemeldet worden. Andere Banken sind natürlich möglich.

Eine Besonderheit wurde uns im Fall mit dem Brief der Targo-Bank mitgeteilt. indem der Post-Empfänger bei seiner echten Targo-Bank nachgefragt hat, stellte sich heraus, dass der Brief eine Fälschung ist. Etwas eine Woche später bekam der Empfänger eine SMS, die vorgab, von der Targobank zu stammen. Da diese ignoriert wurde, kam es kurze Zeit später zu einem Anruf durch die Täter. Auch hier hat der Empfänger vorbildlich reagiert und ist nicht auf die Betrüger eingegangen.

Wie gelangen die Täter an die passenden Daten?

Dies kann tatsächlich unterschiedlich sein. Hier können die Daten aus einem Hack in der Vergangenheit stammen, wo der Nutzer z.B. Kunde bei einem Onlineshop mit den entsprechend hinterlegten Daten war/ist. Wurde der Shop gehackt und gelangen diese Daten in Täterhände, können die Täter relativ einfach diese Daten auswerten und entsprechend Mails oder Briefpost personalisieren. Es kann aber sein, dass das potentielle Opfer diese Daten in der Vergangenheit selber auf einer Phishingseite eingegeben hat (z.B. aufgrund einer früheren gefälschten Paketbenachrichtigung per SMS mit Phishinglink). Auch die Kombination verschiedener Datenbestände ist denkbar.

Wer einen solchen Brief im Aussehen der eigenen Bank erhält, sollte auch hier, vergleichbar mit Phishingmails, immer vorsichtig sein. Rufen Sie sicherheitshalber Ihren persönlichen Bankberater/Ihre Bank unter der Ihnen bekannten Rufnummer an und klären Sie den Sachverhalt offiziell ab. Erstatten Sie Anzeige bei Ihrer örtlichen Polizei oder nutzen Sie die Onlinewache. Übermitteln Sie dabei auch das eingescannte/abfotografierte Täterschreiben, damit die Polizei über neue/veränderte Varianten Kenntnis bekommt.

Wer auf die Masche hereingefallen ist, sollte unverzüglich sein Kreditinstitut informieren und den Zugang sperren lassen. Hierfür kann ggf. auch der Sperr-Notruf genutzt werden.